ľ�R���d��

Trojan-Downloader.Win32.Delf.yar

���@�r�g

2009-11-04

Σ���ȼ�

��

�����Y��

�� ԓ�ӱ���ʹ��“Microsoft Visual C/C ”���������d�ߣ����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“61,440�ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”�ȷ�ʽ������

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”�ȷ�ʽ������

������ҪĿ�Ğ����d����������Ñ����C�\�С�

�Ñ��ж������FӋ��C���W�j�\�о�������ȫܛ���o���P�]��Windows�ļ�����Q���ԄӴ��_�W퓵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

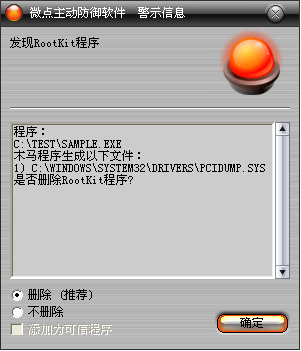

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“RootKit����”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

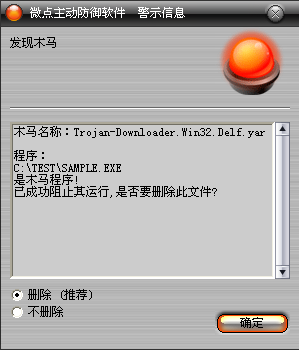

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.Delf.yar”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\aa5008640.exe

%Temp%\ope5.tmp

%Temp%\ope6.tmp

%SystemRoot%\system32\svchost.exe

2���քӄh������ע�Ա�:

��

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"360Soft"="C:\\WINDOWS\\system32\\scvhost.exe"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\asyncmac

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

3���քӻ֏�һ���ļ���

��ؐ��ͬ�汾�ļ���: %SystemRoot%\system32\drivers\gm.dls

��ؐ��ͬ�汾�ļ���: %SystemRoot%\explorer.exe

��ؐ��ͬ�汾�ļ���: %SystemRoot%\system32\drivers\etc\hosts

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\�к�ӑB�@ȡ����API��ַ��

2���������Q��EDADD...����������ֹ����\�С�

3���@ȡģ�K��Ϣ�����^�����Ƿ��EXPLORER.EXE�������,�t����%SystemRoot%\system32\drivers\gm.dls��%SystemRoot%\temp\explorer.exe��������%SystemRoot%\temp\explorer.exe��

4��������ǣ�ÿ��200ms����v����rstray��rsnetsvr��ccenter��scanfrm��ravmond��ravtask��rsmain��rfwsrv��ras��kavstart��kissvc��kamilmon��kpfw32��kpfwsvc��kwatch��kaccore���M�̣�����ҵ�����ͨ�^ጷ��M�̃ȴ棬ʹ���˳���

5���Lԇ���_ekrn���գ�����ɹ���ֹͣ���h��ekrn���գ����[�ط�ʽ����“cmd.exe /c taskkill.exe /im ekrn.exe /f”��“cmd.exe /c taskkill.exe /im egui.exe /f”���Y���M��ekrn.exe��egui.exe��

6�����������d�ӑB���ļ�test.tt����test.tt�У���v�M�̲���360tray.exe������ҵ����Ϳ�ؐ�Լ���1l1.dll�����Ԓ���ʽ�����M��360tray.exe������1l1.dll�����h��1l1.dll ����v����ccenter.exe�M�̣�����ҵ�����SFC.#5ȥ��ϵ�y�ļ����o����QAsyncMac.sys���؆����ա�����avp.exe��ekrn.exe�Ȱ�ȫܛ���M�̣�����ҵ���ͨ�^�����ӽY�����M�̣��h��test.dll�ļ���

7���������գ����յĈ����ļ�����ጷŵ�pcidump.sys,��gm.dls��explorer.exe��

8�������ļ�������aa5008640.exe����aa5008640.exe�У�����"XETTETT......"����������ֹ����\�У��O��system32��%temp%Ŀ䛞���ȫ�L����ֹͣwscsvc���գ��O���Լ���SeDebugPrivilege���ޣ�����wininet.dll��ope5.tmp��

9���������̣�ÿ��50ms���Ҳ��[�ؘ��}��“windows�ļ����o”�Ĵ��ڡ��������̣��L���yӋ�Wַ����hosts�ļ��������Ԇ���헡��������̣����d�����б��������б����d�����ļ����С�

10�����^�Լ��Ƿ��svchost.exe��������ǣ��Ϳ�ؐ�Լ���svchost.exe����������헣������̎��h���Լ���

���������ļ���

%SystemRoot%\system32\test.tt

%SystemRoot%\system32\drivers\pcidump.sys

%SystemRoot%\system32\drivers\AsyncMac.sys

%SystemRoot%\aa5008640.exe

%Temp%\ope5.tmp

%Temp%\ope6.tmp

%SystemRoot%\system32\svchost.exe

�������ļ���

%SystemRoot%\system32\drivers\gm.dls

%SystemRoot%\explorer.exe

%SystemRoot%\system32\drivers\etc\hosts

�����h���ļ���

%SystemRoot%\system32\drivers\AsyncMac.sys

%SystemRoot%\system32\drivers\pcidump.sys

%SystemRoot%\system32\test.dll

%SystemRoot%\system32\drivers\etc\hosts

��������ע�Ա���

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"360Soft"="C:\\WINDOWS\\system32\\scvhost.exe"

�����L���W�j��

http://tj.****.cn/se/count.asp

http://3w.****.cn/sn.txt

http://3w.****.cn/dh2.exe

http://3w.****.cn/wd.exe

http://3w.****.cn/mh.exe

http://3w.****.cn/wow.exe

http://3w.****.cn/jx.exe

http://3w.****.cn/qqhx.exe

http://3w.****.cn/qqzy.exe

http://3w.****.cn/cq.exe

http://3w.****.cn/my.exe

http://3w.****.cn/zx.exe

http://3w.****.cn/zt.exe

http://3w.****.cn/cjsh.exe

http://3w.****.cn/cqsj.exe

http://3w.****.cn/dhwz.exe

http://3w.****.cn/mxd.exe

http://3w.****.cn/dj.exe

http://3w.****.cn/wm.exe

http://3w.****.cn/cb.exe

http://3w.****.cn/cqwz.exe

http://3w.****.cn/qqsg.exe

http://3w.****.cn/sg.exe

http://3w.****.cn/sxft.exe

http://3w.****.cn/jr.exe

http://3w.****.cn/dh3.exe

http://3w.****.cn/tx2.exe

http://3w.****.cn/wl.exe

http://3w.****.cn/yxd.exe

http://3w.****.cn/sm.exe

http://3w.****.cn/xc.exe

http://3w.****.cn/cb.exe

http://3w.****.cn/dnf.exe

http://3w.****.cn/tl.exe

http://3w.****.cn/qqxx.exe

http://3w.****.cn/fhie.exe

http://cj.****.cn/dos.exe