���T����

Backdoor.Win32.Hupigon.ctx

���@�r�g

2009-11-06

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“Borland Delphi”������“���T����”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�878,306�ֹ����D�˞�“

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d�ķ�ʽ�M�Ђ�����

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d�ķ�ʽ�M�Ђ�����

������ҪĿ����ʹ�͑��C���ɞ���ܙC�������ܺڿͿ��ơ�

�Ñ��ж������FӋ��C���W�j�\�о������o���P�C����Ҫ�Y�ρGʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

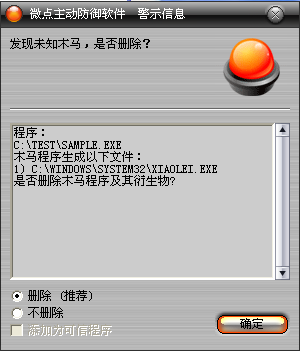

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

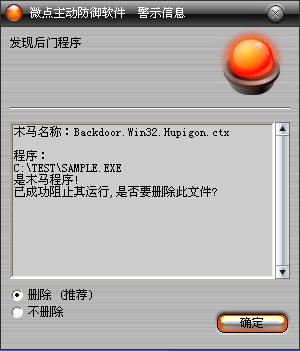

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"door.Win32.BackHupigon.ctx”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\system32\xiaolei.exe

����

2���քӄh������ע�Ա��I��

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\svchosts]

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\�к�����Լ���%SystemRoot%\system32\xiaolei.exe�����O�Þ�ϵ�y���[�،��ԡ�

2���Lԇ���_���Q��svchosts�ķ��գ��ɹ��̈́h���˷��ա�

3���������Q��svchosts��������“ϵ�y���������”�ķ��գ��O�Þ��Ԅӆ��ӣ����_���Sϵ�y���ӵ�Ŀ�ģ����յĿɈ����ļ���%SystemRoot%\system32\xiaolei.exe��

4���{��WinExec����“%SystemRoot%\system32\xiaolei.exe –NetSata”

�B�ӾW�j�����ܺڿͿ��ơ�

5��������\��%SystemRoot%\system32\Deleteme.bat�����҄h����

���������ļ���

%SystemRoot%\system32\xiaolei.exe

%SystemRoot%\system32\Deleteme.bat

�����h���ļ���

%SystemRoot%\system32\Deleteme.bat

��������ע�Ա���

����

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\svchosts]

�����L���W�j:

135j.vicp.net