QQ�I̖ľ�R

Trojan-PSW.Win32.QQPass.olb

���@�r�g

2009-11-09

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C ”������“�IQQ�ܴa����”�����c���ӷ���ܛ���ԄӲ��@������“FSG”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�57��313�ֹ����D�˞�“

”��ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d�ķ�ʽ�M�Ђ�����������Ҫ�IȡQQ��“��̖”��“�ܴa”��

”��ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d�ķ�ʽ�M�Ђ�����������Ҫ�IȡQQ��“��̖”��“�ܴa”��

�Ñ��ж������FQQ�Լ���ȫܛ���M���˳���ϵ�y�Լ��W�j�\�о����ȰY�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

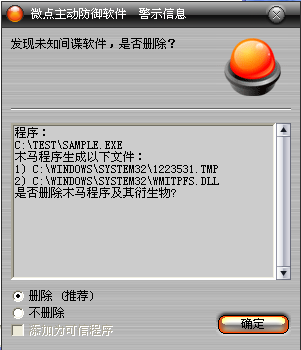

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

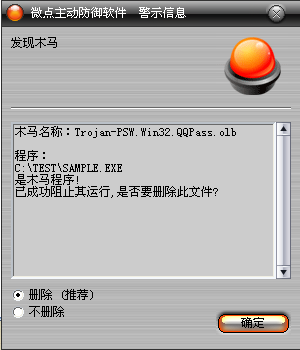

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.QQPass.olb”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

����

%SystemRoot%\system32\wmitpfs.dll

%SystemRoot%\system32\1223531.tmp

2���քӄh������ע�Ա��I��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Svchost\wmitpfs

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wmitpfs

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������M�̿��� ���ҿ����M��Avp.exe������ھʹ��_ԓ�M�̣������P�]������������ޣ��Lԇ���_���������^�����ɵĹܵ������ʧ�����͌�%SystemRoot%\system32\wmitpfs.dll��������%SystemRoot%\system32\1223531.tmp�����O��%SystemRoot%\system32\1223531.tmp�´��؆���h����1223531���S�C����

2��ጷŲ����ļ�%SystemRoot%\system32\wmitpfs.dll

3������ע�Ա팍�F���Ԇ��ӣ����F�Ԇ���

4�����_ϵ�y���գ��{��ϵ�y�M��“svchost.exe”�����Å���“-k wmitpfs”�[ʽ���Ӳ����ļ�

5�������M�̿��� �Oҕ��Ⱦ�CQQ�\�Р�B���������“qq.exe”�͏����P�]�������M�̿��ղ���“explorer.exe”��ע�뵽ԓ�M�̡������^�ӫ@ȡ�Ñ��ܴa��Ϣ���[ʽ���_�W�j���@ȡQQ�������P��Ϣ����������Ϣͨ�^�̶���ʽ�l�͵�ָ���Wַ��

6, ������̎��h������Դ�ļ�,�˳��M�̡�

����

���������ļ���

%SystemRoot%\system32\wmitpfs.dll

%SystemRoot%\system32\1223531.tmp

��������ע�Ա���

����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Svchost\wmitpfs

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wmitpfs