�I̖ľ�R

Trojan-PSW.Win32.OnLineGames.ekun

���@�r�g

2009-11-26

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C ”������“�Α�I̖ľ�R”�����c���ӷ���ܛ���ԄӲ��@������“KByS”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�20,512�ֹ����D�˞�“

” ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d�ķ�ʽ�M�Ђ�����������Ҫ�Iȡ�Α�“��̖”��“�ܴa”��

” ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d�ķ�ʽ�M�Ђ�����������Ҫ�Iȡ�Α�“��̖”��“�ܴa”��

�Ñ��ж������F�Α��M�̟o���˳���ϵ�y�ļ�����Q��ϵ�y�Լ��W�j�\�о����ȰY�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

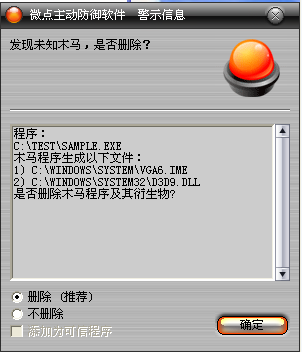

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

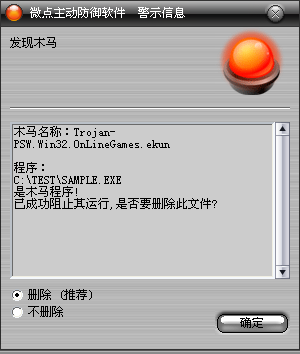

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.OnLineGames.ekun”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\system\VGA6.ime

2���քӄh������ע�Ա��I��

HKEY_CLASSES_ROOT\CLSID\{E7DBF3F2-DAB5-4976-8971-141D1F2DE5FC}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{E7DBF3F2-DAB5-4976-8971-141D1F2DE5FC}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks{E7DBF3F2-DAB5-4976-8971-141D1F2DE5FC}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows

���Q��AppInit_DLLs

������%SystemRoot%\system\VGA6.ime

3���ք���Q�����ļ���

%SystemRoot%\system32\d3d9.dll

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\�к����������Լ���"SeDebugPrivilege"���ޣ��ӑB�@ȡ����API��ַ��

2����v�M�̲���"Launch.exe"��"game.exe"������ҵ��ͽY����ԓ�Α��M�̡�

3����ϵ�y�h��׃�����xȡ�����YԴ�������ļ�VGA6.tmp����ؐVGA6.tmp��ϵ�yĿ���������VGA6.ime��

4����ؐd3d9.dll��������d3d9.dll.DEP����d3d9.dll.DEPӳ�䵽�ȴ棬�M���ġ�

5��ȥ��d3d9.dllϵ�y���o����������d3d9.dll.dat����d3d9.dll.DEP������d3d9.dll����Q��������ϵ�y�ļ���

6�����h��d3d9.dll.dat�Ϳ�ؐVGA6.tmp��

7������ע�Ա�헣����ӑB��VGA6.imeע�뵽explorer.exe�M���У��ڄӑB���У��Oҕ�Α��M�̣��@ȡ�Α��ܴa����Ϣ���B�ӾW�j���l�͵�ָ����ַ��

8���Y���M�̣��{�����������҄h����

���������ļ���

%SystemRoot%\system\VGA6.ime

%temp%\VGA6.tmp

�����h���ļ���

%temp%\VGA6.tmp

%SystemRoot%\system32\d3d9.dll.dat

������Q�ļ���

%SystemRoot%\system32\d3d9.dll

��������ע�Ա���

HKEY_CLASSES_ROOT\CLSID\{E7DBF3F2-DAB5-4976-8971-141D1F2DE5FC}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{E7DBF3F2-DAB5-4976-8971-141D1F2DE5FC}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks{E7DBF3F2-DAB5-4976-8971-141D1F2DE5FC}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

NT\CurrentVersion\Windows

���Q��AppInit_DLLs

������%SystemRoot%\system\VGA6.ime