���x����

Worm.Win32.AutoRun.rsu

���@�r�g

2009-11-27

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“Microsoft Visual C/C ”������“���x����”�����c���ӷ���ܛ���ԄӲ��@������“WinUpack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�26,264�ֹ����D�˞�“

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���Ƅӽ��|(��U�P)�ȷ�ʽ�M�Ђ�����

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���Ƅӽ��|(��U�P)�ȷ�ʽ�M�Ђ�����

�Ñ��ж������FӋ��C���W�j�\�о�������ȫܛ���˳��ҟo���ٴΆ��ӵȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

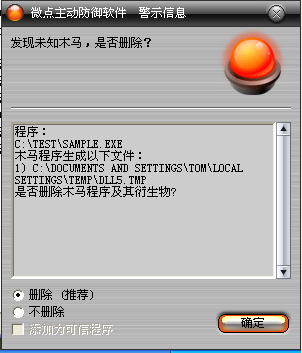

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

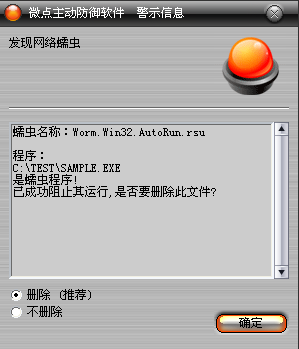

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Worm.Win32.AutoRun.rsu”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\fonts\txy.ini

%temp%\dll5.tmp

X:\ AutoRun.inf

X:\ ZS.PIF

X������P����

2���քӄh������ע�Ա��I��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[��ȫܛ��]

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\duomi

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ suiao

3���ք���Q�����ļ�

����ͬ�汾��Q

%SystemRoot%\system32\linkinfo.dll

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\�к�Lԇ����"%SystemRoot%\system32\taskmgr.exe"������ɹ����˳���ǰ�M�̣����ʧ�������_ʼ���к��m��Ҫ���E��

2�����ȣ��ӑB�@ȡ����API��ַ���O���Լ���ϵ�y���[�،��ԡ�

3�����Ҳ�����ǰĿ���AUTORUN.INF�Ƿ���ڣ���������ڣ��O��ϵ�y�؆���h�����������Q��"NXNXNX"�Ļ�����������l�F��ǰϵ�y�д�����һ�����M�̣����˳���ǰ�M�̣�����]�У��͈��к��m������

4�������Լ���"SeDebugPrivilege"��

5���������̣�ö�e���ڣ���v�M�̲���avp.exe��360sd.exe��rstray.exe��ravmond.exe���M�̣�����l�F���P�]��ȫܛ�������Ĵ��ڡ�

6�������M��ekrn.exe������ҵ��̈́h��ekrn���գ��Y��ekrn.exe��egui.exe�M�̡�

7�������M��nod32krn.exe������ҵ��̈́h��nod32krn���գ��Y��nod32krn.exe��nod32kui.exe�M�̡�

8��ጷńӑB���ļ�"%SystemDriver%\lsns.dll"�����O�Þ�ϵ�y���[�،��ԡ�

9�����Ҳ��Y���M��RavMonD.exe���{��rundll32.exe���dlsns.dll��

10����lsns.dll�У�ጷ����ļ�"%SystemRoot%\Fonts\pci.sys"���������Q��"aae"�ķ��գ��֏�SSDT����v���Ҳ��Y��

360safe.exe

360tray.exe

safeboxtray.exe

360safebox.exe

krnl360svc.exe

zhudongfangyu.exe

rstray.exe

360sd.exe

360rp.exe

kavstart.exe

kswebshield.exe

Mcshield.exe���M�̣��h����ȫܛ�����P�ļ������h�����ļ���

11���������̣�ጷŲ����d�ӑB���ļ�dll5.tmp����dll5.tmp�У�����������ȫܛ����ע�Ա�������ӳ��ٳ֣����ұ��д��ڣ�����ҵ��Ͱl����Ϣʹ���˳����B�ӾW�j�����d�����б��������б����d�����������\�С�

12���������̣���v����avp.exe��kavbase.kdl�ȣ�����ҵ���ֹͣ����ա�

13���h���ӑB���ļ�lsns.dll��

14���z��"%SystemRoot%\system32\dllcache\linkinfo.dll"�Ƿ���ڣ������ھͿ�ؐ"%SystemRoot%\system32\linkinfo.dll"�����ļ��A��ጷ����ļ�"%SystemRoot%\Fonts\suiao.sys"���������Q��"suiao"�ķ��գ���Ⱦ"%SystemRoot%\system32\linkinfo.dll"��

15��ጷ����ļ�duomi.sys,�������Q��duomi�ķ��ա�

16����v�űP����ÿ���űP����AUTORUN.INF��ZS.PIF��ZS��ԭ�����Ŀ�ؐ��

���������ļ���

%SystemDriver%\lsns.dll

%SystemRoot%\fonts\suiao.sys

%SystemRoot%\fonts\pci.sys

%SystemRoot%\fonts\duomi.sys

%SystemRoot%\fonts\txy.ini

%temp%\dll5.tmp

X:\ ZS.PIF

X:\ AutoRun.inf

X������P����

�����h���ļ���

%SystemDriver%\lsns.dll

%SystemRoot%\fonts\suiao.sys

%SystemRoot%\fonts\pci.sys

%SystemRoot%\fonts\duomi.sys

�������ļ���

%SystemRoot%\system32\linkinfo.dll

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[��ȫܛ��]

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\duomi

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ suiao