�I̖(h��o)ľ�R

Trojan-PSW.Win32.OnLineGames.ekwk

���@�r(sh��)�g

2009-11-30

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“C ”����(xi��)��“�Α�I̖(h��o)ľ�R”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L(zh��ng)�Ȟ�27,648�ֹ�(ji��)���D��(bi��o)��“

” ʹ��“ exe”�U(ku��)չ����ͨ�^(gu��)�W(w��ng)�(y��)ľ�R�����d�����d�ķ�ʽ�M(j��n)�Ђ�����������Ҫ�Iȡ�Α�“��̖(h��o)”��“�ܴa”��

” ʹ��“ exe”�U(ku��)չ����ͨ�^(gu��)�W(w��ng)�(y��)ľ�R�����d�����d�ķ�ʽ�M(j��n)�Ђ�����������Ҫ�Iȡ�Α�“��̖(h��o)”��“�ܴa”��

�Ñ�(h��)�ж���(hu��)���F(xi��n)�Α��M(j��n)�̟o(w��)���˳���ϵ�y(t��ng)�Լ��W(w��ng)�j(lu��)�\(y��n)�о����ȰY�

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W(w��ng)�(y��)���R���ļ����������d�����d

������ʩ

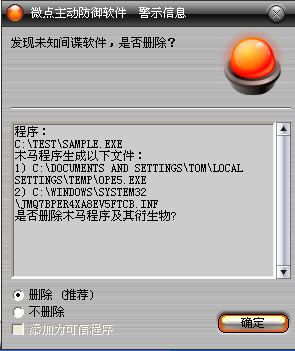

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ�(h��)���o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

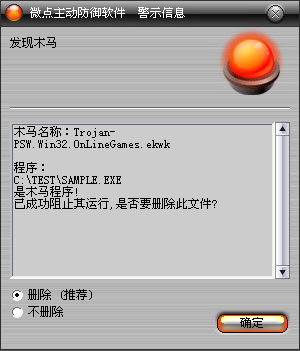

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-PSW.Win32.OnLineGames.ekwk”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1���ք�(d��ng)�h�������ļ���

%SystemRoot%\Downloaded Program Files\ku4ruEZ6xYJAZ.Ttf

%SystemRoot%\system32\\JMq7bpeR4Xa8eV5ftCB.inf

2���ք�(d��ng)�h������ע��(c��)���I��

HKEY_CLASSES_ROOT\CLSID\{7198f428-77ac-4837-afbe-1e0393575935}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{7198f428-77ac-4837-afbe-1e0393575935}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks

���Q(ch��ng)��{7198f428-77ac-4837-afbe-1e0393575935}

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ�(h��)�ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ�(h��)���Q(ch��ng)\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\(y��n)�к���%temp%��ጷ��ļ�ope5.exe��Ȼ���(zh��)�д��ġ�

2���˳���(d��ng)ǰ�M(j��n)�̣��{(di��o)�����������҄h����

3����ope5.exe�У���(chu��ng)����(xi��n)�̣��xȡ������(chu��ng)���������ļ�������xȡ�ă�(n��i)�ݺͲ����Д�(sh��)��(j��)��ͬ���͙z�鲢�ޏ�(f��)������(chu��ng)����ע��(c��)���(xi��ng)��

4�������(sh��)��(j��)��ͬ���̈́h���f�IJ����ļ���ጷ��²����ļ������O(sh��)�Þ�ϵ�y(t��ng)���[�،��ԡ�

5�����d��(d��ng)�B(t��i)��(k��)���ڄ�(d��ng)�B(t��i)��(k��)�У���(chu��ng)�����Q(ch��ng)��"MTX:ku4ruEZ6xYJAZ"�Ļ��������O(sh��)���Լ���"SeDebugPrivilege"��(qu��n)�ޣ���(chu��ng)���ɂ�(g��)��(xi��n)�̣��ھ�(xi��n)��һ�У�ÿ��30s�ͱ�v�M(j��n)�̲���ħ�F�����Α��M(j��n)�̣��ھ�(xi��n)�̶��У��O(sh��)����Ϣ�^�ӣ���(chu��ng)��ע��(c��)���(xi��ng)���@ȡ�Α��ܴa����Ϣ���B�ӾW(w��ng)�j(lu��)���l(f��)�͵�ָ����ַ��

6����(chu��ng)��ע��(c��)���(xi��ng)���_(d��)���Sϵ�y(t��ng)����(d��ng)Ŀ�ġ�

7���h��%SystemRoot%\system32\verclsid.exe��

8���˳��M(j��n)�̣����҄h����

������(chu��ng)���ļ���

%SystemRoot%\Downloaded Program Files\ku4ruEZ6xYJAZ.Ttf

%SystemRoot%\system32\\JMq7bpeR4Xa8eV5ftCB.inf

%temp%\ope5.exe

�����h���ļ���

%SystemRoot%\system32\verclsid.exe

������(chu��ng)��ע��(c��)����

HKEY_CLASSES_ROOT\CLSID\{7198f428-77ac-4837-afbe-1e0393575935}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{7198f428-77ac-4837-afbe-1e0393575935}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks

���Q(ch��ng)��{7198f428-77ac-4837-afbe-1e0393575935}