ľ�R���d��

Trojan-Downloader.Win32.Agent.hzi

���@�r�g

2009-12-18

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“Microsoft visual C /C”������“ľ�R���d�ߣ����c���ӷ���ܛ���ԄӲ��@������“Upack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�25,088�ֹ����D�˞�“

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���Ƅӽ��|(��U�P)�ȷ�ʽ�M�Ђ�����

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���Ƅӽ��|(��U�P)�ȷ�ʽ�M�Ђ�����

�Ñ��ж������FӋ��C���W�j�\�о���������ܛ���o���˳��ҟo�����ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

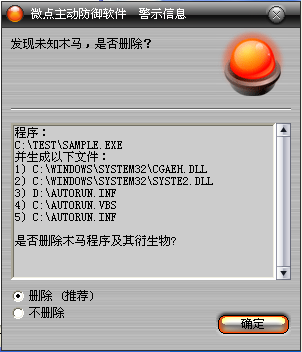

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

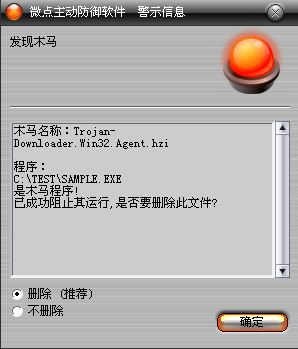

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.Agent.hzi”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\system32\cgaeh.dll

%SystemRoot%\system32\system.exe

%SystemRoot%\system32\system.date

%SystemRoot%\system32\syste2.dll

%Tom%\4282890.tmp

X:\AUTORUN.INF

X:\AutoRun.vbs

X:\ system.exe

[X������P��]

2���քӄh������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Driver

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

3���քӻ֏������ļ���

����ͬ�汾��Q%SystemRoot%\system32\userinit.exe

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\�Йz���Լ�·���Ƿ��"%SystemRoot%\system32\userinit.exe"������Ǿ͈���explorer.exe��

2��������Ǿ�ጷńӑB���ļ�"%SystemRoot%\system32\cgaeh.dll"��

3������rundll32.exe��Export�酢�����dcgaeh.dll��

4���z���Լ�·���Ƿ��"%SystemRoot%\system32\system.exe"��������ǾͿ�ؐ�Լ���system.exe��Ȼ���˳���ǰ�M�̡�

5����cgaeh.dll�У���v�M�̣�����l�F�M��egui.exe��ekrn.exe�����{�������Ј���"taskkill.exe /F /IM"�Y��ԓ�M�̣�ጷ����ļ�"%SystemDriver%\Driver.sys"���������Q��"Driver"�ķ��գ�ͨ�^���O��"\\.\IcyHeart"�l�Ϳ��ƴa���֏�SSDT��ʹ��ܛʧЧ����v�M�̣�����l�Favp.exe��ccenter.exe����ͨ�^�ӽY���M�̣����h�����պ����ļ���

6����v�M�̣����M���в���ģ�Ksafemon.dll������ҵ�����safemon.dll�����M���Є����h�̾��̣�ж�dsafemon.dll��

7��ጷńӑB���ļ�"%SystemRoot%\system32\syste2.dll"������rundll32.exe��Export�酢�����dsyste2.dll��

8��ͨ�^�{��������ֹͣ"wscsvc"���գ��鿴�Լ�·���Ƿ��"%SystemRoot%\system32\userinit.exe"��������ǣ���ጷ����ļ�"%SystemRoot%\system32\Drivers\pcidump.sys"���������Q��"pcidump.sys"�ķ��գ���Ⱦ"%SystemRoot%\system32\userinit.exe"��

9����syste32.dll�У��������̣���ؐ"%SystemRoot%\system32\wininet.dll"��"%Tom%\4282890.tmp"���@ȡ����API���B�ӾW�j���l�ͽyӋ��Ϣ�����d�����б������أ��������̣���v�űPጷ�AUTORUN.INF��AutoRun.vbs����ؐsystem.exe�������օ^��Ŀ��¡�

���������ļ���

%SystemRoot%\system32\cgaeh.dll

%SystemRoot%\system32\system.exe

%SystemRoot%\system32\system.date

%SystemDriver%\Driver.sys

%SystemRoot%\system32\syste2.dll

%Tom%\4282890.tmp

%SystemRoot%\system32\Drivers\pcidump.sys

X:\AUTORUN.INF

X:\AutoRun.vbs

X:\ system.exe

[X������P��]

�����h���ļ���

%SystemDriver%\Driver.sys

%SystemRoot%\system32\Drivers\pcidump.sys

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Driver

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

�������ļ���

%SystemRoot%\system32\userinit.exe

�����L���W�j��

http://ddl.***.com/10/count.txt