�I̖ľ�R

Trojan-PSW.Win32.WOW.qrm

���@�r�g

2009-12-23

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“Microsoft visual C /C”������“�I̖ľ�R”�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�27,140�ֹ����D�˞�“ ”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���ȷ�ʽ�M�Ђ�����

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���ȷ�ʽ�M�Ђ�����

�Ñ��ж������FӋ��C���W�j�\�о������Α��M�̟o���˳��ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

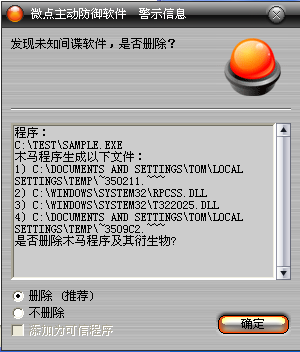

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

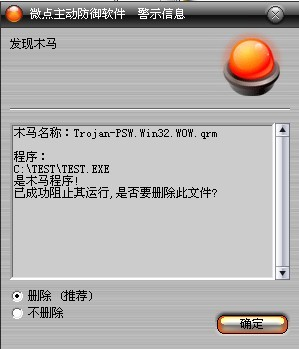

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.WOW.qrm”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\system32\t322025.ini

%SystemRoot%\system32\t322025.exe

%SystemRoot%\system32\t322025.dll

%SystemRoot%\system32\rpcss.dll

2���քӻ֏������ļ���

������%SystemRoot%\system32\t3rpcss.dll��rpcss.dll

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.�����\�к�ጷńӑB���ļ�" %Temp%\~4ebfe9.~~~"�������ļ�"%SystemRoot%\system32\t322025.ini"�� ��ľ�Rָ�����ŵ�ַ�����P��Ϣ����而��뵽t322025.ini�ļ��С�

2.��v�M�̣�����l�Favp.exe���Ϳ�ؐ"%SystemRoot%\system32\rundll32.exe"��"%SystemRoot%\system32"�IJ�����������t322025.exe�����\��t322025.exe����6&3#��耺Ͳ���·���酢�����d\~4ebfe9.~~~����t��ֱ���{��rundll32.exe��ͬ�ӷ�ʽ���d~4ebfe9.~~~��

3.�O��%Temp%\~4ebfe9.~~~��%SystemRoot%\system32\t322025.ini���[�ء�

4.��~4ebfe9.~~~�У��O���Լ���"SeDebugPrivilege"�������Լ��ę��ޣ���explorer.ex�M���Є����h�̾��̣��{��sfc_os.#5ȥ��"%SystemRoot%\system32\rpcss.dll"ϵ�y���o����ؐ"%SystemRoot%\system32\rpcss.dll"��ͬĿ��µ�t3rpcss.dll����ؐ~04a574.~~~��rpcss.dll��ጷńӑB���ļ�"%SystemRoot%\system32\t322025.dlll"���h������Դ�ļ���

5.��rpcss.dll��svchost.exe���d�͕��{��t322025.dlll����t322025.dlll�У����������wt3svchost����v�M�̲���wow.exe���`ȡ�Ñ���Ϣ���l�͵�ָ����ַ���h��%temp%Ŀ��Uչ���Q��“.~~~”���ļ���

���������ļ���

%Temp%\~4ebfe9.~~~

%SystemRoot%\system32\t322025.ini

%SystemRoot%\system32\t322025.exe

%SystemRoot%\system32\t322025.dll

%SystemRoot%\system32\t3rpcss.dll

%SystemRoot%\system32\rpcss.dll

�����h���ļ���

%SystemRoot%\system32\t322025.dll

%Temp%\~4ebfe9.~~~

�����L���W�j��

http://aaa.h001.028iis.net/dh2/post.asp

http://aaa.h001.028iis.net/f/01lso/post.asp

http://aaa.h001.028iis.net/f/01lso/post.asp

http://aaa.h001.028iis.net/mibao.asp