�I̖ľ�R

Trojan.Win32.AntiAV.bjb

���@�r�g

2009-12-27

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“Microsoft visual C /C”������“�I̖ľ�R�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�16,896�ֹ����D�˞�“

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���ȷ�ʽ�M�Ђ�����

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���ȷ�ʽ�M�Ђ�����

�Ñ��ж������FӋ��C���W�j�\�о�������ȫܛ���M�̟o���˳��ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

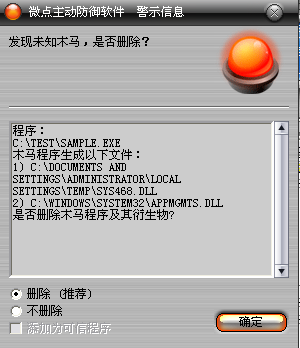

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

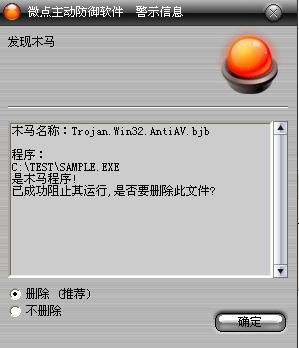

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan.Win32.AntiAV.bjb”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%Temp%\Sys343.dll

%SystemRoot%\system32\drivers\Corpse10.sys

%Temp%\5550093.bat

2���քӻ֏������ļ�

��ؐͬ��ϵ�y�µ�%systemroot%\system32\appmgmts.Dll��Q%systemroot%\system32\appmgmts.Dll

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\Currentversion\Run

�h���IֵLoad = rundll32.exe %Temp%\Sys343.dll

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.�����\�к�ጷŲ����ļ�%Temp%\Sys343.dll�������dDLL�ļ���

2.��Sys343.dll����\\.\Pipe\H38L46C49_CPTSPSE�ܵ����գ����ͨ��ͨ�������ɹ�����rundll32.exe�����d�Լ�ጷŵ��ļ�������rundll32.exe %Temp%\Sys343.dll���뵽����헡�

3.ጷ���%SystemRoot%\system32\drivers\Corpse10.sys���ļ����������� "\\.\Corpse10"���գ��֏�SSDT����v���Ҳ��Y��RsTray.exe��ccenter.exe�h����ȫܛ�����P�ļ������h�����ļ���

4.��Sys343.dll�{��Sfc_Os.#5ȥ�����o%systemroot%\system32\appmgmts.dll��ϵ�y���o����%Temp\Sys234.dll"%��Qappmgmts.Dll��

5.��Sys234.dll�У��������̣��@ȡ����API���B�ӾW�j���l�ͽyӋ��Ϣ��

6.����ጷ�%Temp%\5550093.bat��̎���ļ������F���҄h����

���������ļ���

%Temp%\Sys343.dll

%SystemRoot%\system32\drivers\Corpse10.sys

%Temp%\5550093.bat

�����h���ļ���

%SystemRoot%\system32\drivers\Corpse10.sys

%Temp%\5550093.bat

������Q�ļ���

%systemroot%\system32\appmgmts.dll

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Corpse10

����SHUANע�Ա���

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\Currentversion\Run

Load = rundll32.exe %Temp%\Sys343.dll