��퓴۸���

Trojan-Downloader.Win32.Adload.e

���@�r�g

2010-4-12

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“MFC”���������d�������“FSG”�Ӛ���ʽ�����c���ӷ���ܛ���ԄӲ��@���Ӛ����L�Ȟ�“64,353”�ֹ����D�˞�“

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�����i���Ñ��g�[����퓣����d���b����ľ�R��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�����i���Ñ��g�[����퓣����d���b����ľ�R��

�Ñ��ж�������F��퓱��i����ϵ�y�\�о������o�ʏ���δ֪�W퓣����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

��Ⱦ;��

�W퓒��R���ļ����������d�����d

������ʩ

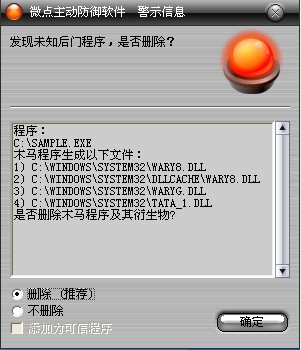

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪���T����“��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

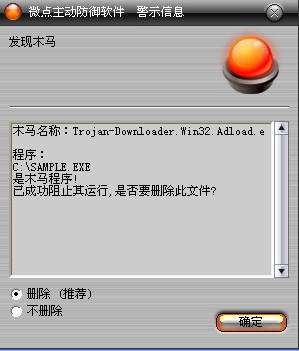

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Adload.e”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ�

%SystemRoot%\system32\wary8.dll

%SystemRoot%\system32\dllcache\wary8.dll

%SystemRoot%\system32\waryg.dll

%SystemRoot%\system32\tata_1.dll

2.�h������ע�Ա��

HKEY_LOCAL_MACHINE\SOFTWARE\Softfy

���_ע�Ա����������P�I�ֲ��h�����Pע�Ա��

{6E28339B-7A2A-47B6-AEB2-46BA53782379}

{C4560D12-CE25-4A2E-A5D4-B5070FCBE282}

3.������ע�Ա�헸Ğ�ԭ��퓵�ַ

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

���Q��Start Page

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.���������w����ע�Ա��“HKEY_LOCAL_MACHINE\SOFTWARE\Softfy”����������������Ϣ���뵽ԓ�I�¡�

2.���������ļ�

wary8.dll(�����S�C)��ጷŵ�%SystemRoot%\system32��%SystemRoot%\system32\dllcacheĿ���

waryg.dll(�����S�C)��ጷŵ�%SystemRoot%\system32Ŀ���

tata_1.dll��ጷŵ�%SystemRoot%\system32Ŀ���

3.ͨ�^������regsvr32����ጷŵ��ļ������������̼��d�\���������ɵ��ļ���

4.�����ɵ��ļ��քe����CLSIDֵ��������ע�Ա�헌��F�Ԇ��ӡ��Oҕ�g�[���\�и����Ñ��g�[����퓲��S�C����δ֪�W퓡���ָ���Wַ���dľ�R�����\�С�

5.������̎��h������Դ�ļ�����̎�����˳��M�̡�

���������ļ���

%SystemRoot%\system32\wary8.dll

%SystemRoot%\system32\dllcache\wary8.dll

%SystemRoot%\system32\waryg.dll

%SystemRoot%\system32\tata_1.dll

��������ע�Ա���

��HKEY_LOCAL_MACHINE\SOFTWARE\Softfy�½��������I

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

SharedTaskScheduler

���Q��{C4560D12-CE25-4A2E-A5D4-B5070FCBE282}

������csiddll

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

BrowserHelper Objects\{6E28339B-7A2A-47B6-AEB2-46BA53782379}

HKEY_CLASSES_ROOT\CLSID\{6E28339B-7A2A-47B6-AEB2-46BA53782379}

HKEY_CLASSES_ROOT\BhoPlugin.EyeOnIE

HKEY_CLASSES_ROOT\BhoPlugin.EyeOnIE.1

HKEY_CLASSES_ROOT\CLSID\{C4560D12-CE25-4A2E-A5D4-B5070FCBE282}

HKEY_CLASSES_ROOT\TestAtl.ATlMy

HKEY_CLASSES_ROOT\TestAtl.ATlMy.1