���bݔ�뷨

Trojan-Downloader.Win32.Geral.g

���@�r�g

2010-4-21

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Visual C /C”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“35,840”�ֹ����D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�������d���b����ľ�R��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�������d���b����ľ�R��

�Ñ��ж������F���F�W�j�����B�ӣ���ȫܛ���o���˳���ϵ�yݔ�뷨�г��Fδ֪ݔ�뷨���l�F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

��Ⱦ;��

�W퓒��R���ļ����������d�����d

������ʩ

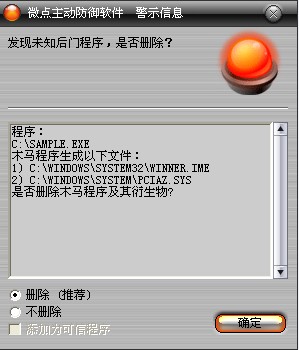

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪���T����“��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

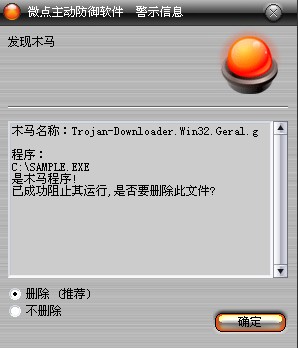

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Geral.g”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

%SystemRoot%\system32\winner.ime

%SystemRoot%\system\pciaz.sys

%SystemRoot%\Fonts\nhr.ini

2.�քӄh������ע�Ա���

HKEY_CURRENT_USER\Keyboard Layout\Preload

�h��ע�Ա�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options�µ�ӳ��ٳ��

׃������

��%SystemDriver%������������ ϵ�y���ڷօ^��ͨ����“C:\”

��%SystemRoot%�������������� WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

��%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

��%Temp%�������������������� �R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

��%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������:

1.�����\�к�ጷŲ����ļ�%SystemRoot%\system32\winner.ime,�����䄓���r�g���O�Þ�ϵ�y�[�،��ԡ�

2.���d�\��winner.ime�������M�̿��գ����������M��kavstart.EXE��kav32.exe��Mctray.exe��Rtvscan.exe��mcshield.exe������ҵ��t���_ԓ�M�̣��@ȡ�˳����a�˳�ԓ�M�̡�

3.���dϵ�y���ļ��@ȡ���P��������winner.ime����ݔ�뷨�ļ����b�ڱ��ؙC���ϡ��@ȡ�������I�P���֣�����ע�Ա��HKEY_CURRENT_USER\Keyboard Layout\Preloadӛ���Ϣ�������Ñ�Ĭ�J��ݔ�뷨���°��b��ݔ�뷨��ʹ�Ñ�ʹ��ݔ�뷨�r������d�����ļ��\�С������M��explorer.exe������ݔ�뷨�\�в�����

4.�z���������ڵ�ģ�K���ע�밲ȫܛ���Єt�˳�������

5.���������explorer.exe���\�Єt�������̈������P���ܡ�ጷŲ����ļ���%SystemRoot%\system\pciaz.sys.���_���չ���������������pcif�ķ��ռ��d�\��ԓ���ļ�����������ޣ���v�M�̲��������M��“360tray.exe”��“ekrn.exe”��“egui.exe”��“nod32krn.exe”��“nod32kui.exe”��“360safe.exe”��“safeboxTray.exe”,“360safebox.exe”��“krnl360svc.exe”��“ZhuDongFangYu.exe”��“rstray.exe”��“ravmond.exe”��“360sd.exe”��“avp.exe”��“360rp.exe”��“kavstart.exe”��“kwatch.exe”,“kswebshield.exe”��“Mcshield.exe” ����l�F�t�������P�]��ȫܛ���M�̣���ԇ�D��ע�Ա��xȡ��ȫܛ�����b·�����������ӣ��Ɖİ�ȫܛ���ļ����ɹ���h�����ļ���

6.�������̄������̣��Oҕ�������֣�����l�F��IceSword�t�P�]ԓ����������ѭ�h��ע�Ա팑�딵���ٳִ�����ȫܛ���M�̡��������̣������\��һ�Εr�g���ָ���Wַ���d���������ļ���ַ�ļ��������ļ���%SystemRoot%\Fonts\nhr.ini�������ܳ�ԓ�ļ��еľWַ��Ϣ����ԓָ���Wַ���d����δ֪����ľ�R�\�С�

���������ļ���

%SystemRoot%\system32\winner.ime

%SystemRoot%\system\pciaz.sys

%SystemRoot%\Fonts\nhr.ini

��������ע�Ա���

HKEY_CURRENT_USER\Keyboard Layout\Preload

�����L���W�j:

http://s.dba**.com/s.txt