U�P���x

Worm.Win32.Abuse.a

���@�r�g

2010-4-29

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Borland C ”���������x�������c���ӷ���ܛ���ԄӲ��@������“PolyEnE”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“122,367”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ƄӴ惦���|(zh��)”��“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���ǰ��b����ľ�R��

”�������Uչ����“exe”����Ҫͨ�^“�ƄӴ惦���|(zh��)”��“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���ǰ��b����ľ�R��

�� �Ñ��ж������F(xi��n)ϵ�y(t��ng)�\�о�������ܛ�o���P(gu��n)�]��o���������ӣ�ϵ�y(t��ng)�o�ʈ��e�����F(xi��n)����δ֪�M�̣��p���űP�P���o�����_�ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

��Ⱦ;��

�ƄӴ惦���W(w��ng)�ľ�R���ļ����������d�����d

������ʩ

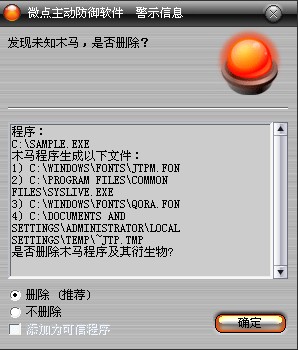

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R“��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Worm.Win32.Abuse.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

%SystemRoot%\Fonts\jtpm.fon

%ProgramFiles%\Common Files\SysLive.exe

X:\autorun.inf

X:\SysLive.exe

2.�քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

���Q��SysLive

��(sh��)ֵ��C:\Program Files\Common Files\SysLive.exe

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

(1)�������������(qu��n)�ޣ���(chu��ng)���ӑB(t��i)朽ӎ��ļ�%SystemRoot%\Fonts\jtpm.fon���S�C��������������rundll32.exe���dԓ�ļ���

(2)�z�������Ƿ��%ProgramFiles%\Common Files\SysLive.exe�����ǣ��t��������ƞ�%ProgramFiles%\Common Files\SysLive.exe���O(sh��)�Ì��Ԟ�ϵ�y(t��ng)�[�أ����\��SysLive.exe���_���W(w��ng)�j(lu��)���@ȡ�Ñ��C��MAC������ϵ�y(t��ng)�汾�����P(gu��n)��Ϣ�����l(f��)����ָ���W(w��ng)ַ����ɺ�h������Դ�ļ���

(3)%SystemRoot%\Fonts\jtpm.fon�\�к����������(qu��n)�ޣ����Ñ��C���τ�(chu��ng)��RPC�h��ͨ�ŷ���(w��)����(chu��ng)���ļ�%SystemRoot%\Fonts\qora.fon���S�C�����������_����(w��)����������(chu��ng)�����Q��“DrvKiller”�ķ���(w��)헼��d�\��%SystemRoot%\Fonts\qora.fon�������(q��)�ӽY(ji��)����ܛ�M�̼�����(w��)���ɹ���h���(q��)���ļ���

(4)%ProgramFiles%\Common Files\SysLive.exe�@ȡ�M�̿��գ����Ҳ��Y(ji��)���C���а�ȫܛ���M�̡��Y(ji��)������ע�Ա���������(y��ng)����Ԍ��F(xi��n)����ȫܛ����ӳ��ٳ֡�

(5)SysLive.exe��������Qϵ�y(t��ng)�ļ�%SystemRoot%\explorer.exe��%SystemRoot%\system32\deecache\explorer.exe,��ͨ�^�½�ע�Ա�헌��F(xi��n)�_�C���ӣ�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

���Q��SysLive

��(sh��)ֵ��C:\Program Files\Common Files\SysLive.exe

(6)��v�űP�P�������ڴűP��Ŀ���(chu��ng)��autorun.inf�Ͳ���������Ƶ���Ŀ䛣������O(sh��)�Þ�ϵ�y(t��ng)�[�ء��Դˌ��F(xi��n)�Ñ��p���P�����Ԅ��\�С�

(7)�_���W(w��ng)�j(lu��)��ָ���W(w��ng)ַ�xȡ�������d��ַ����ԓ��ַ���d��������ľ�R�������\�С�

������(chu��ng)���ļ���

%SystemRoot%\Fonts\jtpm.fon

%ProgramFiles%\Common Files\SysLive.exe

%SystemRoot%\Fonts\qora.fon

X:\autorun.inf

X:\SysLive.exe ��X�鱻��Ⱦ�űP��

������(chu��ng)��ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

���Q��SysLive

��(sh��)ֵ��C:\Program Files\Common Files\SysLive.exe

�����h���ļ���

����Դ�ļ�

%SystemRoot%\Fonts\qora.fon

�����L���W(w��ng)�j(lu��)��

http://tj.97ai***.cn/mi/Count.asp

http://3w.my201***.cn/3w.txt