���b������

Trojan-Downloader.Win32.Agent.a

���@�r�g

2010-5-12

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”���������d�߳������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ���Ӛ����L�Ȟ�“462,464”�ֹ����D�˞�“

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d���b����ľ�R��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d���b����ľ�R��

�Ñ��ж������ϵ�y�\�о����o�ʈ��e�����F����δ֪�M�̣���ܛ�o���˳���������Ϣ��й©�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

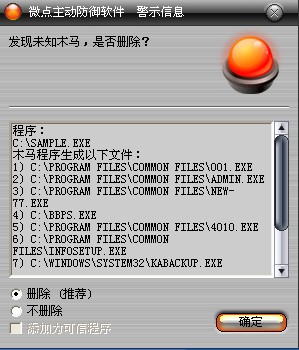

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

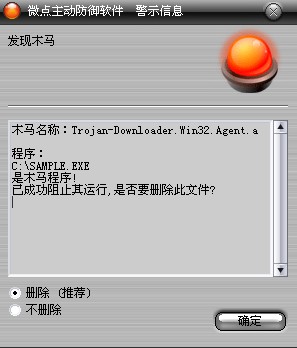

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Agent.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ�

%PROGRAM FILES%\COMMON FILES\001.EXE

%PROGRAM FILES%\COMMON FILES\ADMIN.EXE

%PROGRAM FILES%\COMMON FILES\NEW-77.EXE

%PROGRAM FILES%\COMMON FILES\4010.EXE

%PROGRAM FILES%\COMMON FILES\INFOSETUP.EXE

%SystemDriver%\BBPS.EXE

%SystemRoot%\SYSTEM32\KABACKUP.EXE

2.�h������ע�Ա��

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Session Manager

������PendingFileRenameOperations

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.ԓ�ӱ����b����ҕ����������UUPlayer.EXE�_ȡ�c�����\�к������w���C����ֻ��һ�������\�С�

2.�_���W�j���L���h�ˈDƬ���ԣ�������DƬ���d�����ء������DƬβ�����ӵĸ��Ӕ��������DƬ�������ĿɈ����ļ�ጷŵ�����Ŀ�%Program Files%\Common Files���\�С���������������ֵ��ļ���001.exe��admin.exe��new-77.exe��4010.exe��player024.exe�ȴ���δ֪ľ�R��

3.��ע�Ա����P헣����@ȡ���ؙC����Ϣ�ύ��ָ���Wַ���˳��M�̡�

����

���������ļ���

%PROGRAM FILES%\COMMON FILES\001.EXE

%PROGRAM FILES%\COMMON FILES\ADMIN.EXE

%PROGRAM FILES%\COMMON FILES\NEW-77.EXE

%PROGRAM FILES%\COMMON FILES\4010.EXE

%PROGRAM FILES%\COMMON FILES\INFOSETUP.EXE

%SystemDriver%\BBPS.EXE

%SystemRoot%\SYSTEM32\KABACKUP.EXE

������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Session Manager

������PendingFileRenameOperations

�����L���W�j:

http://www.55l.com/

http://my.poco.cn/album/album_show_photo_list.php?user_id=54998***&set_hash=0