ľ�R���d��

Trojan.Win32.Buzus.a

���@�r(sh��)�g

2010-5-23

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“Delphi”����(xi��)��ľ�R���d�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“FSG”�Ӛ���ʽ���Ӛ����L(zh��ng)�Ȟ�“59,349”�ֹ�(ji��)���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�W(w��ng)�(y��)���R”��“�ļ�����”��“���d�����d”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������������ҪĿ�������d���b����ľ�R���Iȡ�Α�̖(h��o)�ܴa��

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�W(w��ng)�(y��)���R”��“�ļ�����”��“���d�����d”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������������ҪĿ�������d���b����ľ�R���Iȡ�Α�̖(h��o)�ܴa��

�Ñ�(h��)�ж���(hu��)���F(xi��n)���F(xi��n)�W(w��ng)�j(lu��)�����B�ӣ���ȫܛ���o(w��)���˳���ϵ�y(t��ng)�o(w��)�ʈ�(b��o)�e(cu��)���C(j��)���l(f��)�F(xi��n)����δ֪�M(j��n)�̡��Α�(h��)�ܴa���I(��ħ�F���磬���b���磬�����˲�����(w��n)����QQ��)�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�Ƅ�(d��ng)�惦(ch��)���|(zh��)���W(w��ng)�(y��)ľ�R���ļ����������d�����d

������ʩ

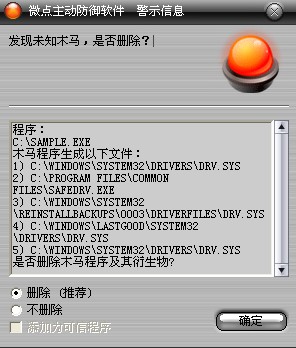

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ�(h��)���o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

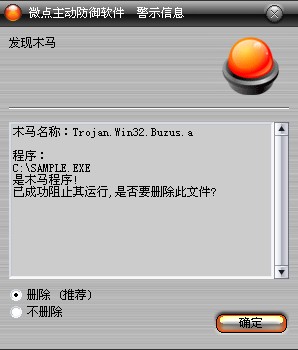

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan.Win32.Buzus.a”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)�h�������ļ���

%Program Files%\Common Files\SafeDrv.exe

%Documents and Settings%\Administrator\ttexn.drv

%Documents and Settings%\Administrator\eqjvu.drv

X:\aurorun.inf (X�鱻��Ⱦ�P(p��n)��)

X:\SafeDrv.exe

2.�ք�(d��ng)�h������ע��(c��)����

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

��(sh��)��(j��)��C:\Program Files\Common Files\SafeDrv.exe

ֵ��C:\Program Files\Common Files\SafeDrv.exe:*:Enabled:@xpsp2res.dll,-22019

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\Run

��(sh��)��(j��)��SafeDrv

ֵ��C:\Program Files\Common Files\SafeDrv.exe

3.�h��ע��(c��)��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options�µİ�ȫܛ���ٳ��(xi��ng)��

׃������

��%SystemDriver%������������ ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

��%SystemRoot%�������������� WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

��%Documents and Settings%�����Ñ�(h��)�ęnĿ䛣�ͨ����“C:\Documents and Settings”

��%Temp%�������������������� �R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ�(h��)���Q(ch��ng)\Local Settings\Temp”

��%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.���^�����Ƿ��SafeDrv.exe��������DŽt��������ؐ��%Program Files%\Common Files\SafeDrv.exe��ጷŲ����ļ�%Documents and Settings%\Administrator\ttexn.drv(�ļ����S�C(j��))������rundll32.exe���d�\(y��n)�С���(chu��ng)���(q��)��(d��ng)�ļ�drv.sys�����d�(q��)��(d��ng)�֏�(f��)SSDT����ɺ�h���(q��)��(d��ng)�ļ���

2.ጷŲ����ļ�%Documents and Settings%\Administrator\eqjvu.drv������rundll32.exe���d����(chu��ng)��ע��(c��)���(xi��ng)

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

��(sh��)��(j��)��C:\Program Files\Common Files\SafeDrv.exe

ֵ��C:\Program Files\Common Files\SafeDrv.exe:*:Enabled:@xpsp2res.dll,-22019

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\Run

��(sh��)��(j��)��SafeDrv

ֵ��C:\Program Files\Common Files\SafeDrv.exe

3.���_(k��i)svchost.exe�M(j��n)�̌��������a��(xi��)��ԓ�M(j��n)�̌�(sh��)�F(xi��n)ע��ϵ�y(t��ng)�M(j��n)���\(y��n)���\(y��n)����ע��(c��)���(xi��ng)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

�½���������ȫ���P(gu��n)ܛ����ӳ��ٳ�ʹ��ܛ�o(w��)������(d��ng)��

4.��v���شűP(p��n)���ڴűP(p��n)��Ŀ�ጷ�autorun.inf�������ļ���(f��)�Ƹ�Ŀ�SafeDrv.exe��ʹ�Ñ�(h��)�p���űP(p��n)�P(p��n)���r(sh��)����(d��ng)�����ļ��Լ�ͨ�^(gu��)U�P(p��n)��Ⱦ����Ӌ(j��)��C(j��)��

5.�������픵(sh��)��(j��)���xȡ�������d��ַ����ָ���W(w��ng)ַ���d��������ľ�R��%ProgramFiles%Ŀ����\(y��n)�С���ҪĿ���DZIȡ�W(w��ng)�j(lu��)�Α�(h��)�ܴa��Ϣ�磺ħ�F���磬QQ�����³��c��ʿ(DNF),���b���磬�����˲�����(w��n)���������Α�

������(chu��ng)���ļ���

%Program Files%\Common Files\SafeDrv.exe

%Documents and Settings%\Administrator\ttexn.drv (�ļ����S�C(j��))

%Documents and Settings%\Administrator\eqjvu.drv

X:\aurorun.inf (X�鱻��Ⱦ�P(p��n)��)

X:\SafeDrv.exe

������(chu��ng)��ע��(c��)����

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

��(sh��)��(j��)��C:\Program Files\Common Files\SafeDrv.exe

ֵ��C:\Program Files\Common Files\SafeDrv.exe:*:Enabled:@xpsp2res.dll,-22019

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\Run

��(sh��)��(j��)��SafeDrv

ֵ��C:\Program Files\Common Files\SafeDrv.exe

�����L(f��ng)��(w��n)�W(w��ng)�j(lu��)��

http://x.2012***n.com:82/wow.exe

http://x.2012***n.com:82/tl.exe

http://x.2012***n.com:82/wd.exe

http://x.2012***n.com:82/jx3.exe

http://x.2012***n.com:82/dh2.exe

http://x.2012***n.com:82/mz.exe

http://x.2012***n.com:82/wm.exe

http://x.2012***n.com:82/qqhx.exe

http://x.2012***n.com:82/cq.exe

http://x.2012***n.com:82/cs.exe

http://x.2012***n.com:82/lszt.exe

http://x.2012***n.com:82/jx.exe

http://x.2012***n.com:82/qqsg.exe

http://x.2012***n.com:82/sgcq.exe

http://x.2012***n.com:82/zx2.exe

http://x.2012***n.com:82/jx3.exe

http://x.2012***n.com:82/zt.exe

http://x.2012***n.com:82/dnf.exe

http://x.2012***n.com:82/qq.exe

http://x.2012***n.com:82/fhie.exe