ľ�R����

Trojan.Win32.Agent.s

���@�r�g

2010-7-20

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“delphi”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“59��904�ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������d�����������Ñ��C�������Ñ��ж�������Fδ֪�M�̣���X�ٶȼ��W�����@׃�����ȬF��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������d�����������Ñ��C�������Ñ��ж�������Fδ֪�M�̣���X�ٶȼ��W�����@׃�����ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

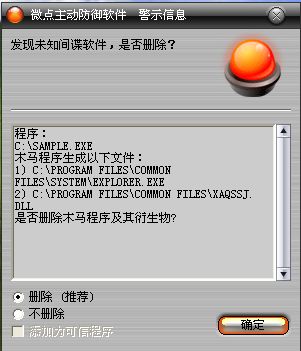

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ����”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

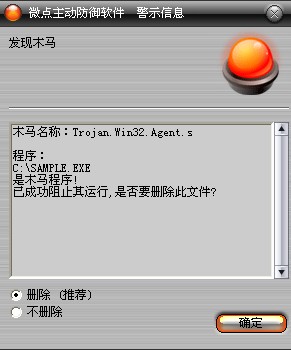

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan.Win32.Agent.s”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%ProgramFiles%common files\system\explorer.exe

%ProgramFiles%common files\xaqssj.dll

%ProgramFiles%common files\wqennp.sys

%SystemDriver%recycle\winlogon.exe

����

2���քӄh������ע�Ա�ֵ��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\���ɴ����ٳ��

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\NewStartPanel\{871C5380-42A0-1069-A2EA-08002B30309D}

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\ClassicStartMenu\{871C5380-42A0-1069-A2EA-08002B30309D}

HKEY_LOCAL_MACHINE\ SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\ SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.�z�������Ƿ��Explorer.exe������DŽt����explorer.exe��

2.����%ProgramFiles%common files\wqennp.sys�ļ�,�����d�ӳ����\������������ޣ������M�̿��գ���vϵ�y�M�̣����Ҵ�����ȫ���Pܛ���M�̣��ҵ������P�]���M�̣�ֹͣ����ա���ע�Ա�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options�½�������ӳ��ٳ֣�ͨ�^����ע�Ա����ɹ���h��������

3.%ProgramFiles%common files\xaqssj.dll�������̱�v���شűP����������ؐ��recycle\winlogon.exe. ͬ�r��%SystemDriver%\recycle\winlogon.exe��%ProgramFiles%\Common Files\�Č����O�Þ�ϵ�y�[�أ���ʹ�Ñ��o���ҵ���

4.�����ӱ����d�\�к������w��������Դ�ļ���ؐ��%ProgramFiles%common files\system\explorer.exe����Q�������ϵ�explorer��ݷ�ʽ���h��ϵ�yĬ�J�g�[����ݷ�ʽ�������o���h��ϵ�yĬ�J�g�[����ݷ�ʽ��

5.����windows�ļ����ڲ������O�Þ��[�،��ԡ��������̫@ȡ�Ñ��IJ���ϵ�y�;W����ַ����Ϣ��ָ���Wַ�l�͡�

6.���_�W�j��ָ���Wַ�xȡ�������d��ַ�����d��������ľ�R�������\�С�

���������ļ���

%ProgramFiles%common files\system\explorer.exe

%ProgramFiles%common files\xaqssj.dll���S�C����

%ProgramFiles%common files\wqennp.sys

%SystemDriver%recycle\winlogon.exe

%Documents and Settings%\All Users\����\�Ԍ�ُ��A.url

%Documents and Settings%\All Users\����\��׃���һ��.url

%Documents and Settings%\All Users\����\���M�ӰC.url

%Documents and Settings%\All Users\����\Intennet Exploner.url����

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\���ɴ����ٳ��

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\NewStartPanel\{871C5380-42A0-1069-A2EA-08002B30309D}

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\ClassicStartMenu\{871C5380-42A0-1069-A2EA-08002B30309D}

HKEY_LOCAL_MACHINE\ SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\ SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

�����L���W�j��

http://www.*****.org/?ie116

http://888.qq****.com/