QQС͵

Trojan-PSW.Win32.QQPass.c

���@�r�g

2010-7-27

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Dephi”������“QQ�I̖����”�����c���ӷ���ܛ���ԄӲ��@������“ASPack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“44,101”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ�QQ��̖���ܴa��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ�QQ��̖���ܴa��

�Ñ��ж�������FQQ̖���I�F��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

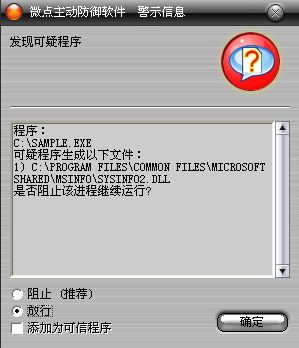

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���ɳ���”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

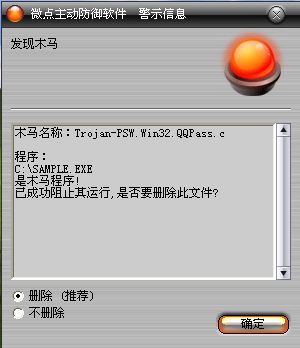

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.QQPass.c”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ�:

%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\SysInfo2.dll

�քӄh������ע�Ա�:

1.HKEY_CLASSEX_ROOT\CLSID\ {729B6C61-BDC5-4C09-A1DE-A296BA0B89EC}

2.HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks

{729B6C61-BDC5-4C09-A1DE-A296BA0B89EC}

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.����“__avp.root”��“avp.tray”�Ĵ��ڡ�����ҵ��tֱ���˳��M��

2.�����Ȅh���ļ�%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\SysInfo2.dll��Ȼ��%ProgramFiles%\Common Files\Microsoft Shared\MSINFO\SysInfo.dll�ƄӲ�����������%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\SysInfo2.dll��������ע���YԴ���������CLSID������HKEY_CLASSEX_ROOT\CLSID\ {729B6C61-BDC5-4C09-A1DE-A296BA0B89EC}ע�Ա�헡�

3.������̎��%SystemDriver%\XR.bat�ļ������F���҄h����

4.����ע�Ա�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks\{729B6C61-BDC5-4C09-A1DE-A296BA0B89EC}헣��Է����Ԇ��ӡ�

5.���d%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\SysInfo2.dll�����I�P������^�ӱO���Ñ�����Ϣ���Iȡ�Ñ�QQ��̖���ܴa�l�͵��ڿ�ָ���ľWվ��

��

���������ļ���

%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\SysInfo2.dll

%SystemDriver%\XR.bat

��������ע�Ա���

1.HKEY_CLASSEX_ROOT\CLSID\ {729B6C61-BDC5-4C09-A1DE-A296BA0B89EC}

2.HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks

{729B6C61-BDC5-4C09-A1DE-A296BA0B89EC}

�����L���W�j:

http://kvru9.****./hbaj.asp