�I̖ľ�R

Trojan-PSW.Win32.QQPass.a

���@�r�g

2010-8-03

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“MFC”������ľ�R�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“59,904”�ֹ����D�˞�“ ”,�����Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�����DZIȡ�Ñ�DNF�Α��ܴa��Ϣ��

”,�����Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�����DZIȡ�Ñ�DNF�Α��ܴa��Ϣ��

�����Ñ��ж������Fϵ�y�o�ʈ��e��DNF�Α��ܴa���I��̓�Mؔ�a���ܓpʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

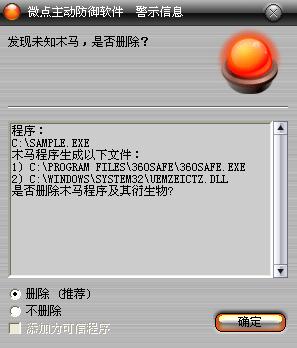

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

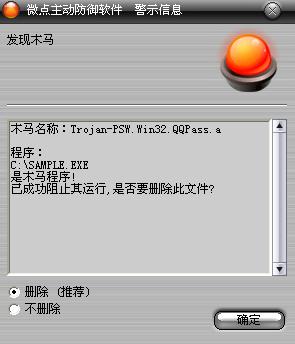

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.QQPass.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zyshit

���Q��ImagePath

��ֵ��\??\C:\WINDOWS\system32\zyshit.sys

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\zyshit

���Q��ImagePath

��ֵ��\??\C:\WINDOWS\system32\zyshit.sys

2��������ע�Ա�ֵ��������ע�Ա�헣�HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9

3���քӄh�������ļ���

%SystemRoot%\system32\zyshit1.dat

%SystemRoot%\system32\zyshit2.dat

%SystemRoot%\system32\zyshit3.dat

%SystemRoot%\system32\zyshit4.dat

%ProgramFiles%\system32\uemzeictz.dll���S�C������

%SystemRoot%\system32\zyshit.sys

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1) ľ�R�@ȡϵ�y·��������Ŀ�%ProgramFiles%\360Safe\���ɹ����½�����%ProgramFiles%\360Safe\360safe.exe��%ProgramFiles%\360Safe\360tray.exe

(2) ľ�R�\��%ProgramFiles%\360Safe\360tray.exe���Ԃ��b360���U���M�̣���ɺ�%ProgramFiles%\360Safe\360safe.exe����ɺ��{�������Єh��������

(3) 360safe.exe�����M�̿��գ�����dnfchina.exe��qqlogin.exe�M�̣����ҵ��t�Y��ԓ�M�̡�ͬ�r����“���³��c��ʿ”�Αڣ����ҵ��t�P�]�Αڡ�

(4) �@ȡϵ�y·�������������ļ���%SystemRoot%\system32\zyshit1.dat��%SystemRoot%\system32\zyshit2.dat��%SystemRoot%\system32\zyshit3.dat��%SystemRoot%\system32\zyshit4.dat���ڴ惦�Iȡ���Ñ���Ϣ�����������O�Þ�ϵ�y�[�ء�

(5) �½��ļ�%ProgramFiles%\system32\uemzeictz.dll���S�C������������ԓ�ӑB朽ӎ��ļ��O�ð��b��W�j�����ļ���ʹ���Sϵ�y�ľW�j����һͬ���ӡ���ɺ��{�������Єh������

(6) һ���M���Α��ϵ�y�ݱؕ����ӾW�j���գ��M������%ProgramFiles%\system32\uemzeictz.dll���˕r uemzeictz.dll�����Д������Ƿ�dnfchina.exe���d��

(7) �_�J��dnfchina.exe���d��%SystemRoot%\system32\zyshit.cfg��������%SystemRoot%\system32\zyshit.sys���ޏ���DOS�^��ʹ��ɞ�������PE�ļ�����������d�����헡�ԓ����헱�v�M�̣�����360tray.exe��ravmond.exe��kvmonxp.exe�Ȱ�ȫܛ���M�̣�һ���l�F�tͨ�^�ӌ�ͨ�ŽY��������ȫܛ���M�̡�

(8) uemzeictz.dll �������̣����Ҳ��Y���M���е�dnfchina.exe,qqlogin.exe��dnf.exe���O���I�P�^�ӣ��@ȡ�I�Pݔ����Ϣ��ͬ�r���ҳ�Ҋ�DƬ�鿴����ԇ�D�@ȡ�Ñ��惦���ܱ��DƬ�����l�F�t���DƬ�惦��%SystemDriver%\mibao.bmp�����@Щ��Ϣ�l�͵��ڿ�ָ���Wַ��

���������ļ���

%ProgramFiles%\360Safe\360safe.exe

%ProgramFiles%\360Safe\360tray.exe

%SystemRoot%\system32\zyshit1.dat

%SystemRoot%\system32\zyshit2.dat

%SystemRoot%\system32\zyshit3.dat

%SystemRoot%\system32\zyshit4.dat

%ProgramFiles%\system32\uemzeictz.dll���S�C������

%SystemRoot%\system32\zyshit.sys

�����h���ļ���

%ProgramFiles%\360Safe\360safe.exe

%ProgramFiles%\360Safe\360tray.exe

��������ע�Ա���

����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zyshit

���Q��ImagePath

��ֵ��\??\C:\WINDOWS\system32\zyshit.sys

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\zyshit

���Q��ImagePath

��ֵ��\??\C:\WINDOWS\system32\zyshit.sys

�����h��ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\WinSock2\Parameters\Protocol_Catalog9

�����L���W�j��

180.***.4.165/ll/yb06

1.xi***ul.com