ľ�R����

Trojan.Win32.Agent.d

���@�r�g

2010-8-13

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC”���������d�߳������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“ 42,068 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����ľ�R���Ñ��ж������FӋ��C�\�о�����δ֪�M�̵��\�ЬF��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����ľ�R���Ñ��ж������FӋ��C�\�о�����δ֪�M�̵��\�ЬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d�����ƄӴ惦����Ⱦ������W��Ⱦ

������ʩ

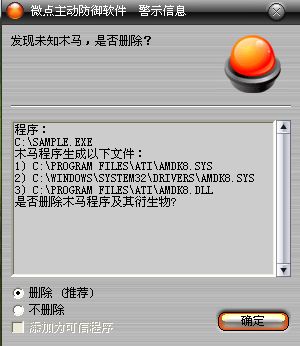

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

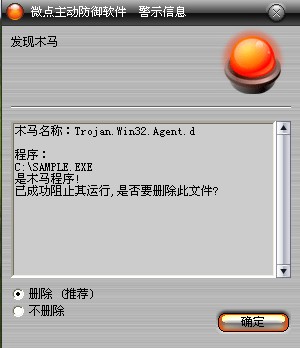

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan.Win32.Agent.d”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

1���h�� %ProgramFiles%\ATIĿ�

2���h�� %Temp% \310data.tmp

3���h�� %Temp%\updata.exe

4���h�� %Temp% \3kavaa.idx

5���h�� %Temp%\DogKiller.sys

6���h�� %systemroot%\system32\kav.exe

7���h�� %SystemRoot%\system32\drivers\amdk8.sys

�քӄh������ע�Ա�ֵ��

1.�h�� HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\amdk8

2.�h�� HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DogKiller

3.�h�� HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

������kav

ֵ��C:\WINDOWS\system32\kav.exe

4.�h�� HKEY_LOCAL_MACHINE\SOFTWARE\Internets

���Q�� DirectoryPath

������ ����·��

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles

��������

(1) �����������w����“FKOUTOTU..”����ֹ����\�С�

(2) �������M�̿��գ�����“AVP.exe”,“RavMonD.exe”�M�������ҵ��Ժ�ֱ���˳�������

(3) ���@���R�r�ļ�·��������%Temp%\ 310data.tmp�ļ��������L�����ޣ�����ע�Ա�Ȼ���Ԅh����

(4) �����P�] IP ��ȫ�����Լ����� ISAKMP/Oakley (IKE) �� IP ��ȫ�ӳ���

(5) ������ጷ�%ProgramFiles%\ATI\amdk8.inf��%ProgramFiles%\ATI\amdk8.sys���ļ������b�Ӳ������ӷ��գ�

��ע�Ա���Ϣ��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\amdk8

���Q��ImagePath

������System32\DRIVERS\amdk8.sys

(6) ������ጷ�%ProgramFiles%\ATI\amdk8.dll�ļ������d�\��, ���Ұ�ȫܛ�M�̼����ҵ��Ժ���ȫܛ���M�̡�

(7) ������%Temp%\updata.exe�����d�\��, ���������w����“ACDTEST......”��ֹ����\�У���%Temp%\updata.exe�cC:\WINDOWS\system32\userinit.exe�M�б��^��������ɹ�������Temp%\updata.exe�ļ����L��������ע�Ա���Ϣ��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

������kav

ֵ��C:\WINDOWS\system32\kav.exe

���F�Ԇ��ӡ���ָ���Wվ���dhosts�ļ���Q�������Ñ�hosts�ļ����Ҍ�hosts�ļ��Ğ�ϵ�y�[�،���,������ϵ�y�汾���W����ַ�l��ָ���ľWվ����ָ���Wַ���d��������ľ�R�������\��.

(8) ���@���R�r�ļ�·����ጷ�%Temp% \3kavaa.idx�������d�\��֮�������L�����ޣ�Ȼ�����R�r�ļ�Ŀ�����%Temp%\DogKiller.sys���Ӳ�����ע�Ա���Ϣ��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DogKiller

���Q��ImagePath

������\??\C:\DOCUME~1\��ǰ�Ñ� \LOCALS~1\Temp\DogKiller.sys���Մ����ɹ����{�ô˷��գ���“DogKiller”�\�нY���P�]��h��“DogKiller.sys”�ļ������{��API����“SHDeleteKeyA”�h��ע�Ա���“DogKiller”�������P헌��F��ԓ���յ������

(9) �������������O����\\.\PciFtDisk����xxxx,yyyy�酢���M���ӿ��ƹ�����

(10) ���������ļ��Ƅ�%systemroot%\system32Ŀ��£���������kav.exe.

���������ļ���

%Temp% \310data.tmp

%ProgramFiles%\ATI\amdk8.inf

%ProgramFiles%\ATI\amdk8.sys

%ProgramFiles%\ATI\amdk8.dll

%SystemRoot%\system32\drivers\amdk8.sys

%Temp%\updata.exe

%Temp% \3kavaa.idx

%Temp%\DogKiller.sys

%systemroot%\system32\kav.exe

��������ע�Ա���

1.HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\amdk8

���Q��ImagePath

������System32\DRIVERS\amdk8.sys

2.HKEY_LOCAL_MACHINE\SOFTWARE\Internets

���Q��DirectoryPath

����������·��

3.HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DogKiller

���Q��ImagePath

������\??\C:\DOCUME~1\��ǰ�Ñ�\LOCALS~1\Temp\DogKiller.sys

����

4.HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��kav

������C:\WINDOWS\system32\kav.exe

�����L���W�j��

http://ddd.******.com:1002/count.aspx

http://ccc.******.com/pps.txt