���T����

Backdoor.Win32.Small.a

���@�r�g

2010-8-15

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@������‘NSPACK ’�Ӛ���ʽ���Ӛ�����L�Ȟ�“25,182�ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�W�ľ�R“,“�ļ�����”��“���d�����d”�ȷ�ʽ����

”�������Uչ����“exe”����Ҫͨ�^“�W�ľ�R“,“�ļ�����”��“���d�����d”�ȷ�ʽ����

�Ñ��ж������F�W�j�\�о������W�j�˿��_�����ļ��Y�ϱ�й©��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

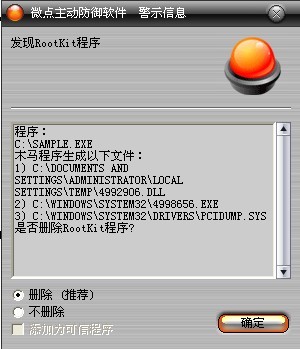

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“Rootkit����”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

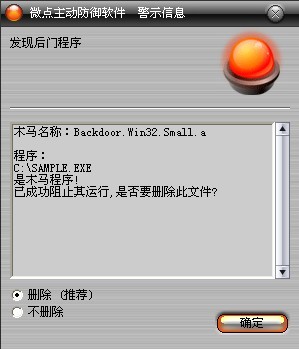

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Small.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%System%\Temp\1604687.dll

%SystemRoot%\system32\2449203.exe

%SystemRoot%\system32\drivers\pcidump.sys

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles

����������

1 ԓ�ӱ����к��������w " TGame..."����ֹ�����ٴ��\�С�

2 ���^�����Dz��ǡ�%SystemRoot%\Explorer.exe�����ǣ��Ϳ�ؐ“%SystemRoot%\system32\drivers\gm.dls"�ļ���%System%\Temp\Ŀ䛣� ������ Explorer.exe����shellexeute���С�

�O���Լ��� SeDebugPrivilege���ޡ��������̣�ö�e플Ӵ��ڡ�

3 ��v�M�̲����Ƿ����ekrn.exe�����ɹ����ӑB���dshell32.dll,�{��shellexeute������������Y��ԓ�M�̡�

4 �@ȡ�_�C�r�g�����R�rĿ�%Temp%�£�����1604687.dll�ļ�����׃�������_�C�r�g�������{��rundll32.exe�M�м��d��

5 �@ȡϵ�yĿ䛣������ļ�"%SystemRoot%\system32\2449203.exe"����׃�����{�� shellexeute���С�

6 ��ϵ�yĿ��������ļ�"%SystemRoot%\system32\drivers\pcidump.sys��

7 �������գ� ��������pcidump���������SERVICE_DEMAND_START�����ӷ��ա�

8 �����ļ�“\\.\pcidump”���L���O�䡣�ȴ��W�j朽ӣ���ָ����ַ�l���B��Ո���M�п��ơ�

���������ļ���

%System%\Temp\1604687.dll

%SystemRoot%\system32\2449203.exe

%SystemRoot%\system32\drivers\pcidump.sys

�����h���ļ���

%System%\Temp\Explorer.exe