ľ�R���d��

Trojan-Downloader.Win32.Small.b

���@�r(sh��)�g

2010-9-03

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“VC ”����(xi��)��“���d��”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@,�L(zh��ng)�Ȟ�“32,811”�ֹ�(ji��)���D��(bi��o)��“ ”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ�������d����ľ�R��

”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ�������d����ľ�R��

��(d��ng)�Ñ�Ӌ(j��)��C(j��)��Ⱦ��ľ�R������,��(hu��)���F(xi��n)ϵ�y(t��ng)�o(w��)�ʈ�(b��o)�e(cu��),����ܛ���Ԅ�(d��ng)�˳��o(w��)������(d��ng),���Ұl(f��)�F(xi��n)����δ֪�M(j��n)�̵ȬF(xi��n)��.

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

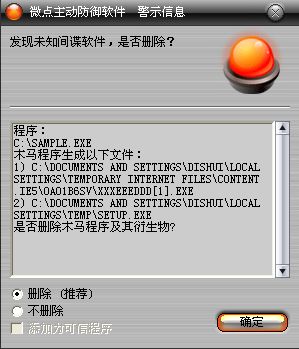

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙ”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

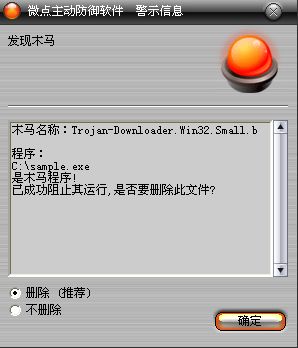

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Downloader.Win32.Small.b”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

�ք�(d��ng)�h���ļ�

1���h��%Temp%\setup.exe

2���h��%Temp%\ set1.tmp.bat

3���h��%Documents and Settings%\��(d��ng)ǰ�Ñ� \Local Settings\Temporary Internet Files\Content.IE5\0A01B6SV\ xxxeeeddd[1].exe

�ք�(d��ng)�h��ע��(c��)��

1.�h��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\DownloadManager

���Q(ch��ng)��

��(sh��)��(j��)��CacheOk

2.�h��

HKEY_CLASSES_ROOT\CLSID\{20D04FE0-3AEA-1069-A2D8-08002B30309D}

\InProcServer32

���Q(ch��ng)��ThreadingModel

��(sh��)��(j��): Apartment

3.�h��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ShellCompatibility

\Objects\{20D04FE0-3AEA-1069-A2D8-08002B30309D}

4.�h��

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2\{897ed10a-7e49-11df-bd9f-806d6172696f}

���Q(ch��ng)��BaseClass

��(sh��)��(j��)��Drive

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q(ch��ng)\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����@���R�r(sh��)Ŀ䛣���ԓĿ��ľW(w��ng)վ������URLDownloadToFileA���d�ļ�setup.exe��

2.���[�ش��ڵķ�ʽ��(zh��)��ԓ�ļ�%Temp%\setup.exe

3.��(chu��ng)���O(ji��n)���M(j��n)��,�I�P(p��n)�����(bi��o)����Ϣ�^�ӣ��O(ji��n)���Ñ���Ϣ

4.�Lԇ�B�ӾW(w��ng)�j(lu��)��www.***.info,��(chu��ng)���h(yu��n)�̾��̣����h(yu��n)̎�ļ�www.****.info/xxxeeeddd.exe�xȡ��(sh��)��(j��)�����ء�

5.��(chu��ng)��Temp%\ set1.tmp���S�C(j��)������������̎���ļ�Temp%\ set1.tmp.bat���S�C(j��)��������(sh��)�F(xi��n)�Ԅh��

6.���_(k��i)�ܵ�\\.\pipe\wkssvc,\\pipe\lsarpc,

7.ͨ�^(gu��)����IP��127.0.0.1��1695

�B���h(yu��n)��IP��222 .189.238.246��80

������(chu��ng)���ļ���

%Temp%\setup.exe

%Temp%\ set1.tmp.bat

%Documents and Settings%\��(d��ng)ǰ�Ñ� \Local Settings\Temporary Internet Files\Content.IE5\0A01B6SV\ xxxeeeddd[1].exe

������(chu��ng)��ע��(c��)����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\DownloadManager

���Q(ch��ng)��

��(sh��)��(j��)��CacheOk

HKEY_CLASSES_ROOT\CLSID\{20D04FE0-3AEA-1069-A2D8-08002B30309D}

\InProcServer32

���Q(ch��ng)��ThreadingModel

��(sh��)��(j��): Apartment

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\

ShellCompatibility\Objects\{20D04FE0-3AEA-1069-A2D8-08002B30309D}

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2\{897ed10a-7e49-11df-bd9f-806d6172696f}

���Q(ch��ng)��BaseClass

��(sh��)��(j��)��Drive

�����L��(w��n)�W(w��ng)�j(lu��)��

http://www.*****.info/xxxeeeddd.exe