���T����

Backdoor.Win32.Xyligan.a

���@�r�g

2010-9-15

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“65,536 �ֹ�(ji��)”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��O�����T��ʹ�Ñ���X�S��������C��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��O�����T��ʹ�Ñ���X�S��������C��

�����Ñ��ж����ܕ����F(xi��n)Ӌ��C�o���؆����P�]����Ҫ�ļ��Gʧ��ϵ�y(t��ng)���W�j����������o���P�]�Ȍ����Ñ��[˽й¶��Ӱ��Ñ�ʹ�õĬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

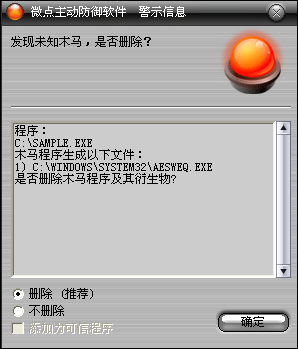

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

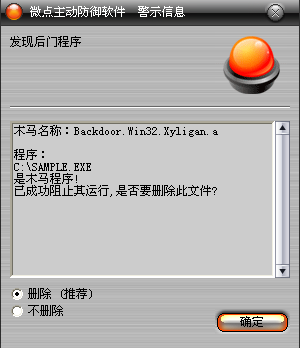

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Backdoor.Win32.Xyligan.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\system32\aesweq.exe

2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\adg3

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1����ԃע�Ա�������Ƿ���adg3���գ�����У��_�������˳�����

��2������]�У��������^�����Ƿ�λ��%SystemRoot%\system32Ŀ��£�������ڣ�����������������ԓĿ��£�����������aesweq.exe��

��3�����_���չ���������(chu��ng)������adg3�ķ��գ�����ָ��%SystemRoot%\system32\aesweq.exe�������_���˷��գ�

��4�����_ע�Է���헣���������adg3��ע�Ա�헣�ָ��aesweq.exe�ļ���

��5������ͨ�^�_���ķ����L�������W�j��ӛ��Ñ���Ϣ�I�P�����ͱ��C��Ϣ���B�ӵ��ڿ����C �����ʹ�Ñ��ęC���ɞ���ܡ�

��6�������{��cmd����h��������

����

������(chu��ng)���ļ���

����

%SystemRoot%\system32\aesweq.exe

������(chu��ng)��ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\adg3

ImagePath: C:\WINDOWS\system32\aesweq.exe

��������

�����L���W�j��

60.3.***.101