���T����

Backdoor.Win32.Hupigon.urc

���@�r�g

2010-9-21

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Delphi”������“���T����”�����c���ӷ���ܛ���ԄӲ��@, ����“nSPack”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“291,029”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ��C�����Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ��C�����Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

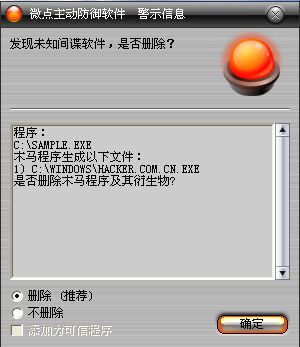

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

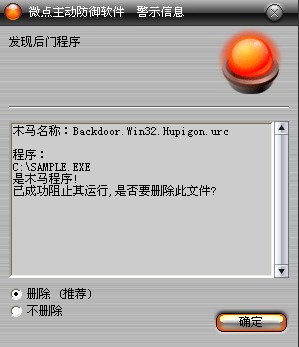

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Hupigon.urc”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h�� %SystemRoot%\Hacker.com.cn.exe

2���h�� %SystemRoot%\uninstal.bat

�քӄh��ע�Ա�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\GrayPigeon_Hacker.com.Cn

���Q��ImagePath

������C:\Windows\Hacker.com.cn.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1�������\�к@ȡϵ�y·����������·�������^���������Ƿ�ע��“iexplorer.exe”��

2������]��ע��“iexplorer.exe”�����^���������Dz���“C:\Windows\Hacker.com.cn.exe”��

3,�������“Hacker.com.cn.exe”���̈́��������w׃������ֹ�������\�У�������������ؐ����������“C:\Windows\Hacker.com.cn.exe”�����Ҍ�“Hacker.com.cn.exe”�ļ��O�Þ�ֻ�xϵ�y�[�،���

4�����_��Ϣע�Ա�HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\WinOlfApp\NoRealMode,Ȼ��h��ԓע�Ա��Iֵ��ʹ�o���M��DOSģʽ��

5����������ע�Ա���Ϣ��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\GrayPigeon_Hacker.com.Cn

���Q��ImagePath

������C:\Windows\Hacker.com.cn.exe

���Է��յ���ʽ�����dԓ���ա��Ԍ��F�Ԇ��ӵ�Ŀ�ġ�

6�������\�гɹ�����“C:\Windows\uninstal.bat”��̎���ļ������F�Ԅh����

7���������[�ط�ʽ����iexplorer.exe��������ע���M�̣��B�ӾW�j�@ȡIP��ַ���B�����C���ȴ��ڿ͵���һ��ָ�

���������ļ���

%SystemRoot%\Hacker.com.cn.exe

%SystemRoot%\uninstal.bat

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\GrayPigeon_Hacker.com.Cn

���Q��ImagePath

������C:\Windows\Hacker.com.cn.exe

�����h��ע�Ա���

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\WinOlfApp\NoRealMode

�����L���W�j��

http://ittoi.******.net