ľ�R���d��

Trojan-Downloader.Win32.Genome.zz

���@�r�g

2010-10-14

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“���d��”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“22,528”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R�����Ñ�Ӌ��C��Ⱦ��ľ�R������, �Ñ��ж������ϵ�y�\�о����o�ʈ��e���W�j�L�����������Ұl�Fδ֪�M�̵ȬF��.

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R�����Ñ�Ӌ��C��Ⱦ��ľ�R������, �Ñ��ж������ϵ�y�\�о����o�ʈ��e���W�j�L�����������Ұl�Fδ֪�M�̵ȬF��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

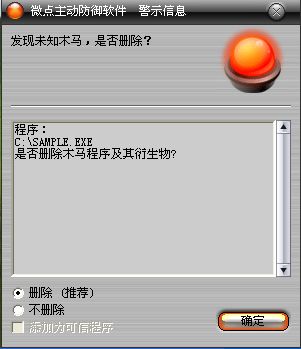

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

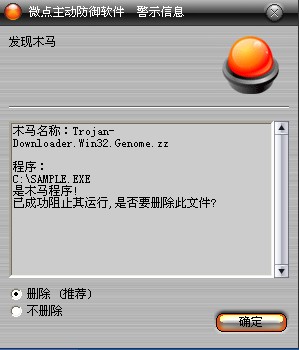

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Genome.zz”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h�� %Temp%\ope1.tmp

2���h�� ����Դ����

3���������_��hosts�ļ�

�քӄh��ע�Ա�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��Kav

������C:\WINDOWS\System32\kav.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�������������w׃������“ACDTEST......”����Ҫ��ֹ�������\�С�

2.�����@��ϵ�yĿ�·������"C:\WINDOWS\System32\userinit.exe"�c�����������^���Ƿ�ע�������M�̣����ע��ɹ���ͨ�^�ⲿ�������"C:\WINDOWS\explorer.exe" ���_���ó���

3.���ע�벻�ɹ����������ļ�������"SeDebugPrivilege"���L�����ޣ�����������ע�Ա�����Ϣ��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��Kav

������C:\WINDOWS\System32\kav.exe

�Ե��_�Ԇ��ӵ�Ŀ�ġ�

4.�����������̣���ָ���Wվ���dhosts�ļ���Q�������Ñ�hosts�ļ����Ҍ�hosts�ļ��Ğ�ϵ�y�[�،��ԣ��������°�ȫܛ����

���Ҍ�����ϵ�y�汾���W����ַ�����C���Ȱl���ڿ�ָ���ľWվ��

5�������@���R�r�ļ�·������ԓĿ�����%Temp%\ope1.tmp, ��ָ���Wַ���d��������ľ�R���R�r�ļ��\�У�Ȼ���Ԅh����

���������ļ���

%SystemRoot%\system32\drivers\etc\hosts

%Temp%\ope1.tmp

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��Kav

������C:\WINDOWS\System32\kav.exe

�����L���W�j:

http://360cnfuck.*****.info:9550/10825host/1002.txt

http://www.*****.info:3352/count.aspx

http://360cnfuck.*****.info:9550/id/ud.txt