ľ�R���d��

Trojan-Downloader.Win32.Genome.zs

���@�r�g

2010-10-20

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VB ”������“���d��”�����c���ӷ���ܛ���ԄӲ��@, ����“NsPack”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“10,864”�ֹ�(ji��)���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R�����Ñ�Ӌ��C��Ⱦ��ľ�R������,�����F(xi��n)ϵ�y(t��ng)�o�ʈ��e,���Ұl(f��)�F(xi��n)δ֪�M�̵ȬF(xi��n)��.

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R�����Ñ�Ӌ��C��Ⱦ��ľ�R������,�����F(xi��n)ϵ�y(t��ng)�o�ʈ��e,���Ұl(f��)�F(xi��n)δ֪�M�̵ȬF(xi��n)��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

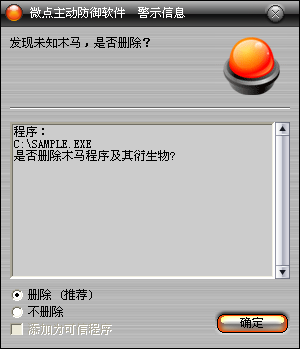

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

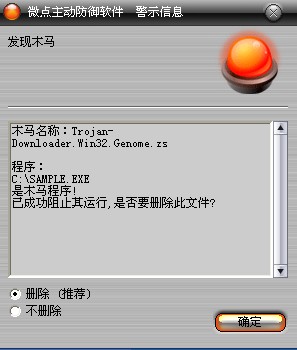

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Downloader.Win32.Genome.zs”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h�� %SystemRoot%\system32\aa3760.exe

2���h�� %SystemRoot%\system32\aa3760.exe

3. �h�� %SystemRoot%\system32\C398.exe

4���h�� %SystemRoot%\system32\MSINET.OCX

5. �h�� %SystemRoot%\system32\MSWINSCK.OCX

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1,���������h�̾��̣��B�ӾW(w��ng)�j�����d�����б������أ����浽%SystemRoot%\system32Ŀ��£�����(j��)�б����d���������؈�(zh��)�С�

���d�����ص��ļ��飺

%SystemRoot%\system32\ aa3760.exe

%SystemRoot%\system32\ aa3761.exe

2,“aa3761.exe”�ļ�ጷ��ļ�“%SystemRoot%\system32\ C398.exe”��“%SystemRoot%\system32\MSINET.OCX”���ļ���

3��“C398.exe” �����\�к�(chu��ng)�������w�����ԓ�����w�����ڣ��ٴΈ�(zh��)��������Ȼ���˳���ǰ�M�̣���t�͈�(zh��)�к��m(x��)���E��

4���z�鲡���Ƿ�ע��“svchost.exe“���M���У�������ǣ���ؐ�Լ���svchost.exe���{(di��o)��WinExec��(zh��)��ԓ�������҄h������svchost.exe��(zh��)�к�(chu��ng)�����������^�m(x��)���d�����ļ���

������(chu��ng)���ļ���

%SystemRoot%\system32\aa3760.exe

%SystemRoot%\system32\aa3761.exe

%SystemRoot%\system32\C398.exe

%SystemRoot%\system32\MSINET.OCX

%SystemRoot%\system32\MSWINSCK.OCX

�����L���W(w��ng)�j:

http://www.****.cn/soft/dw/t1/1.exe

http://www. ****.cn/soft/dw/t1/2.exe

http://www. ****.cn/soft/dw/t1/3.exe

http://www. ****.cn/soft/dw/t1/4.exe

http://www. ****.cn/soft/dw/t1/5.exe

http://www. ****.cn/soft/dw/t1/6.exe

http://www. ****.cn/soft/dw/t1/7.exe