���x����

Worm.Win32.Small.afm

���@�r�g

2010-10-31

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“���x���”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“24,576”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ע��ϵ�y�M�̣����ռ�����Ҫ����Ϣ�B�ӾW�j�M�в������P���������Ԅ��\�У���ע�Ա�헡�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ע��ϵ�y�M�̣����ռ�����Ҫ����Ϣ�B�ӾW�j�M�в������P���������Ԅ��\�У���ע�Ա�헡�

���Ñ�Ӌ��C��Ⱦ��ľ�R������,�Ñ�����X�ٶ�׃�þ��������Ұl�Fδ֪�M�̵ȬF��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

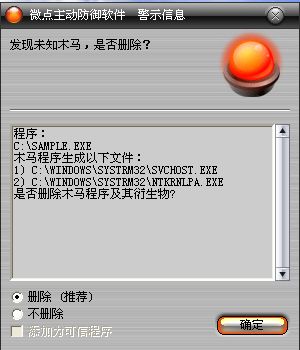

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

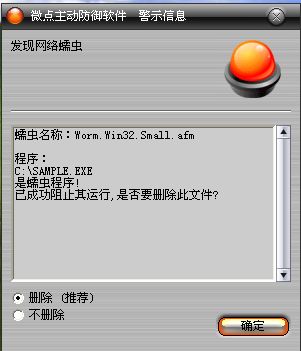

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Worm.Win32.Small.afm”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h�� %SystemRoot%\systrm32\ntkrnlpa.exe

2���h�� %SystemRoot%\systrm32\svchost.exe

�քӄh��ע�Ա�

1.�h�� HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UPS

���Q��ImagePath

������C:\WINDOWS\systrm32\ntkrnlpa.exe

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����@��C:\WINDOWSĿ�·��������ԓĿ�\systrm32�½����ļ������b��system32�ļ��A�������O��ϵ�y�[�،��ԡ�

2.�������Լ�������Ŀ�������������ؐ�����������飺C:\WINDOWS\systrm32\ntkrnlpa.exe.���^�����Ƿ�ע��svchost.exe��

3.������ɹ����Ȅh���ļ�"C:\WINDOWS\systrm32\svchost.exe" �Ҍ�����������ؐ�����������飺C:\WINDOWS\systrm32\svchost.exe�����[�ش��ڵ���ʽ����֮������������̎���ļ�.bat�����[�ش��ڵ���ʽ����֮��ԓ��̎���ļ��������ǣ��h�������������h����̎��������ע�Ա���Ϣ��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UPS

���Q��ImagePath

������C:\WINDOWS\systrm32\ntkrnlpa.exe

�Է��յķ�ʽ����ԓ�������������O��sc config UPS start= auto���ӷ�ʽ��

4.����ɹ������������M�̿��գ���v�M�����飺rfwsrv.exe���ҵ��Ժ�����ԓ�M���L���ę��ޡ�Ȼ�����������w׃������"NBtk"����ֹ�������\�С�

5.��������������Ϣ,ͨ�^��Ϣ�C�ƣ����f��Ϣ��Ȼ�ӾW�j�B�ӣ���socket,connect,send,revc�����M�аl�͔�����

6.���������������̺����������W�j�B�ӣ��@ȡ�Ñ��IJ���ϵ�y�汾�;W����ַ���ȴ��С����Ϣ��ڿ�ָ���Wַ�l�͡�

���������ļ���

%SystemRoot%\systrm32\ntkrnlpa.exe

%SystemRoot%\systrm32\svchost.exe

X: .bat(�c����ͬһĿ�)

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UPS

���Q��ImagePath

������C:\WINDOWS\systrm32\ntkrnlpa.exe

�����L���W�j:

swka2.3322.org:8192