ð�U�u�I̖ľ�R

Trojan-PSW.Win32.Frethoq.ad

���@�r�g

2010-11-06

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������ð�U�u�I̖ľ�R����Upack�Ӛ������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“15,364�ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Ñ�ð�U�u�Α�̖���ܴa����Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Ñ�ð�U�u�Α�̖���ܴa����Ϣ��

�����Ñ��ж������FӋ��C���W�j�\�о������Α�ܛ���o���P�]���e����Ϣ��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

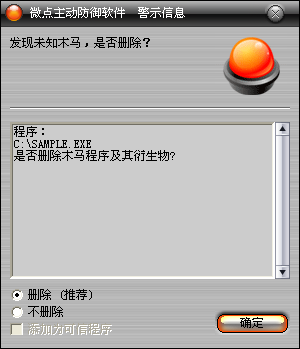

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

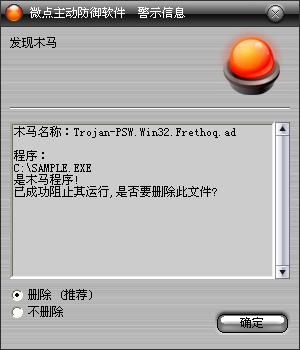

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.Frethoq.ad”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

F:\RECYCLER\KB970590.DLL

F:\RECYCLER\KB971590.TMP

F:\RECYCLER\KB970591.SYS

%Temp%\Tmp1.tmp

%Temp%\Tmp2.tmp

2���ք���Q���±���Ⱦ�ļ���

%SystemRoot%\system32\imm32.dll

%SystemRoot%\system32\ksuser.dll

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1���@ȡ��ǰ���дűP�����������һ���������������һ���űP�P����F����Ŀ������ļ��AF:\RECYCLER��

2����F��\RECYCLERĿ������ӑB���ļ�KB970590.DLL�����O�Ì��Ԟ�ϵ�y�[�أ����KB970590.DLL�ѽ����ڣ��t������ƞ�F:\RECYCLER\KB971590.TMP��

3���{��ϵ�yĿ��µ�rundll32.exe�ԅ���Init���dKB970590.DLL�\�У�

4. ���KB970590.DLL�\��ʧ�����t�h��KB971590.TMP��

5��KB970590.DLL�\�к��������������M�̙��ޣ������Α��M��Game.exe��MapleStory.exe���Єt�Y���Α��Α��M�̣� ����ntdll.dll�{�ÃȺ�ZwQuerySystemInformation����ö�e�M���б�����360tray.exe��360sd.exe�M��,�Єt�Y��ԓ�M�̣�

7. ��ϵ�yݔ�뷨�ļ�imm32.dll���Ƶ��R�r�ļ��AĿ��²���������Tmp1.tmp��

8���{��sfc-os.dll��5̖�����P�]windows���ļ����o������imm32.dll���R�r�ļ��AĿ��²���������Tmp2.tmp����ȾTmp1.tmp������Ƶ�ϵ�yĿ��²���������imm32.dll��

9����ϵ�y�ļ�Ksuser.dll���ƞ�Ksuser.bak����KB970590.DLL���ƞ�Ksuser.dll���h��ksuser.bak���Ԍ��F�_�C�Ԇ��ӣ�

10. �������ļ�KB970591.SYS,�Y����ȫܛ���M�̣�ʹ��ȫܛ��ʧЧ��

11����Ⱦ��imm32.dll�\�к�����Ϣ�^�ӣ��Iȡ�Ñ��Α�̖���ܴa���l�͵�ָ���Wַ��

���������ļ���

F:\RECYCLER\KB970590.DLL

F:\RECYCLER\KB971590.TMP

F:\RECYCLER\KB970591.SYS

%Temp%\Tmp1.tmp

%Temp%\Tmp2.tmp

%SystemRoot%\system32\ksuser.bak

������Ⱦϵ�y�ļ���

%SystemRoot%\system32\imm32.dll

%SystemRoot%\system32\ksuser.dll