ľ�R����

Trojan-Dropper.Win32.Vedio.il

���@�r�g

2010-11-23

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“26,112”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ��Α��~̖��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ��Α��~̖��Ϣ��

�����Ñ��ж������F��ȫܛ���o���P�]���Α�o���P�]���~̖�ܴa�Gʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

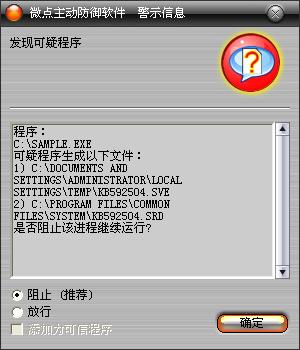

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���ɳ���”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

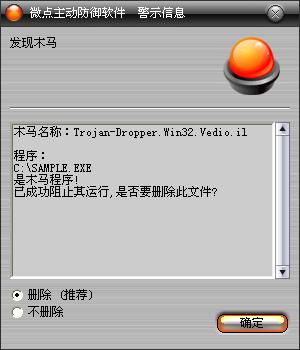

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Dropper.Win32.Vedio.il”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

%Temp%\kb592504.sve

%ProgramFiles%\Common Files\System\kb040303.srd

%SystemRoot%\system32\d3d8thk.dll

%SystemRoot%\system32\dllcache\d3d8thk.dll

2.�քӌ�%SystemRoot%\system32\d3d8thk.dll.UXJQ������%SystemRoot%\system32\d3d8thk.dll

3.�քӌ�%SystemRoot%\system32\dllcache\d3d8thk.dll.UXJQ������%SystemRoot%\system32\dllcache\d3d8thk.dll

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1)��������������ޞ�Debug���ޡ�

(2)�@ȡ�R�r�ļ�·�����xȡ�����YԴ�������ļ�%Temp%\kb592504.sve

(3)��ɺ�%Temp%\kb592504.sve���ƞ�%ProgramFiles%\Common Files\System\kb040303.srd�����������O�Þ�ϵ�y�[�ء�

(4)�����{��%ProgramFiles%\Common Files\System\kb040303.srd���O���I�P����^�ӡ�

(5)�@ȡ�M�̿��գ������Ƿ����360tray.exe�������ڣ��tԇ�D�Y��ԓ�M�̡�

(6)�@ȡϵ�y·���������ļ�%SystemRoot%\system32\d3d8thk.dll���ҵ�������ƞ�%SystemRoot%\system32\d3d8thk.dll.dat

(7)�xȡ%SystemRoot%\system32\d3d8thk.dll.datȥ����Ϣ�������

^��“.text8”����������cָ��ԓ�^�Ρ�

(8)�{��%SystemRoot%\system32\sfc_os.dll��#5������ȡ��ϵ�y��ϵ�y·���ı��o�C�ơ�

(9)�ɹ���%SystemRoot%\system32\d3d8thk.dll��������%SystemRoot%\system32\d3d8thk.dll.UXJQ��ͬ�r��%SystemRoot%\system32\dllcache\d3d8thk.dll��������%SystemRoot%\system32\dllcache\d3d8thk.dll.UXJQ

(10)���ñ���Ⱦ��%SystemRoot%\system32\d3d8thk.dll.dat��Q����ϵ�y�ļ�%SystemRoot%\system32\dllcache\d3d8thk.dll��%SystemRoot%\system32\d3d8thk.dll�����h��%SystemRoot%\system32\d3d8thk.dll.dat

(11)��ɺ����\����̎���ļ�%Temp%\tempVidio.bat���h������Դ�������̎��������

(12)���Ñ���X���оW�j�Α��\�Еr���Α�����d��������Ⱦ��3D�����ļ�%SystemRoot%\system32\d3d8thk.dll

(13)%SystemRoot%\system32\d3d8thk.dll�е�“.text8”�^�δ��a���ԄӼ��d����������%ProgramFiles%\Common Files\System\kb040303.srd��

(14)ԓ������z�y�Լ��Ƿ��Α��M�̼��d�����DŽt���Iȡ�Ñ���Ϣ�����ς����ڿ�ָ����ַ��

���������ļ���

%Temp%\kb592504.sve

%ProgramFiles%\Common Files\System\kb040303.srd

%SystemRoot%\system32\d3d8thk.dll.dat

%SystemRoot%\system32\d3d8thk.dll.UXJQ

%SystemRoot%\system32\dllcache\d3d8thk.dll.UXJQ

�����h���ļ���

%SystemRoot%\system32\d3d8thk.dll.dat

������Q�ļ���

%SystemRoot%\system32\d3d8thk.dll

%SystemRoot%\system32\dllcache\d3d8thk.dll