�Ʉ��I̖ľ�R

Trojan-PSW.Win32.OnLineGames.cqux

���@�r�g

2010-12-08

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC”�����ıI̖ľ�R�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“19,968”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ��W�Ύ�̖���ܴa��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ��W�Ύ�̖���ܴa��

�Ñ��ж�������Fϵ�y�\�о���������ܛ��ʧЧ���W���~̖�ܴa��Ϣ�Gʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

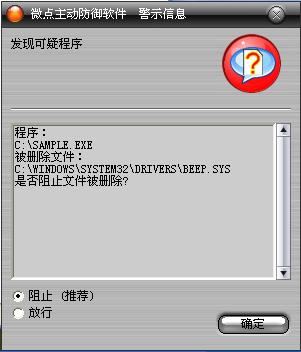

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���ɳ���”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

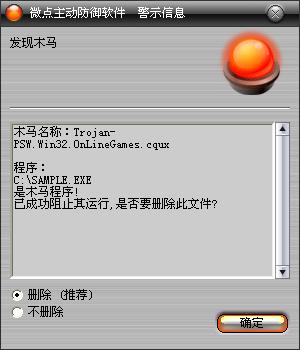

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.OnLineGames.cqux”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

��1���քӄh������ע�Ա�헣�

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\Run\

�Iֵ��MF01

ָ����C:\WINDOWS\system32\wow0524.exe

��2����ϵ�y��ȫģʽ�£��քӄh�������ļ���

%SystemRoot%\system32\test.sys

%SystemRoot%\system32\wow0524.dll

%SystemRoot%\system32\wow0524.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

��1��ԓ�ӱ����к�������ȡ�YԴጷ��ӵ�%SystemRoot%\system32\test.sys����%SystemRoot%\system32\drivers\beep.sys������beep.bin����%SystemRoot%\system32\test.sys��Q��%SystemRoot%\drivers\beep.sys

��2��beep.sys����ϵ�y�����������ı�헣���ʹ��ܛʧЧ���ܚ�ܛ�隢

��3��ጷńӑB朽ӎ�wow0524.dll��%SystemRoot%\system32Ŀ��£�����������Ƶ���ͬĿ��¸�����wow0524.exe��������ע�Ա�헌��Fwow0524.exe�_�C���ӣ�

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\Run\

�Iֵ��MF01

ָ����C:\WINDOWS\system32\wow0524.exe

��3�� ����ϵ�y���ա�ö�e�M���ҵ�explorer.exe�M�̣�ע��wow0524.dll�����M���У�Ȼ���ژӱ�Ŀ��½�����̎���_���h���Լ���

��4�� wow0524.dllע�뵽explorer.exe���Д���ע���M���Ƿ��pol.exe��������DŽt����ȫ���^�ӣ���wow0524.dllע�뵽�����M�̣����l�F��ע���M����pol.exe���tͨ�^�xȡ�ȴ�ķ�ʽ���@ȡ“�~̖”��“�ܴa” ,ͨ�^“���ſ��g”�ķ�ʽ��ľ�R���Iȡ��Ϣ�l�����ڿ�ָ���ĵ�ַ��

���������ļ���

%SystemRoot%\system32\test.sys

%SystemRoot%\system32\wow0524.dll

%SystemRoot%\system32\wow0524.exe

��������ע�Ա���

����

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\Run\

���Q��MF01

������C:\WINDOWS\system32\wow0524.exe

�����L���W�j:

http://www.alpha****hk.com/bak/***1/lin.asp