���x����

Worm.Win32.AutoRun.tot

���@�r�g

2010-12-12

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“48,711”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”��“���ƄӴ惦�O���Ⱦ”�ȷ�ʽ������������ҪĿ�������dľ�R�������\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”��“���ƄӴ惦�O���Ⱦ”�ȷ�ʽ������������ҪĿ�������dľ�R�������\�С�

�����Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡��W�j�����ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

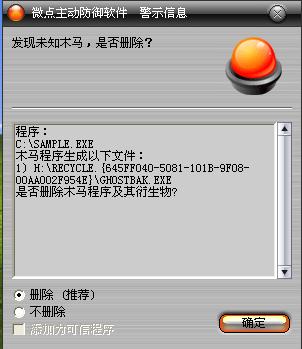

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

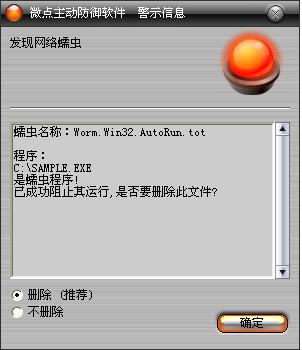

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Worm.Win32.AutoRun.tot”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

��1���քӄh�������ļ�

%Temp%\Atutes.tmp.trt

%SystemDriver%\ssmarque.scr

��2���ք�ֹͣ��������Micrdoft Deice Manager�ķ����

��3���քӄh������ע�Ա�헣�������ע�Ա����ImagePath��ָ����·���ҵ������ļ���һ���h����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micrdoft Deice Manager

��4�������ƄӴűP�ѱ���Ⱦ���t�ĴűP��Ŀ��µ�autorun.inf�ļ�����ͨ���Բ��h������ʹ�ôűP����C�Ȍ��ù��ߌ�ͬĿ��µ��ļ��Arecycle.{645FF040-5081-101B-9F08-00AA002F954E}�M�Єh����

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1���������̣������\�к���ϵ�y����ö�e�M�̣�����dsmain.exe�M�̣����l�F���C�]���\�д��M�̣��t��������Ƶ�%Temp%Ŀ��£�������Atutes.tmp.trt

��2���������̣������\�к�ѭ�h��v���дűP�O�䣬һ���l�FDRIVE_REMOVABLE��͵ĴűP����ҴűP��Ŀ����Ƿ��������autorun.inf���ļ��A�����Єt�����S�C�������ļ��A������Q�����������ļ��Arecycle.{645FF040-5081-101B-9F08-00AA002F954E���b�ɻ���վ�ļ��A������������Ƶ����ļ��A�¸�����GHOSTBAK.exe,ͬ�r����ͬĿ�����"���A��Ѫ��."�ļ��A���ڴűP��Ŀ������ļ�autorun.inf�O��ϵ�y�[��ֻ�x���ԣ���ָ��GHOSTBAK.exe���_�����ÿ��ƄӴűP����������

��3������ϵ�y����ö�e�M�̣�����avp.exe��ksafetray.exe��swebshield.exe��kislive.exe�Ȱ�ȫ��ܛ�M�̣����ҵ��t�Lԇ���нY���M�̡����ҵ�360tray.exe�M�̣��t�{�ú���BlockInputʹ�Ñ��I�P��˕��rʧЧ����ጷ���Ļ���o����ssmarque.scr�ļ���%SystemDriver%Ŀ��£�����ssmarque.scr�ļ����o�Ñ����windows�����ļ���

��4����ԃ����ע�Ա���Ƿ���ڣ������ڄt���д˷��գ�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micrdoft Deice Manager

�������ڄt���Ʋ���������%SystemRoot%\system32Ŀ��¸�����kyffoy.exe(�S�C����)��������SERVICE_AUTO_START��͵ķ��գ��@ʾ����Micrdoft Deice Manager���_���������_�C���ӣ���������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micrdoft Deice Manager

���Q��ImagePath

������C:\WINDOWS\system32\kyffoy.exe

��5�������\�к��B�Ӻڿ�ָ���Wַ���ܺڿͿ��ƣ��������d���������C�\�С�

���������ļ���

%Temp%\Atutes.tmp.trt

X:\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\GHOSTBAK.exe��X����ƄӴűP��

X:\autorun.inf

%SystemDriver%\ssmarque.scr

%SystemRoot%\system32\kyffoy.exe���S�C������

������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micrdoft Deice Manager

���Q��ImagePath ������C:\WINDOWS\system32\kyffoy.exe

�����L���W�j��

160**.33**.org:8080

160**.33**.org:2010