���T����

Backdoor.Win32.Agent.qmd

���@�r�g

2010-12-15

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������"ASPack"�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“13,312”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���Ǟ��O�����T��ʹ�Ñ���X�S��������C��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���Ǟ��O�����T��ʹ�Ñ���X�S��������C��

�����Ñ��ж����ܕ����FӋ��C�o���؆����P�]����Ҫ�ļ��Gʧ��ϵ�y���W�j����������o���P�]�����F������Ȍ����Ñ��[˽й¶��Ӱ��Ñ�ʹ�õĬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

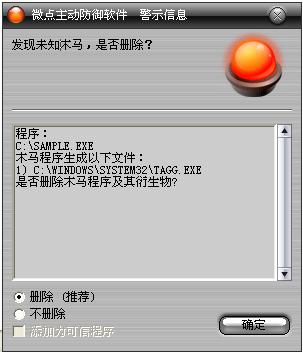

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

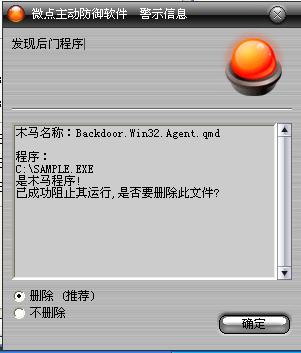

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Agent.qmd”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

��1��ֹͣ���Q��“tagg”�ķ����

��2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\tagg

DisplayName��tagg

ImagePath:C:\WINDOWS\system32\tagg.exe

��3���քӄh�������ļ���

%SystemRoot%\system32\tagg.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1���Lԇ��taskkill�����з�ʽ�Y�������M�̣�

360tray.exe��rfwmain.exe��rfwsrv.exe��rfwstub.exe��rfwproxy.exe

��2����ԃ����ע�Ա�������Ƿ���ڣ������ڄtֱ�ӆ��Ӵ˷��գ�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlset\services\tagg

��3����δ�l�Ftagg����ע��헣��t����������%SystemRoot%\System32Ŀ��¸�����"tagg.exe"�����O���ļ����Ԟ�ϵ�y�[�ء�

��4����tagg.exe��·������AUTO_START��͵ķ���헣��@ʾ���Q��“tagg”�����F���T������_�C���ӣ��\�з��գ������������з�ʽ�h�������ļ���

��5��tagg���Ն��Ӻ��B�Ӻڿ�ָ���ĵ�ַ�������B�ӳɹ�֮����ܺڿͿ��ƣ��磺�ς������dľ�R�ļ�,�x���ļ�,�P�]�M�̣����Ñ���X�S����ܙC����

���������ļ���

%SystemRoot%\System32\tagg.exe

������ע�Ա���

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\tagg

���Q��ImagePath

������C:\WINDOWS\system32\tagg.exe

�����L���W�j��

12*.11.**.35:5555