QQ��I

Trojan-PSW.Win32.QQPass.oxz

���@�r�g

2010-12-17

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“�I̖ľ�R”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“511,432”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ�QQ��̖���ܴa���Y����Ϣ��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ�QQ��̖���ܴa���Y����Ϣ��

�Ñ�Ӌ��C��Ⱦ��ľ�R������,����QQ��ꑳ��F�����������ܴa���I���l�Fδ֪�M���Լ��Ñ���X׃�þ����ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

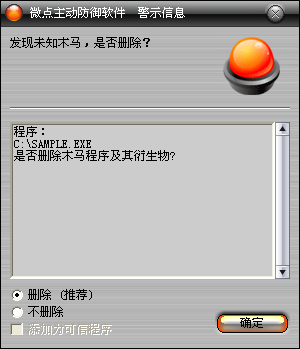

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

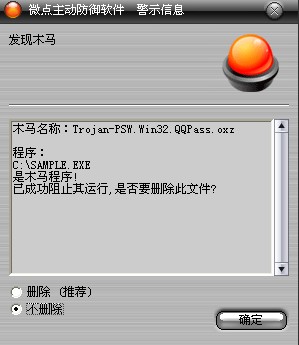

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.QQPass.oxz”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h�� %SystemDriver%\300000.exe

2���h�� %SystemDriver%\�oĘ0010.jpg

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����@��Windows·���Լ�����������·����Ϣ���Ȅh��“C��\300000.exe”�ļ����R��������ͬ�����ֽ���“C��\300000.exe”�ļ���Ȼ��ԓ�ļ��M���x������������“ShellExecuteA”���open�酢���ķ�ʽ�\��֮��

2.������C�P��Ŀ������ļ�����“�oĘ0010.jpg”���ļ�,

����“rundll32.exe C:\WINDOWS\system32\shimgvw.dll, ImageView_Fullscreen C:\�oĘ0010.jpg”�����еķ�ʽ�����M�̡�

3. C��\300000.exe�\���Ժ���׃������“DamoclesSword”�����w����Ҫ�Ƿ�ֹ��������\�С�

4. C��\300000.exe�@�ë@��Windows·���Լ�����������·����Ϣ������WindowsĿ��²���“JoachimPeiper.dat"�����ļ��Լ��W�j�B�ӵ����ã��ஔ��ľ�R���ŵ�ַ��Ȼ��քe����10�����̡�ÿһ�����̌�����һ�����̺�����

5.��һ�����̺����ǽ�����Ϣ��Ԓ���}��“IWILLKILLYOU”��Ȼ��ͨ�^��Ϣ�C��ѭ�h�l����Ϣ��

6.�ڶ������̺�����ͨ�^��Ԓ�����Ϣ̎������SetLayeredWindowAttributes̎��һЩ������Ϣ����Ҫ�����[�ط�ʽ�@ʾ���ں��ƄӴ�����Ϣ��

7.���������̺�����������12000ms��Ȼ�����M�̿��գ���v�M�̲���QQ.exe ,TM.exe ���M�̣��ҵ��Ժ�Y��֮��

8.���Ă����̺���Ҳ�����[�ط�ʽ̎����Ϣ������Ϣ��ͨ�^��Ϣ�C���M��ͨ�š�

9.���傀���̺����ǽ�����Ϣ���ڣ�ͨ�^��Ϣ�C���M��ͨ�š�ͨ�^��Ԓ�����Ϣ̎�������������I�P����˵��¼���ѭ�h20ms�O���Ñ���Ϣ������O�سɹ��l��C��\gan.wav������

10.���������̺���������Ϣ���ڣ�ͨ�^��Ϣ�C���M��ͨ�š�ͨ�^��Ԓ�����Ϣ̎�������������I�P����˵��¼���ѭ�h20ms�O���Ñ���Ϣ������O�سɹ��l��C��\tab.wav����

11.���߂����̺������[�ط�ʽ̎����Ϣ������Ϣ��ͨ�^��Ϣ�C���M��ͨ��

12.�ڰ˂����̺���������Ϣ���ڣ�ͨ�^��Ϣ�C���M��ͨ�š�ͨ�^��Ԓ�����Ϣ̎�������������I�P����˵��¼���ѭ�h20ms�O���Ñ���Ϣ�����������̺���������50ms,Ȼ���^30ms���[�ط�ʽ�@ʾ������Ϣ���´�����Ϣ��������QQ����һ�ӵČ�Ԓ����ʽ������O�سɹ��l��C��\contrl.wav����

13.�ھł����̺���ͨ�^GetForegroundWindow�����@ȡǰ�_������Ϣ�Լ�GetAsyncKeyState�����@ȡ�Ñ������I�P�Ġ�B��������һ�Εr�g��ѭ�h�O���Ñ���Ϣ��

14.��ʮ�����̺�������һ����ѭ�h��̎�����������|�l�¼���

15.�����@ȡQQ2009�汾�Ĵ�����Ϣ���ô����^�ӣ��܉�ث@QQ̓�M�I�P���ڣ�Ȼ������60ms��100ms�r�g���������Ñ�����Ϣ�l�͵��ڿ�ָ�������žWַ��

���������ļ���

%SystemDriver%\300000.exe

%SystemDriver%\�oĘ0010.jpg

�����L���W�j:

http://j**4.cn/www***

http://fw***.com/2011/***