���T����

Backdoor.Win32.Agent.qnk

���@�r�g

2010-12-21

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“161,490”�ֹ�(ji��)���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���ǿ����Ñ��C����

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���ǿ����Ñ��C����

�Ñ��ж������F(xi��n)��ܛ�o���P�]���˿��Ԅ��_�ţ���Ҫ�Y��й¶�ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

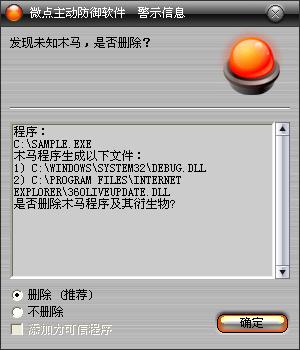

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

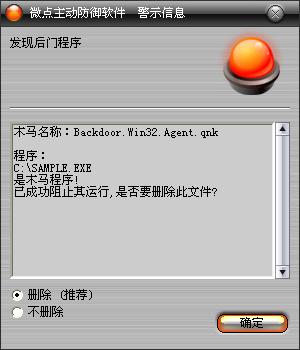

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Backdoor.Win32.Agent.qnk”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�ք�ֹͣ����“�����˿�3”�ķ����

2.�h�������ļ���

%Temp%\�����˿�3caw���S�C������

%SystemRoot%\system32\Debug.dll

%ProgramFiles%\Internet Explorer\360liveupdate.dll

3.�h������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SOFTWARE\�����˿�3caw\

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\�����˿�3caw

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\�����˿�3caw

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1)�����@ȡ�M�̿��գ�����Rstray.exe���M�̣����l(f��)�F(xi��n)�t��(chu��ng)�����̣��Lԇ�����P�]��

(2)������(chu��ng)������“AAAAAA8cr6/eTn/MjhyueniIiLi6fky/yzsYaZ”�Ļ����������؏��\�С�

(3)�����@ȡ����·�����xȡ�����YԴ��������ȡ���T�����ִ���

(4)�ɹ������ܼ����ִ���

(5)�����@ȡϵ�y(t��ng)·�����xȡ�����YԴ����(chu��ng)���ļ���%ProgramFiles%\wi2571828nd.temp���S�C������

(6)��(chu��ng)����ɺ�����%ProgramFiles%\wi2571828nd.temp�Ќ������������(sh��)��(j��)��ʹ���ļ��L���_��20MB�������ڶ���ƒ��衣

(7)�����%ProgramFiles%\wi2571828nd.temp���ƞ�%Temp%\�����˿�3caw���S�C���������h��%ProgramFiles%\wi2571828nd.temp

(8)�ٴ΄�(chu��ng)���M�̿��գ�����Rstray.exe��360tray.exe�M�̡��l(f��)�F(xi��n)�t�Lԇͨ�^�����нY�����P�M�̡�

(9)������%Temp%\�����˿�3caw���ƞ�%SystemRoot%\system32\Debug.dll

(10)��ɺ�(chu��ng)�������d�ļ�%ProgramFiles%\Internet Explorer\360liveupdate.dll���h����ȫܛ�������P�ļ���

(11)��������ע�Ա�����%SystemRoot%\system32\Debug.dll���d�����헣���ɺ�h��������������������Q��“�����˿�3caw”���@ʾ���Q��“�����˿�3”������ע�Ա�헞飺

HKEY_LOCAL_MACHINE\SOFTWARE\�����˿�3caw\Parameters

���Q��ServiceDll

��(sh��)ֵ��C:\Windows\system32\Debug.dll

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\�����˿�3caw

���Q��ImagePath

��(sh��)ֵ��%SystemRoot%\system32\svchost.exe -k netsvcs

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\�����˿�3caw\Parameters

���Q��ServiceDll

��(sh��)ֵ��C:\Windows\system32\Debug.dll

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\�����˿�3caw

���Q��ImagePath

��(sh��)ֵ��%SystemRoot%\system32\svchost.exe -k netsvcs

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\�����˿�3caw\Parameters

���Q��ServiceDll

��(sh��)ֵ��C:\Windows\system32\Debug.dll

(12)%SystemRoot%\system32\Debug.dll���÷���������ļ�svchost.exe�\�С��B��ָ���W(w��ng)�j���ȴ��ڿ��Mһ�����

������(chu��ng)���ļ���

%ProgramFiles%\wi2571828nd.temp���S�C������

%Temp%\�����˿�3caw���S�C������

%SystemRoot%\system32\Debug.dll

%ProgramFiles%\Internet Explorer\360liveupdate.dll

�����h���ļ���

%ProgramFiles%\wi2571828nd.temp���S�C������

������(chu��ng)��ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\�����˿�3caw\

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\�����˿�3caw

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\�����˿�3caw