��;�I̖ľ�R

Trojan-PSW.Win32.Agent.afbv

���@�r�g

2011-01-05

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“20,368”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ���;�Α���~̖�ܴa��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ���;�Α���~̖�ܴa��Ϣ��

�����Ñ��ж������F�Α��M�̟o���P�]���Α��~̖�ܴa�Gʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

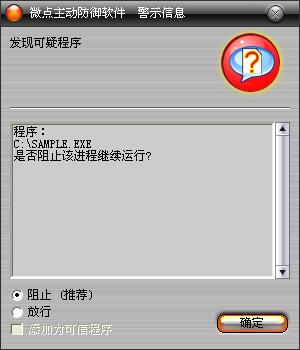

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���ɳ���”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

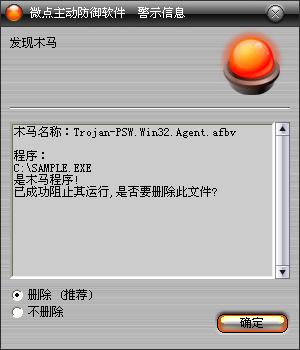

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.Agent.afbv”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�h�������ļ���

X\data\ksuser.dll��X���Α��b·����

%Temp%\3155000n21.dll���S�C������

%Temp%\mainlist.ini

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\Program Files”

��������

(1)�����@ȡ�M�̿��գ������M�����Ƿ����zhengtu.dat�������ڄtԓ�Y���M�̡�

(2)�����xȡע�Ա�ֵ������“��;�Gɫ��”�Լ�“patchupdate.exe”�İ��b·����

(3)�ҵ����b·����@ȡԓ·������data�ļ��A�ľ�����xȡ�����YԴ��ጷńӑB朽ӎ�X\data\ksuser.dll��X���Α��b·����������������O�Þ�ϵ�y�[�ء�

(4)�����@ȡ�R�r�ļ�·�����ҵ���ጷ���ͬ�ĄӑB�쵽�R�r�ļ��A�£����S�C������%Temp%\3155000n21.dll���S�C��������

(5)����ӛ��ļ�%Temp%\mainlist.ini��ӛ��S�C���ɵĄӑB�����Q�Ա��{�á�

(6)��ɺ�@ȡ�M�̿��գ��������а�ȫܛ���M�̣�“avp.exe”��“RavMonD.exe”��“360rp.exe”��“360sd.exe”��“360tray.exe”��“360safe.exe”��

(7)��δ�l�F���ϰ�ȫܛ�����t���d%Temp%\3155000n21.dll�����@ȡ����“Hookon”��“Hookoff”������ַ���{��“Hookon”�������dȫ���^�ӣ��@ȡ�Ñ���Ϣ����ɺ��{���{��3155000n21.dll�h������������

(8)���l�F���ϰ�ȫܛ�����tֱ����%SystemRoot%\system32\rundll32.exe�{��%Temp%\3155000n21.dll�е�“DeleteSelf”�����h������������

(9)�Ñ�����Α�ĕr���Α���������ϵ�y�ӑB��ksuser.dll�����Α�Ŀ��²��������X\data\ksuser.dll�����ȱ����d���������ϵ�y�ļ���

(10)�������ļ������d�������Α�����һ��ģ�Kͬ�Α����һ���\�У������\���и`ȡ�Ñ�ݔ����~̖�ܴa��Ϣ���l�ͽo�ڿ͡�

���������ļ���

X\data\ksuser.dll��X���Α��b·����

%Temp%\3155000n21.dll���S�C������

%Temp%\mainlist.ini