��֮�ȱI̖ľ�R

Trojan-PSW.Win32.OnLineGames.enax

���@�r�g

2011-01-10

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����ıI̖ľ�R�����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“22,516 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�W�j�Α�“��֮��”��“�Ñ���”��“�ܴa”�����P��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�W�j�Α�“��֮��”��“�Ñ���”��“�ܴa”�����P��Ϣ��

�����Ñ��ж������F“��֮��” �Α�o���P�]��ݔ���Ñ������ܴa���ܱ��r�Α��\�о����ĬF����K������̓�Mؔ�a���ڿͱIȡ��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

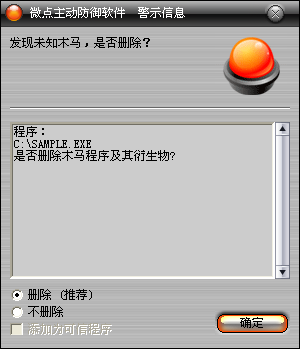

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

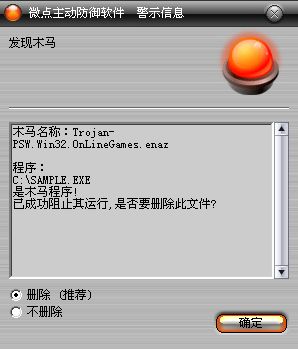

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.OnLineGames.enax”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\winsys.tmp

%SystemRoot%\~324.tmp

%Temp%\a.reg

%SystemRoot%\System32\dxe.dat

��֮���Α��bĿ�\bal32_.dll

��֮���Α��bĿ�\~a.tmp

��֮���Α��bĿ�\bal32.dll

2���քӸ��������ļ�:

��֮���Α��bĿ�\bal32_.dll�Ğ�bal32.dll

3���քӄh������ע�Ա��:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows

���Q��AppInit_DLLs

������C:\\WINDOWS\\winsys.tmp

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\�к���ϵ�yĿ�C:\windowsĿ������ļ�winsys.tmp��~324.tmp��

2���@ȡϵ�y�ļ��A%SystemRoot%\system32,��ԓĿ�����DAT�ļ�dxe.dat,������ļ����ַ��������B�ӽ��ܾWַ��

3���{��ϵ�y�ļ�rundll32.exe�ԅ���“Run”���d~324.tmp��

4��~324.tmp���d�����Ȅh������ԭ�ļ�������

5�������M�̿��գ������Ƿ���360��ȫܛ���M��360tray.exe������]�У�~324.tmp����HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows����ע�Ա�헣����FC:\\WINDOWS\\winsys.tmp�ļ����Ԇ��ӣ����R�r�ļ��AĿ�%Temp%����ע�Ա��ļ�a.reg,����ע�Ա����Iֵ��·����Ȼ������Ƿ���"��֮��"�ַ��Ĵ��ڣ�Ȼ��l����Ϣ��ָ�����ڣ�

6������ҵ�360.tray�M�̣�����Ҳ�������Ƿ���"��֮��"�ַ��Ĵ��ڣ��l����Ϣ��ָ�����ڣ�Ȼ��ͨ�^��vע�Ա���HK_C_U\Software\Microsoft\Windows\ShellNoRoam\MUICache����“Dragonhead Launcher”���ҵ���֮���Α�İ��b·����

7���Č�Dragonnest.exe,���Α��bĿ����ҵ��ӑB���ļ�bvl32.dll,���������bal32_.dll�����Ҍ������ƄӞ�~a.tmp��Ȼ�������ɵ�winsys.tmp���Ƶ��Α��bĿ��²���������bvl32.dll������Q�������Α��ļ���

8���������̣������M�̿��ձ�v�M�̲����Ƿ���safeboxtray.exe,�Єt�Y��ԓ�M�̣�

9���Α��\�к��{�ñ�winsys.tmp��Ⱦ��bvl32.dll��winsys.tmp�\�к�����ȫ����Ϣ�^�ӣ��@ȡ�Α�Ď�̖���ܴa��Ϣ�l�͵��ڿ�ָ���Wַ��

���������ļ���

%SystemRoot%\winsys.tmp

%SystemRoot%\~324.tmp

%Temp%\a.reg

%SystemRoot%\System32\dxe.dat

��֮���Α��bĿ�\bal32_.dll

��֮���Α��bĿ�\~a.tmp

������Q�Α��ļ���

����֮���Α��bĿ�\bal32.dll��Q��winsys.tmp

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows

���Q��AppInit_DLLs

������C:\\WINDOWS\\winsys.tmp

�����B�ӾW�j��

http://www.h***.com/xifan/flash.asp

http://www.h***.com/xifan/mibao.asp