���T����

Backdoor.Win32.Delf.htg

���@�r�g

2011-01-11

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@������"UPX"�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“15,360”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DŽ������Tʹ�Ñ���X�S����ܡ�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DŽ������Tʹ�Ñ���X�S����ܡ�

�����Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡���ܛʧЧ���W�j������ϵ�y��Ҫ�Y�ρGʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

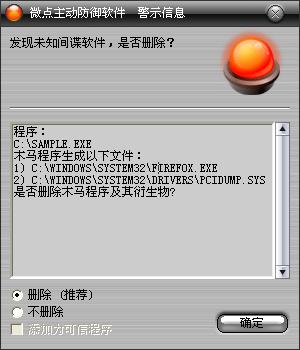

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

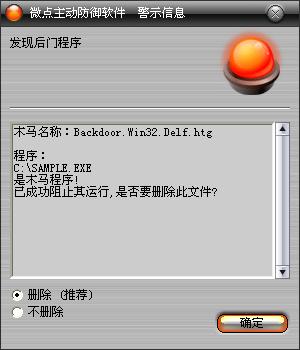

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Delf.htg”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�ք�ֹͣ���h���@ʾ����"Foxfire"�ķ���헡�

2.�քӄh�������ļ���ע�Ա�헣�

%SystemRoot%\system32\firefox.exe

%SystemRoot%\system32\PCIDump.sys

HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\PCIDUMP

���Q��ImagePath

������C:\WINDOWS\system32\PCIDump.sys

HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\FIREFOX

���Q��ImagePath

������C:\WINDOWS\system32\firefox.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\�к��O�������M�̈��eģʽ�����Ӳ����\�е��[���ԡ�

2.���_�����M�����ƾ��������������"SeDebugPrivilege"���ޡ�

3.����ϵ�y���գ������M������"FireFox.exe"���M�̣����ҵ��t���нY��֮��

4.�@������·�����Д������Ƿ���"C:\WINDOWS\system32\firefox.exe"�������DŽt����������%SystemRoot%\system32�ļ��A�¸�����"firefox.exe"���O���ļ����Ԟ�ϵ�y�[�ء�

5.�������ļ�PCIDump.sys��%SystemRoot%\system32\driver�ļ��A�£��������������Լ��dԓ�ӣ���������ע�Ա�헣�

HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\PCIDUMP

���Q��ImagePath

������C:\WINDOWS\system32\PCIDump.sys

6.ͨ�^���C�Ⱥ�ģ�K�ļ��ķ������c���ļ������ăȺ��O�佻������ϵ�y�����������еĒ��^헻֏ͣ�ʹ���C��ܛ���ӷ���ʧЧ��

7.�����M���\��firefox.exe�������������еķ�ʽ�h������ԭ�ļ���

8.Firefox.exe�\�к�ע���Ԅӆ��ӵķ���헣��_���������_�C���ӣ���������ע�Ա�헣�

HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\FIREFOX

���Q��ImagePath

������C:\WINDOWS\system32\firefox.exe

9.�ɹ����_������헣��B�Ӻڿ�ָ���h�̶˿ڣ��ܺڿͿ��ƣ��Ñ��C���S����ܡ�

���������ļ���

%SystemRoot%\system32\firefox.exe

%SystemRoot%\system32\PCIDump.sys

������ע�Ա���

HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\PCIDUMP

���Q��ImagePath

������C:\WINDOWS\system32\PCIDump.sys

HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\FIREFOX

���Q��ImagePath

������C:\WINDOWS\system32\firefox.exe

�����L���W�j��

zf**.c*.cc