"���³��c��ʿ"�I̖ľ�R

Trojan-PSW.Win32.Magania.roe

���@�r�g

2011-01-23

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������"upack"�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“40,728”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�W��"���³��c��ʿ"��"�~̖""�ܴa"��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�W��"���³��c��ʿ"��"�~̖""�ܴa"��Ϣ��

�����Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡��W��"���³��c��ʿ"��"�~̖""�ܴa"���I�Gʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

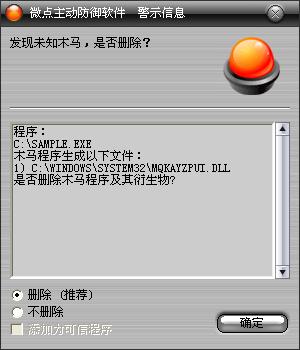

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

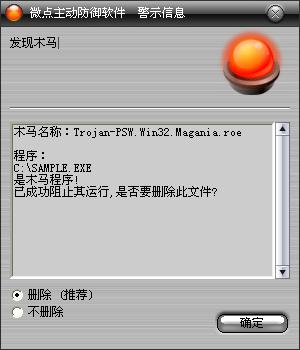

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.Magania.roe”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

%SystemRoot%\system32\gaonit1.dat

%SystemRoot%\system32\gaonit2.dat

%SystemRoot%\system32\gaonit3.dat

%SystemRoot%\system32\gaonit4.dat

%SystemRoot%\system32\gaonit5.dat

%ProgramFiles%\dnf\gaonit1.dat

%ProgramFiles%\dnf\gaonit2.dat

%ProgramFiles%\dnf\gaonit3.dat

%ProgramFiles%\dnf\gaonit4.dat

%ProgramFiles%\dnf\gaonit5.dat

%SystemRoot%\system32\mqkayzpui.dll(�S�C����)

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.�Ęӱ��\��֮�����M�̿��ղ����M��"360tray.exe"��"ravmond.exe"��"qqpctray.exe"�M�̣����ҵ��tӛ������M�̘�ʾid.

2.�@ȡϵ�y·�����Lԇ���_ϵ�y·��������"mutiet.dat"�ļ��������_ʧ���t��������ԓ�ļ����ʾ���C�Ƿ��\���^������

3.��ϵ�yĿ��·քe�����ļ�"gaonit1.dat"��"gaonit2.dat"��"gaonit3.dat"��"gaonit4.dat"��"gaonit5.dat"����������Ϣ��ֺ�քe���뵽���������傀�ļ��С�

4.���l�F���E1�е������ҵ��M�̴��ڣ��t����Ŀ�"%ProgramFiles%\dnf"������ԓ�ļ��A��ጷńӑB朽ӎ��ļ�mqkayzpui.dll�����������M�̲����ڣ��t��ԓ�ӑB��朽ӎ��ļ�ጷŵ�%SystemRoot%\system32�ļ��A�¡�

5.�����M���\��ϵ�y�ļ�rundll32.exe���Ը��������з�ʽ���d�ӑB朽ӎ��ļ�mqkayzpui.dll���\��ԓ�ӑB朽ӎ�Č�������"run"������

6.�����M���\��ϵ�y�ļ�cmd.exe���Ը������ʽ�h������Դ�ļ���

7.�ӑB朽ӎ��ļ�mqkayzpui.dll�\�к�ʼ��socket������gaonit1.dat���ļ����xȡ������Ϣ��

8.����ϵ�y���գ�����"dnf.exe"��"chinadnf.exe"�M�̡�

9.ͨ�^����ȫ���I�P�^�ӣ��Լ������ȷ������Iȡ�Α�"�~̖""�ܴa"��Ϣ�����l�͵��ڿ�ָ���h�˵�ַ��

���������ļ���

%SystemRoot%\system32\gaonit1.dat

%SystemRoot%\system32\gaonit2.dat

%SystemRoot%\system32\gaonit3.dat

%SystemRoot%\system32\gaonit4.dat

%SystemRoot%\system32\gaonit5.dat

%ProgramFiles%\dnf\gaonit1.dat

%ProgramFiles%\dnf\gaonit2.dat

%ProgramFiles%\dnf\gaonit3.dat

%ProgramFiles%\dnf\gaonit4.dat

%ProgramFiles%\dnf\gaonit5.dat

%SystemRoot%\system32\mqkayzpui.dll(�S�C����)

�����L���W�j��

113.***.1**.48:8***