ľ�R����

Trojan.Win32.Genetik.prc

���@�r�g

2011-01-26

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����ıI̖ľ�R����UPX�Ӛ������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“15,248 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ“JJ�Α��d”��“�Ñ���”��“�ܴa”�����P��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ“JJ�Α��d”��“�Ñ���”��“�ܴa”�����P��Ϣ��

�����Ñ��ж������F“JJ�Α��d” �Α�o���P�]��ݔ���Ñ������ܴa�r�Α��\�о����ĬF����K������̓�Mؔ�a���ڿͱIȡ��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

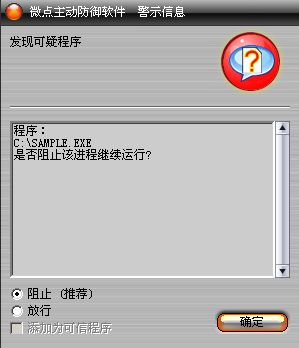

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���ɳ���”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

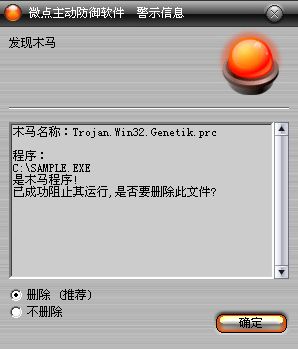

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan.Win32.Genetik.prc”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

�Α��bĿ�\comres.dll

%Temp%\5010218n22.dll

%Temp%\mainlist.ini

C:\WINDOWS\ctfmon.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������M�̿��գ���v�M�̲���TKLobby.exe��TKGC.exe�M�̣�����ҵ����Y��ԓ�M�̣�

2�����_ע�Ա��HKEY_CURRENT_USER\Software\Microsoft\Windows\ShellNoRoam\MUICache����vԓע�Ա�헲���TKLobby.exe�����Բ����Α��bĿ䛣�����ҵ��Α�İ��bĿ�JJ������ԓĿ������ӑB���ļ�comres.dll�����O���ļ����Ԟ�ϵ�y�[�أ��Α��^���У������ȼ��d�������bĿ��µ�comres.dll,������Qϵ�yĿ��µ�comres.dll��

4������]���ҵ��Α��bĿ䛣�ľ�R��%Temp%Ŀ������ӑB���ļ�5010218n22.dll�������ļ�mainlist.ini��

5�����_�����w“patchother”���鿴�Ƿ��Ђ������ѽ��\�У������M�̿��ձ�v�M�̲���avp.exe��RavMonD.exe��360rp.exe��360sd.exe��360tray.exe��360safe.exe�M�̣�

6����ϵ�y������ӛ�±�����C:\WINDOWS\notepad.exe���ƞ�ݔ�뷨����C:\WINDOWS\ctfmon.exe����ݔ���Ñ����ܴa�r����ӛ��Ñ�����Ϣ�������M�̿��ղ���ctfmon.exe�M���Ƿ���ڣ���������ڣ����_C:\WINDOWS\ctfmon.exe��

7������]�����ϰ�ȫܛ���M�̣���������"wdon"�酢�����dԓ�ӑB��,������Ϣ�^�ӣ��Iȡ�Ñ��Α��~̖����Ϣ���l�͵��ڿ�ָ���Wַ��Ȼ���ԅ���"wdof"ժȡ��Ϣ�^�ӣ�

8������������ϰ�ȫ�M�����κ�һ�����\��cmd����{��ϵ�yrundll32.exe�ԅ���deleteself���dԓ�ӑB�죬������Ϣ�^�ӣ��Iȡ�Ñ��Α��~̖����Ϣ���l�͵��ڿ�ָ���Wַ��Ȼ��h��ľ�Rԭ�ļ���

9���Α��^���У����d����Ⱦ��comres.dll��������Ϣ�^�ӣ��Iȡ�Ñ��Α��~̖����Ϣ,,�l�͵��ڿ�ָ���Wַ��

���������ļ���

����

�Α��bĿ�\comres.dll

%Temp%\5010218n22.dll

%Temp%\mainlist.ini

C:\WINDOWS\ctfmon.exe