ľ�R���d��

Trojan-Downloader.Win32.Nekill.ar

���@�r�g

2011-01-31

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“69��632”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�ȷ�ʽ�M�Ђ�����������ҪĿ�������dָ����ַ��ľ�R�ļ����\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�ȷ�ʽ�M�Ђ�����������ҪĿ�������dָ����ַ��ľ�R�ļ����\�С�

�Ñ��ж�������F�W�j�����L��ָ���Wַ�������dδ֪ľ�R�ļ����\�У�����Ӌ��C���h�̿��ƣ��Ñ��[˽��Ϣй©�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

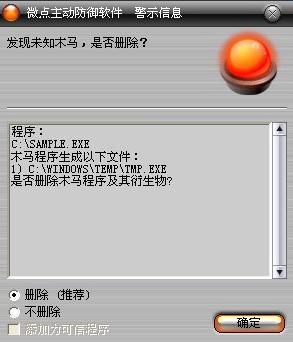

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

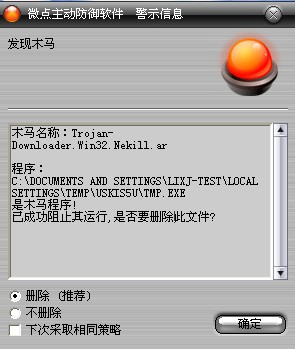

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Nekill.ar”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1.��W��B�h���ļ���C:\Documents and Settings\All Users\���_ʼ���ˆ�\����\����\ktv.lnk

2.�h���ļ���C:\WINDOWS\Temp\tmp.exe

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.C:\WINDOWS\TempĿ�ጷ�tmp.exe�ļ�

2.C:\Documents and Settings\All Users\���_ʼ���ˆ�\����\����Ŀ�ጷſ�ݷ�ʽ����ָ��tmp.exe

3.�؆���X���_�W�j朽ӣ�朽ӵ�http://60.***.***.138��ַ�M�����dδ֪ľ�R

����

���������ļ���

C:\WINDOWS\Temp\tmp.exe

C:\Documents and Settings\All Users\���_ʼ���ˆ�\����\����\ktv.lnk

����

�����L���W�j:

http://60.***.***.138