���x����

Worm.Win32.AutoRun.uec

���@�r�g

2011-02-02

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”���������x�����c���ӷ���ܛ���ԄӲ��@������“ASPack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“83,968”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”��“���ƄӴ惦����Ⱦ”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ���Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”��“���ƄӴ惦����Ⱦ”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ���Ϣ��

�����Ñ��ж������Fϵ�y�\�о������W�j���£���Ҫ�Y�ρGʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

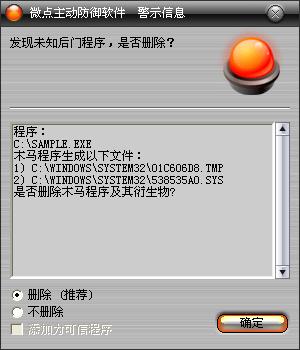

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���T����”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

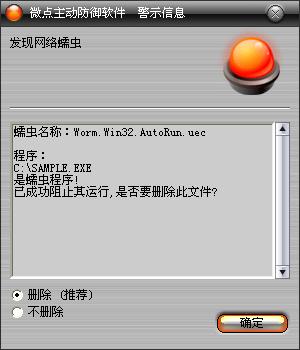

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Worm.Win32.AutoRun.uec”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.ֹͣ����“6to4”�ķ����

2.�h��һ��ע�Ա�헣�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\6to4\

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\6to4\

3.�������ע�Ա���µă��ݣ�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\

4.�������ļ���Q�����ļ���

%SystemRoot%\system32\appmgmts.dll

%SystemRoot%\system32\qmgr.dll

%SystemRoot%\system32\shsvcs.dll

%SystemRoot%\system32\mspmsnsv.dll

%SystemRoot%\system32\xmlprov.dll

%SystemRoot%\system32\ntmssvc.dll

%SystemRoot%\system32\upnphost.dll

%SystemRoot%\system32\mswsock.dll

%SystemRoot%\system32\ssdpsrv.dll

%SystemRoot%\system32\tapisrv.dll

%SystemRoot%\system32\browser.dll

%SystemRoot%\system32\cryptsvc.dll

%SystemRoot%\system32\pchsvc.dll

%SystemRoot%\system32\regsvc.dll

%SystemRoot%\system32\ schedsvc.dll

5.�h�������ļ���

%SystemRoot%\system32\538535A0.sys���S�C������

%SystemRoot%\System32\6to4.dll

X\autorun.inf��X����ƄӴ惦���P����

X\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\uninstall.exe��X����ƄӴ惦���P����

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\Program Files”

��������

(1)��������ͨ���O��“\\.\pipe\{D952F2D0-0BCE-4b2b-8FFF-2317F120FCC3}”

(2)���Ұ�ȫܛ���M��“RavMonD.exe”��“360tray.exe”��“MPSVC.exe”�����l�F�t�Lԇ���ƽY����

(3)����ጷ�hosts�ļ�����Q%SystemRoot%\system32\drivers\etc\hosts����ֹ�W�j�����Ρ�

(4)����������Ϣӛ��ļ�%Documents and Settings%\Infotmp.txt������ӛ��Ñ�ϵ�y��Ϣ�Լ�����ጷ��ļ�·����

(5)�����@ȡ�R�r·������ȡ��ǰ��Ļ�����������D���%Temp%\51352130.log���S�C��������

(6)��ɺ����xȡ�����YԴ������%SystemRoot%\system32\01C606DB.tmp��%SystemRoot%\system32\538535A0.sys

(7)��01C606DB.tmp��Q��������һ�����ļ������_�C���ӣ�һ����Q�ɹ��t������Q��

%SystemRoot%\system32\appmgmts.dll

%SystemRoot%\system32\qmgr.dll

%SystemRoot%\system32\shsvcs.dll

%SystemRoot%\system32\mspmsnsv.dll

%SystemRoot%\system32\xmlprov.dll

%SystemRoot%\system32\ntmssvc.dll

%SystemRoot%\system32\upnphost.dll

%SystemRoot%\system32\mswsock.dll

%SystemRoot%\system32\ssdpsrv.dll

%SystemRoot%\system32\tapisrv.dll

%SystemRoot%\system32\browser.dll

%SystemRoot%\system32\cryptsvc.dll

%SystemRoot%\system32\pchsvc.dll

%SystemRoot%\system32\regsvc.dll

%SystemRoot%\system32\ schedsvc.dll

(8)�����ɹ��t��01C606DB.tmp������6to4.dll�������䄓������헣�����ע�Ա�ֵ�飺

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\6to4\

���Q��ImagePath

��ֵ��%SystemRoot%\System32\svchost.exe -k netsvcs

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\6to4\Parameters\

���Q��ServiceDll

��ֵ��%SystemRoot%\System32\6to4.dll

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\6to4\

���Q��ImagePath

��ֵ��%SystemRoot%\System32\svchost.exe -k netsvcs

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\6to4\Parameters\

���Q��ServiceDll

��ֵ��%SystemRoot%\System32\6to4.dll

(9)�����³���ӳ��ٳ֣�360hotfix.exe��360rp.exe��360rpt.exe��360safe.exe��360safebox.exe��360sd.exe�� 360se.exe��360SoftMgrSvc.exe��360speedld.exe��360tray.exe��afwServ.exe�� ast.exe��AvastUI.exe��avcenter.exe��avfwsvc.exe��avgnt.exe��avguard.exe�� avmaiavmailc.exe��avp.exe��avshadow.exe��avwebgavwebgrd.exe��bdagent.exe�� CCenter.exe��ccSvcHst.exe��dwengine.exe��egui.exe��ekrn.exe��FilMsg.exe�� kavstart.exe��kissvc.exe��kmailmon.exe��kpfw32.exe��kpfwsvc.exe�� krnl360svc.exe��ksmgui.exe��ksmsvc.exe��kswebshield.exe��KVMonXP.kxp�� KVSrvXP.exe��kwatch.exe��livesrv.exe��Mcagent.exe��mcmscsvc.exe��McNASvc.exe�� Mcods.exe��McProxy.exe��Mcshield.exe��mcsysmon.exe��mcvsshld.exe��MpfSrv.exe�� MPMon.exe��MPSVC.exe��MPSVC1.exe��MPSVC2.exe��msksrver.exe��qutmserv.exe�� RavMonD.exe��RavTask.exe��RsAgent.exe��rsnetsvr.exe��RsTray.exe�� safeboxTray.exe��ScanFrm.exe��sched.exe��seccenter.exe��SfCtlCom.exe�� Debugger��spideragent.exe��SpIDerMl.exe��spidernt.exe��spiderui.exe�� TMBMSRV.exe��TmProxy.exe��Twister.exe��UfSeAgnt.exe��vsserv.exe�� zhudongfangyu.exe���ޏ���.exe

(10)���d%SystemRoot%\system32\538535A0.sys���֏�SSDTʹ���ְ�ȫܛ��ʧЧ�����Ғ�FSD�^�Ӽ�TCP/IP�^�����ԱO���Ñ��О�

(11)��v���رP�������@ȡÿ���P�������ĴűP��ͣ��l�F���ƄӴ惦���t�����ڸ�Ŀ������ļ��Arecycle.{645FF040-5081-101B-9F08-00AA002F954E}����������������Ƶ�ԓ�ļ��A�²�������uninstall.exe����ɺ��ڴűP��Ŀ�����autorun.inf�ļ���ָ����

(12)��ָ����ַ�ς�%Documents and Settings%\Infotmp.txt��%Temp%\51352130.log���ɹ���h���@�ɂ��ļ��Ͳ���������

(13)������Q�ĄӑB���ļ��B��ָ���Wַ���ȴ��ڿ��Mһ��ָ�

���������ļ���

%Documents and Settings%\Infotmp.txt

%Temp%\51352130.log���S�C������

%SystemRoot%\system32\01C606DB.tmp���S�C������

%SystemRoot%\system32\538535A0.sys���S�C������

%SystemRoot%\System32\6to4.dll

X\autorun.inf��X����ƄӴ惦���P����

X\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\uninstall.exe��X����ƄӴ惦���P����

������Q�ļ���

%SystemRoot%\system32\appmgmts.dll

%SystemRoot%\system32\qmgr.dll

%SystemRoot%\system32\shsvcs.dll

%SystemRoot%\system32\mspmsnsv.dll

%SystemRoot%\system32\xmlprov.dll

%SystemRoot%\system32\ntmssvc.dll

%SystemRoot%\system32\upnphost.dll

%SystemRoot%\system32\mswsock.dll

%SystemRoot%\system32\ssdpsrv.dll

%SystemRoot%\system32\tapisrv.dll

%SystemRoot%\system32\browser.dll

%SystemRoot%\system32\cryptsvc.dll

%SystemRoot%\system32\pchsvc.dll

%SystemRoot%\system32\regsvc.dll

%SystemRoot%\system32\ schedsvc.dll

�����h���ļ���

%Documents and Settings%\Infotmp.txt

%Temp%\51352130.log���S�C������

%SystemRoot%\system32\01C606DB.tmp���S�C������

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\6to4\

���Q��ImagePath

��ֵ��%SystemRoot%\System32\svchost.exe -k netsvcs

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\6to4\Parameters\

���Q��ServiceDll

��ֵ��%SystemRoot%\System32\6to4.dll

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\6to4\

���Q��ImagePath

��ֵ��%SystemRoot%\System32\svchost.exe -k netsvcs

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\6to4\Parameters\

���Q��ServiceDll

��ֵ��%SystemRoot%\System32\6to4.dll

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[ӳ��ٳ��ļ���]

�����B�ӾW�j��

174.139.***.105:1246