ľ�R�Nֲ��

Trojan-Dropper.Win32.Vedio.pw

���@�r(sh��)�g

2011-02-12

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@���L(zh��ng)�Ȟ�“25,088”�ֹ�(ji��)���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���Ǹ�Ⱦϵ�y(t��ng)�ļ����Iȡ�Ñ���Ϣ��

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���Ǹ�Ⱦϵ�y(t��ng)�ļ����Iȡ�Ñ���Ϣ��

�����Ñ��ж���(hu��)���F(xi��n)ϵ�y(t��ng)�ļ����e(cu��)���W(w��ng)�j(lu��)�\(y��n)�о������~���Y�ρGʧ�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

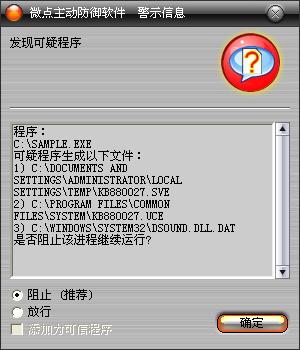

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“���ɳ���”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

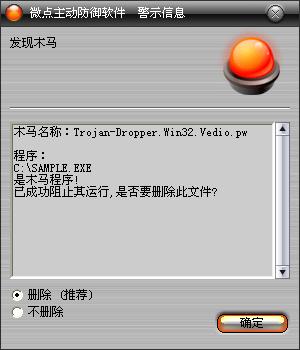

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Dropper.Win32.Vedio.pw”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�h������Ⱦ���ļ���

%SystemRoot%\system32\dsound.dll

%SystemRoot%\system32\dllcache\dsound.dll

2.�������ļ���������dsound.dll�Ի֏�(f��)ԭʼϵ�y(t��ng)�ļ���

%SystemRoot%\system32\dsound.dll.CHEK

%SystemRoot%\system32\dllcache\dsound.dll.CHEK

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\Program Files”

��������

(1)�����@ȡ�R�r(sh��)�ļ�·�����ɹ����xȡ�����YԴ�����R�r(sh��)�ļ�·����ጷ��S�C(j��)�����ļ�%Temp%\kb880027.sve

(2)��ɺ�%Temp%\kb880027.sve��(f��)�ƞ�%ProgramFiles%\Common Files\System\kb584211.uce�����������O(sh��)�Þ�ϵ�y(t��ng)�[��

(3)�����@ȡϵ�y(t��ng)·��������3D��Ч�ļ�%SystemRoot%\system32\dsound.dll���ҵ���ԓ�ļ���(f��)�ƞ�%SystemRoot%\system32\dsound.dll.dat

(4)�������_%SystemRoot%\system32\dsound.dll.dat�������ļ��Ќ����

^(q��)��“.text8”��ͬ�r(sh��)�ij�������c(di��n)������“.text8”�^(q��)��̎�_ʼ��

(5)��ɸ�Ⱦ�����{(di��o)��%Temp%\kb880027.sve�е�“LoadDll”����(sh��)���O(sh��)��ȫ���^�ӡ�

(6)�������������(qu��n)�ޣ����{(di��o)��sfc_os.dll�е�#5����(sh��)��ȡ��ϵ�y(t��ng)�ļ����o(h��)��

(7)��ɺ���������ϵ�y(t��ng)�ļ�%SystemRoot%\system32\��%SystemRoot%\system32\dllcache\�ɂ�(g��)Ŀ��µ�dsound.dll��������dsound.dll.CHEY�������

(8)֮���ٌ�����Ⱦ��%SystemRoot%\system32\dsound.dll.dat������%SystemRoot%\system32\dsound.dll����Qԭϵ�y(t��ng)�ļ�����ͬ�r(sh��)��(f��)�ƞ�%SystemRoot%\system32\dllcache\dsound.dll

(9)�����h��%Temp%\kb880027.sve���ɹ���(chu��ng)��%Temp%\tempVidio.bat��̎���ļ����\(y��n)��ԓ��̎��h�����������c��̎��������

(10)�Α��\(y��n)�к��(hu��)�Ԅ�(d��ng)���d3D��Ч��(d��ng)�B(t��i)���ļ�%SystemRoot%\system32\dsound.dll��ԓ�ļ��ѽ�(j��ng)����Ⱦ���\(y��n)�к��(hu��)�Ԅ�(d��ng)�`ȡ�Α��~̖(h��o)��Ϣ���l(f��)�͵�ָ���W(w��ng)ַ��

������(chu��ng)���ļ���

%Temp%\kb880027.sve(�S�C(j��)����)

%ProgramFiles%\Common Files\System\kb584211.uce(�S�C(j��)����)

%SystemRoot%\system32\dsound.dll.CHEK

%SystemRoot%\system32\dllcache\dsound.dll.CHEK

������Ⱦ�ļ���

%SystemRoot%\system32\dsound.dll

%SystemRoot%\system32\dllcache\dsound.dll