ľ�R���d��

Trojan-Downloader.Win32.Agent.bqkh

���@�r�g

2011-03-09

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“130,048”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ����ԇ�D�P�]���C��ܛ�����dľ�R�����C�\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ����ԇ�D�P�]���C��ܛ�����dľ�R�����C�\�С�

�����Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡�ϵ�y��Ҫ�Y�ρGʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

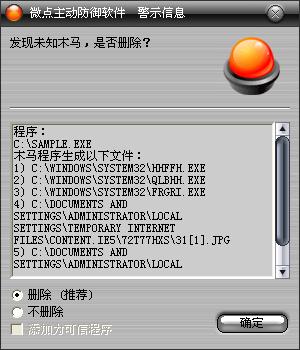

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

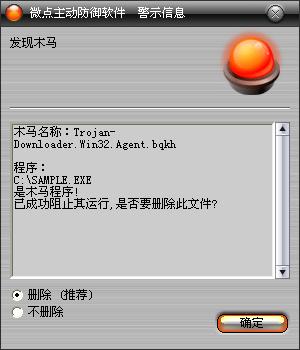

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Agent.bqkh”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh������ע�Ա�헣�

HKLM\System\CurrentControlSet\Services\AVV

���Q��ImagePath

������C:\ProgramFiles\AAV\CDriver.sys

HKLM\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN\

���Q��SYSTEM

������C:\WINDOWS\SYSTEM32\SYSTEM.EXE

2.�քӄh�������ļ���

C:\ProgramFiles\AAV\CDriver.sys

C:\WINDOWS\SYSTEM32\SYSTEM.EXE

3.����R�r�ļ��A������ȫ�P�M�В��蚢����

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\�к�ԇ�D���_����"SeBebugPrivilege"�Ļ����w����ֹ�����؏��\�С�

2.�@��ϵ�y·������%SystemRoot%\System32�������¶����Ɉ����ļ���

vqndjk.exe(�S�C����)

sjkiuo.exe(�S�C����)

slipgr.exe(�S�C����)

nboniu.exe(�S�C����)

3.�����\�����ϿɈ����ļ����\�к�ȴ�һ�Εr�g֮�h�������ļ���

4.vqndjk.exe(�S�C����)�\�к���Ŀ�%ProgramFiles%\AAV������ԓĿ����������ļ�"CDriver.sys"��

5.sjkiuo.exe(�S�C����)�\�к���ϵ�y�������Լ��d���ļ�CDriver.sys����������ע�Ա�헣�

HKLM\System\CurrentControlSet\Services\AVV

���Q��ImagePath

������C:\ProgramFiles\AAV\CDriver.sys

6.slipgr.exe�\�к����M�̿��ղ��Қ�ܛ�M�̣���ͨ�^�c��CDriver.sys�Ľ�������ϵ�y���ձ����Ԍ�����ܛ���ӷ�����

7.��Lԇ�������еķ�ʽֹͣ���h����ܛ��ע�Ե�ϵ�y���ա�

8.nboniu.exe(�S�C����)�\�к�����ϵ�y�_�C����헣�

HKLM\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN\

���Q��SYSTEM

������C:\WINDOWS\SYSTEM32\SYSTEM.EXE

�B�Ӻڿ�ָ����ַ�����d�����ļ������C�R�rĿ��ļ��A�����\�С�ͬ�r�Ѽ����C��Ϣ�l�͵��ڿ�ָ����ַ��

9.ԓ�ӱ�����Ƅ�������%SystemRoot%\System32�ļ��A�£�������"system.exe"��ͨ�^֮ǰ���ӵ��_�C����ע�Ա���_���������_�C���ӡ�

���������ļ���

%SystemRoot%\System32\vqndjk.exe(�S�C����)

%SystemRoot%\System32\sjkiuo.exe(�S�C����)

%SystemRoot%\System32\slipgr.exe(�S�C����)

%SystemRoot%\System32\nboniu.exe(�S�C����)

C:\ProgramFiles\AAV\CDriver.sys

C:\WINDOWS\SYSTEM32\SYSTEM.EXE

�����h���ļ���

%SystemRoot%\System32\vqndjk.exe(�S�C����)

%SystemRoot%\System32\sjkiuo.exe(�S�C����)

%SystemRoot%\System32\slipgr.exe(�S�C����)

%SystemRoot%\System32\nboniu.exe(�S�C����)

������ע�Ա���

HKLM\System\CurrentControlSet\Services\AVV

���Q��ImagePath

������C:\ProgramFiles\AAV\CDriver.sys

HKLM\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN\

���Q��SYSTEM

������C:\WINDOWS\SYSTEM32\SYSTEM.EXE

�����L���W�j��

http://e**.hp***.com:***0/s***/s*.***