���T����

Backdoor.Win32.Small.cfm

���@�r�g

2011-03-17

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C\C ”������“���T����”�����c���ӷ���ܛ���ԄӲ��@, ����“FSG”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“6,249”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ��C����

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ��C����

�Ñ�Ӌ��C��Ⱦ��ľ�R������,�����F�W�j�˿��_��,���Ұl�Fδ֪�M�̣��Ñ����Y����Ϣ�Gʧ�ȬF��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

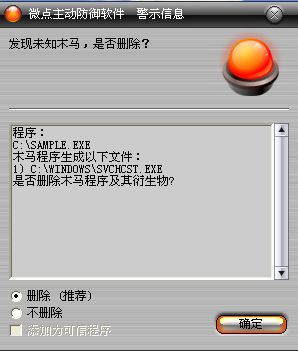

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

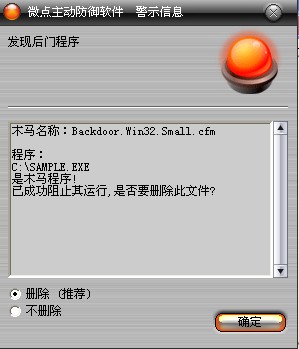

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Small.cfm”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh���ļ�

�h�� %SystemRoot%\svchcst.exe

�h�� %Temp%\rs.bat

2.�քӄh��ע�Ա�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Run

���Q��MSCONFIG

������%SystemRoot%\svchost.exe

3.�������_��ע�Ա��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies���

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����@ȡϵ�yĿ�·���Լ��������������P��Ϣ����"%SystemRoot%\svchcst.exe"�ļ��c�����������^��������ǣ����Ȍ�"%SystemRoot%\svchcst.exe"�ļ��h����Ȼ����������ؐ������������"%SystemRoot%\svchcst.exe"������"svchcst.exe"���P���M�̲��\�С�

2.�����^�m�@ȡ�R�r�ļ�·������ԓ·���½����ļ�%Temp%\rs.bat�������[�������е���ʽ����ԓ�M�̡�

3.����Dz����Լ���������ϵ�yĿ�·���½����[�،����ļ�"%SystemRoot%System32\service.bak"������߮�ǰ�M�̵ę��ޞ�"SeRestorePrivilege"��Ȼ����ԓ�ļ���ע�Ա���Ϣ�����놢��헡����h��"%SystemRoot%\System32\service.bak"

4.���������[�ش�����Ϣ,���ھ����“������”����������Ϣ��

5.ͨ�^ע��svchost.exe�M�̣��þW�j�����F�W�j�B�ӣ����Ñ����Q������ϵ�y�汾���ȴ��С�l�͵��ڿ�ָ���Wַ2**sf.3322.org

6.�l�͵�ͬ�r���������̺��������̺���������Ҳ���^�m���F�W�j�B�ӡ�

���������ļ���

%SystemRoot%\svchcst.exe

%Temp%\rs.bat

%SystemRoot%\System32\service.bak

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Run

���Q��MSCONFIG

������%SystemRoot%\svchost.exe

�����L���W�j:

27**f.3322.org