���T����

Backdoor.Win32.Yoddos.bu

���@�r�g

2011-04-19

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������"UPX"�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“17,920”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���ǽ������Tʹ�Ñ���X�S����ܡ�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���ǽ������Tʹ�Ñ���X�S����ܡ�

�Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡�ϵ�y��Ҫ�Y�ρGʧ���W�j�����ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

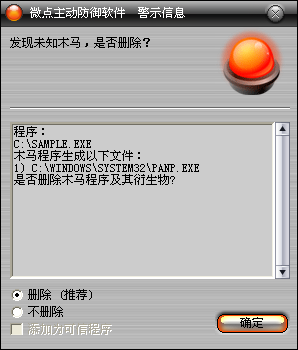

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

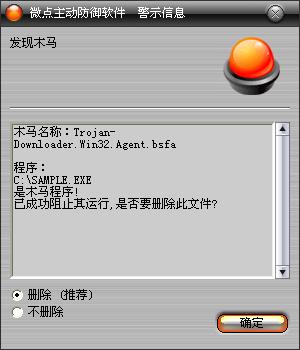

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Yoddos.bu”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�ք�ֹͣ���h������"WinHelp32"�Ŀ��Է����Ŀ��

2.�քӄh�������ļ���

C:\WINDOWS\system32\WinHelp32.exe

3.�քӄh������ע��헣�

HKLM\System\CurrentControlSet\Services\WinHelp32

���Q��ImagePath

������C:\WINDOWS\system32\WinHelp32.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\�к��O�������M�̵Ĉ��eģʽ��ʹ�����\�и����[�Ρ�

2.�Lԇ�@��ģ�K����"kmon.dll"��ģ�K��������ж�d��

3.�@ȡ���Cϵ�y·���Լ�����·�������^�����Ƿ���"C:\WINDOWS\system32\WinHelp32.exe"��"C:\WINDOWS\system32\svchost.exe"��

4.�������������ļ�·�����t����������ϵ�yĿ��£���������"WinHelp32.exe"�����O���ļ����Ԟ�ϵ�y���[�ء�

5.�����M���\��"C:\WINDOWS\system32\WinHelp32.exe"�����ͨ�^�\�������з�ʽ�h������Դ�ļ���

6.WinHelp2.exe�\�кLԇ�\������""WinHelp32.exe""���M�̣������_ʧ���t���_���չ�������

7.��������"WinHelp32"���Ԅӆ�����͵ķ��գ�������ԓ���ա�

8.���Ն���֮��������"M52W6Z3VN5ZWELRTGMZDELTPOJTTUNZWHE2A===="�Ļ����w�����ֹ�؏��\�С�

9.��ʼ��socket���B�Ӻڿ�ָ���Wַ���ռ����CӲ����ϵ�y��Ϣ�l�ͽo�ڿ��Ա��M�и�Ⱦ�yӋ��Ȼ�����̵ȴ��ڿ͵���һ�����

���������ļ���

%SystemRoot%\system32\WinHelp32.exe

������ע�Ա���

HKLM\System\CurrentControlSet\Services\WinHelp32

���Q��ImagePath

������C:\WINDOWS\system32\WinHelp32.exe

�����L���W�j��

gu***osb.3***.org