ħ�F����I̖ľ�R

Trojan-PSW.Win32.WOW.qyq

���@�r�g

2011-04-20

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������"UPX"�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“37,364”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�W��"ħ�F����"��"�~̖"��"�ܴa"��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�W��"ħ�F����"��"�~̖"��"�ܴa"��Ϣ��

�����Ñ��ж������Fϵ�y�\�о������W��"ħ�F����"�o���P�]���W��"ħ�F����"��"�~̖"��"�ܴa"��Ϣ���I�Gʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

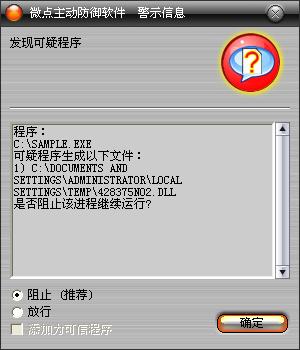

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���ɳ���”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

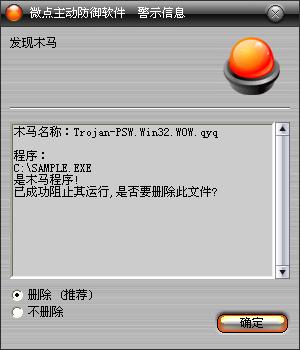

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.WOW.qyq”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�Y�������M�̣�����R�r�ļ��A��ȫ�P������

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\�к����M�̿��ղ����M������"wow.exe"(�W��"ħ�F����"�M����)��"BackgroundDownloader.exe"(�W��"ħ�F����"�Α�����M����)�����M�̴��ڄt�@ȡ���M�̾�������䏊���P�]��

2.�Lԇ���_����"wow0831"�����w���������_�ɹ��t�˳�����

3.�����M�̿��ղ����M������"avp.exe"��"RavMonD.exe"��"360rp.exe"��"360sd.exe"�Ț�ܛ�M���������ҵ��t�˳��M�̡�

4.�@ȡ���C�R�rĿ��ļ��A·�����������YԴጷńӑB朽ӎ쵽ԓĿ��£�������"6784703n02.dll"(�S�C����)��

5.��������"asdfasdfasdf"�ļ�ӳ�䌦�@ȡ��������id�����뵽�ļ�ӳ�����ڵăȴ棬�����h�M���g�M��ͨӍ��

6.���d�ӑB朽ӎ��ļ�"6784703n02.dll"���{���䌧������"HHHH"���O��ȫ���^�ӌ�ԓ�ӑB朽ӎ�ע�뵽���C�������M���С�

7.�����M����Ϣѭ�h��ֱ���յ��˳���Ϣ��Ȼ��ж�d֮ǰ�O�õ�ȫ���^�ӣ�����M���\��ϵ�y�ļ�"rundll32.exe"�Ը��������еķ�ʽ���d�ӑB朽ӎ��ļ�"6784703n02.dll"���{���䌧������"Delself"��������Դ�ļ��h����

8.�ӑB朽ӎ��ļ�"6784703n02.dll"�����d�@ȡ��ע���M�̵��M���������l�Fע���M������"ctfmon.exe"���t��������"wow0831"�Ļ����w����ֹ�؏��\�С�����ٴ��O��ȫ���^�ӌ�����ģ�Kע�뵽�����M���У�����ԭ�M�̰l���˳���Ϣ��

9.���l�F��ע���M�̞�"wow.exe"���t�@ȡ����ģ�K�ļ�·�������_�ļ������ļ����xȡ�����^���h�˵�ַ��Ϣ��

10.���ͨ�^���^�Α��M�����P�I�����Լ��������ֶΫ@ȡ�Ñ����Α��~̖�ܴa��Ϣ��Ȼ��ͨ�^"���ſ��g"�ķ�ʽ�l�͵��ڿ�ָ���ĵ�ַ����K�����Ñ��W�ε��~̖���ܴa��Ϣ���I�Gʧ��

���������ļ���

%Temp%\6784703n02.dll(�S�C����)

�����L���W�j��

http://67.*****.240:***/15***/s***.asp

http://c**.che***.com