DNF�I̖ľ�R

Trojan-PSW.Win32.OnLineGames.ensw

���@�r�g

2011-05-01

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“�I̖ľ�R����”�����c���ӷ���ܛ���ԄӲ��@, �L�Ȟ�“99,528”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Α�̖���ܴa��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Α�̖���ܴa��

���Ñ�Ӌ��C��Ⱦ��ľ�R������,����ܛ���Ԅ��˳��o������,���Ұl�Fδ֪�M�̺��Ñ�ϵ�y�\�о������Ñ���Ҫ�Y�ρGʧ�ȬF��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

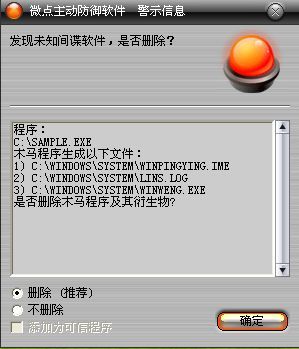

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

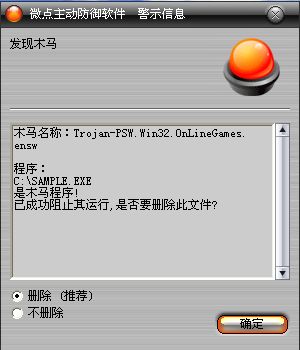

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.OnLineGames.ensw”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ���

%SystemRoot%\system\winpingying.ime

%SystemRoot%\system\Lins.log

%SystemRoot%\system\winweng.exe

%SystemRoot%\system\Lcomres.dat

%SystemRoot%\System32\NateOnMainA.dl

%SystemRoot%\System32\ Maplestory.dll

�քӄh��ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��Ĭ�J

������C:\WINDOWS\system\winweng.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.���_ע�Ա���Ϣ��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Version,�@ȡIE�İ汾��Ϣ��

2.����ǰ�M�̵�������"SeDebugPrivilege"�����e��

3.��v�M�̿��գ�����“avp.exe”�M�̣�����ҵ�ԓ�M�̣����˳���������]���ҵ���ͨ�^�������ַ������ܳ���Ҫ�������ļ����Q���L��ע�Ա���Ϣ��HKEY_LOCAL_MACHINE\SOFTWARE\AhnLab\V3Lite ���Q“InstallPath”���Iֵ��C:\\Program Files\\AhnLab\\V3Lite\\V3LCtrl.dll�������ԓĿ��²�����ԓdll�ļ������^�m�����IJ�����������ھͼ��dԓdll�ļ���

4.��ϵ�yĿ������ļ�"C:\WINDOWS\system\winpingying.ime"���Ȅh��"C:\WINDOWS\system\Lcomres.dat"�ļ���Ȼ���ٽ���"C:\WINDOWS\system\Lcomres.dat"�ļ������O��ԓ�ļ���ϵ�y�[�،��ԡ��Ȅh��" C:\WINDOWS\system\Lins.log"�ļ��������������Կ�ؐ����ʽ�����������飺" C:\WINDOWS\system\Lins.log"�ļ������O��ԓ�ļ���ϵ�y�[�،��ԡ��Ȅh��" C:\WINDOWS\system\winweng.exe"�ļ��������������Կ�ؐ����ʽ�����������飺" C:\WINDOWS\system\winweng.exe"�ļ������O��ԓ�ļ���ϵ�y�[�،��ԡ�

5.����ע�Ա���Ϣ�����_���Ԅӵ�Ŀ�ġ�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��Ĭ�J

������C:\WINDOWS\system\winweng.exe

6.��v�M�̿��գ�����“ALYac.aye”, "AYAgent.aye", "AYServiceNT.aye", "V3LTray.exe", "VcSvc.exe", "VcCore.exe", "VChaser.exe" ,,"Vcrsv.exe"�M�̣�����ҵ�ԓ�M�̣����˳���������]���ҵ���ͨ�^�������ַ������ܳ���Ҫ�������ļ����Q��

7.Ȼ���Ȅh��" C:\WINDOWS\system\winpingying.ime "�ļ�������" C:\WINDOWS\system\winpingying.ime "�ļ������O��ԓ�ļ���ϵ�y�[�،��ԡ��Ȅh��"C:\WINDOWS\system\Lcomres.dat"�ļ���Ȼ���ٽ���"C:\WINDOWS\system\Lcomres.dat"�ļ������O��ԓ�ļ���ϵ�y�[�،��ԡ��Ȅh��" C:\WINDOWS\system\Lins.log"�ļ���Ȼ���������Կ�ؐ����ʽ�����������飺" C:\WINDOWS\system\Lins.log"�ļ������O��ԓ�ļ���ϵ�y�[�،��ԡ��Ȅh��" C:\WINDOWS\system\winweng.exe"�ļ���Ȼ���������Կ�ؐ����ʽ�����������飺" C:\WINDOWS\system\winweng.exe"�ļ������O��ԓ�ļ���ϵ�y�[�،��ԡ�

8.�ҵ�"C:\WINDOWS\system\winpingying.ime"�����ԅ���“init”���dԓ�ļ���

9.���d�ɹ���ͨ�^�ַ������ܲ���Ҫ���ҵ��Α��M�����Q"DNF.exe"������100ms�r�g��Ȼ�������̺�������ϵ�yĿ�����"C:\WINDOWS\System32\NateOnMainA.dll"�������I�P������^�ӣ��Iȡ�Ñ��Ď�̖���ܴa��Ϣ���l�͵��ڿ�ָ�������ſ��g��ͨ�^�ַ������ܲ���Ҫ���ҵ��Α��M�����Q"maplestory.exe "������100ms�r�g��Ȼ�������̺�������ϵ�yĿ�����"C:\WINDOWS\System32\ Maplestory.dll"�������I�P������^�ӣ��Iȡ�Ñ��Ď�̖���ܴa��Ϣ���l�͵��ڿ�ָ�������ſ��g��

10.���R�r�ļ�Ŀ䛄�����̎���ļ����h���ӱ��Լ���̎��������

���������ļ���

%SystemRoot%\system\winpingying.ime

%SystemRoot%\system\Lcomres.dat

%SystemRoot%\System32\NateOnMainA.dl

%SystemRoot%\System32\ Maplestory.dll

������ؐ�ļ���

%SystemRoot%\system\winweng.exe

%SystemRoot%\system\Lins.log

�����h���ļ���

%SystemRoot%\system\winweng.exe

%SystemRoot%\system\Lins.log

%SystemRoot%\system\winpingying.ime

%SystemRoot%\system\Lcomres.dat

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��Ĭ�J

������C:\WINDOWS\system\winweng.exe