ľ�R����

Trojan-Dropper.Win32.Ekafod.x

���@�r�g

2011-05-11

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“MFC”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ��L�Ȟ�“42,496 �ֹ�(ji��)”���D��(bi��o)��“ ”�������Uչ����“.exe”���������b���ļ��A�D��(bi��o)���[�ؔUչ�����Ի��Ñ���������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ����ጷŲ��������C�\��,�Ñ��ж������F(xi��n)ϵ�y(t��ng)�\�о��������F(xi��n)δ֪�M(j��n)�̡�

”�������Uչ����“.exe”���������b���ļ��A�D��(bi��o)���[�ؔUչ�����Ի��Ñ���������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ����ጷŲ��������C�\��,�Ñ��ж������F(xi��n)ϵ�y(t��ng)�\�о��������F(xi��n)δ֪�M(j��n)�̡�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

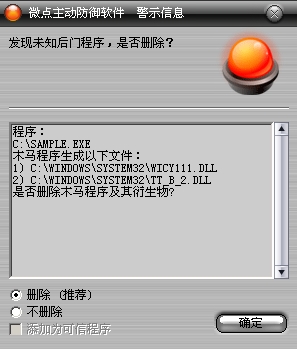

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪���T”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

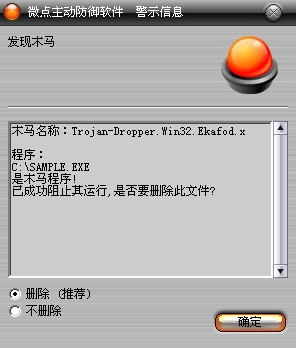

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Dropper.Win32.Ekafod.x”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%Systemroot%\System32\wicy111.dll

%Systemroot%\System32\tt_b_2.dll

%Systemroot%\System32\lockdrv.sys��������

2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lockdrv.sys

3���ք�������ע�Ա�헣�

��HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command

���Q:

��(sh��)��(j��):C:\Program Files\Internet Explorer\IEXPLORE.EXE

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1)������Ӌ��C���Ƿ����“������(d��ng)ǰĿ�\������”������exe�Uչ����Ŀ䛣�������ڣ�������(d��ng)ǰĿ��д��ںʹ˲�������ͬ��Ŀ��������YԴ���������_����������ڄt�O(sh��)��ע�Ա��IHKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced����(y��ng)���Iֵ���[���ļ��Uչ�������@ʾ�[���ļ���ϵ�y(t��ng)���o�ļ����Ķ��_(d��)���[�β���������Ч����

(2)�����_ע�Ա��HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command������Ĭ�J(r��n)�Iֵ��“C:\Program Files\Internet Explorer\IEXPLORE.EXE http://www.488**.cn"��

(3)�������Ƿ���%Systemroot%\System32\wicy111.dll��%Systemroot%\System32\tt_b_2.dll������]�Єt��(chu��ng)���@�ɂ��ļ�������������(y��ng)��(sh��)��(j��)����(chu��ng)���M(j��n)��ͨ�^regsvr32����քeע���\�����σɂ�dll�ļ���

(4)����(chu��ng)��%Systemroot%\System32\lockdrv.sys�������딵(sh��)��(j��)���Д��Ƿ����lockdrv.sys����(w��)������]�Єt����ļ���(chu��ng)������(y��ng)�ķ���(w��)��ԓ����(w��)���(q��)�ӡ��M(j��n)�̷���(w��)��ͣ�services.msc�в�ԃ������ֻ����ע�Ա��в鿴��������(chu��ng)������(w��)����(y��ng)��ע�Ա��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lockdrv.sys,�S��ԓ����(w��)��

(5)���ڲ�����(d��ng)ǰĿ䛄�(chu��ng)����̎������375519961057540.bat�����������̎������\�д�����h�������ļ��ʹ���̎������

(6)�����d�\��%Systemroot%\System32\wicy111.dll����ע�Ա��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\SharedTaskScheduler�Є�(chu��ng)���Iֵ�{C4560D12-CE25-4A2E-A5D4-B5070FCBE282}����ֵ��csiddll��

(7)���z��Ӌ��C�Ƿ����L����(li��n)�W(w��ng)��������ԣ�����http://www.renren125**.com/MainDll/SoftSize.asp����朽ӡ����d����ľ�R�����C�\�С�

������(chu��ng)���ļ���

%Systemroot%\System32\wicy111.dll

%Systemroot%\System32\tt_b_2.dll

%Systemroot%\System32\lockdrv.sys

������(d��ng)ǰ����Ŀ�\375519961057540.bat

������(chu��ng)��ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lockdrv.sys

HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command

���Q:

��(sh��)��(j��): C:\Program Files\Internet Explorer\IEXPLORE.EXE" http://www.488**.cn

�����L���W(w��ng)�j(lu��)��

http://www.renren125**.com/MainDll/SoftSize.asp

http://www.488**.cn