ľ�R���d��

Trojan-Downloader.Win32.Small.afum

���@�r�g

2011-05-12

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“���d�߳���”�����c���ӷ���ܛ���ԄӲ��@, ����“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“51,200”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

������ҪĿ�������d����ľ�R�����Ñ�Ӌ��C��Ⱦ��ľ�R������,�����Fϵ�y�o�ʈ��e,���Ұl�Fδ֪�M��,�Ñ���X�\�о����ĵȬF��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

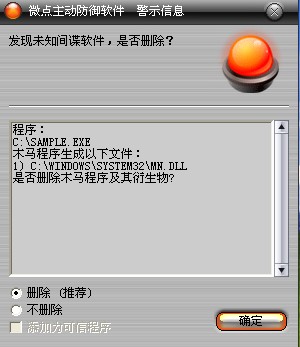

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

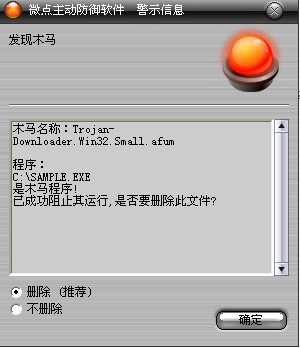

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Small.afum”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh���ļ�

�h�� %SystemRoot%\System32\mn.dll

�h�� %SystemRoot%\System32\deleteinstaller.txt

�h�� %SystemRoot%\System32\hplist.txt

�h�� %SystemRoot%\System32\mn_cfg.ini

�h�� %SystemRoot%\System32\mn_hp.dll

�h�� %SystemRoot%\System32\mn_mon.dll

�h�� %SystemRoot%\System32\CJ042402.css

�h�� %SystemRoot%\System32\tj1.css

�h�� %SystemRoot%\System32\hf.css

�h�� %SystemRoot%\System32\tool.css

�h�� %SystemRoot%\System32\feng.css

�h�� %Temp%ԓĿ��µĿ����ļ�

2.�քӄh��ע�Ա�

�h��HKEY_CURRENT_USER\Software\feelgood

3.�����c������å�D����������M��ϵ�y������

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.ԓ�ļ�ͨ�^�@ȡע�Ա���Ϣ��HKEY_CURRENT_USER\Software\feelgood��������ڣ����˳�����

2.��������ڣ��@ȡϵ�yĿ�·������ԓĿ�����"C:\WINDOWS\System32\mn.dll"�ļ���

3.��v���ڲ鿴�Ƿ��д��������"Shell_TrayWnd"�Ĵ�����Ϣ���ҵ��Ժ�@ȡָ�����ڵ��M��ID̖��ͨ�^һ��"OpenProcess""VirtualAllocEx"��"WriteProcessMemory"��"CreateRemoteThread"��API�������M�о���ע�롣ע���Ŀ�����[���Եļ��d"C:\WINDOWS\System32\mn.dll"�ļ���

4.��ϵ�yĿ�����"C:\WINDOWS\System32\deleteinstaller.txt "�ļ���

5.����ע�Ա���Ϣ��HKEY_CURRENT_USER\Software\feelgood��

6.ע����d"C:\WINDOWS\System32\mn.dll"�ɹ��������̺����������xȡ"C:\WINDOWS\System32\deleteinstaller.txt "�ļ���Ȼ��h��֮��

7.ͨ�^�ַ����Ľ��ܳ��W�j��ַ" http://121.****.169.****:15**/Count.asp"��Ȼ���v�M�̣��@ȡ�Ñ����M�̔����Լ��Ñ���MAC��ַ�ς���ָ���ľW�j��ַ���Á��yӋ����Ⱦ����X�Ĕ�����

8.��ϵ�yĿ�����"C:\WINDOWS\System32\mn_cfg.ini"�ļ�������"C:\WINDOWS\System32\mn_hp.dll"�ļ�������"C:\WINDOWS\System32\mn_mon.dll"�ļ���

9.�������"C:\WINDOWS\System32\mn_mon.dll"�ļ��ɹ�������������ǰ�M�̵ę����e��"SeDebugPrivilege"��Ȼ��ͨ�^GetPrivateProfileStringA�����xȡ"C:\WINDOWS\System32\mn_cfg.ini"�����ļ���Ϣ��������"C:\WINDOWS\System32\hplist.txt "�ļ����������ļ��IJ�����Ϣ�x����"C:\WINDOWS\System32\hplist.txt "�ļ��У������M�̿��գ�����"winlogon.exe"�M�̣�����Ҳ���ԓ�M�̣���v���ڲ鿴�Ƿ��д��������"Null"�����}��"Windows �΄չ���?,F7,""�Ĵ�����Ϣ���ҵ��Ժ�@ȡָ�����ڵ��M��ID̖��ͨ�^һ����ע���API�������M�о���ע�롣ע���Ŀ�����[���Եļ��d" C:\WINDOWS\System32\mn_mon.dll "�ļ�������ҵ�ԓ�M�̣��M�о���ע�뵽"winlogon.exe"�M���У�ע���Ŀ�����[���Եļ��d"C:\WINDOWS\System32\mn_mon.dll "�ļ���

10.�����������"C:\WINDOWS\System32\mn_mon.dll"�ļ����ɹ���ͨ�^GetPrivateProfileStringA�����xȡ"C:\WINDOWS\System32\mn_cfg.ini"�����ļ���Ϣ���������̺�����ͨ�^"InternetOpenA"��" InternetOpenUrlA "��" HttpQueryInfoA "��" InternetReadFile"��һЩ���������W�j�YԴ�ϵ��ļ����������أ�

dl0= http://121.****.169.****:15**/download/CJ042402.css

dl1= http://121.****.169.****:15**/download/tj1.css

dl2= http://121.****.169.****:15**/download/hf.css

dl3= http://121.****.169.****:15**/download/tool.css

dl4= http://121.****.169.****:15**/download/feng.css

�քe��ϵ�yĿ���: "C:\WINDOWS\System32\CJ042402.css ","C:\WINDOWS\System32\tj1.css ","C:\WINDOWS\System32\hf.css ","C:\WINDOWS\System32\tool.css ","C:\WINDOWS\System32\feng.css ",ѭ�h�����@5���ļ������Էքe�������Եľ����\��������

11.�h���ļ�"C:\WINDOWS\System32\mn_cfg.ini"�ļ���������һ�Εr�g��ͨ�^�ַ����Ľ��ܳ��W�j��ַ��Ȼ���v�M�̣��@ȡ�Ñ����M�̔����Լ��Ñ���MAC��ַ�ς���ָ���ľW�j��ַ���Á��yӋ����Ⱦ����X�Ĕ������������"C:\WINDOWS\System32\mn_cfg.ini"�ļ����Ͳ���������������ھ̈́���"C:\WINDOWS\System32\mn_cfg.ini"�ļ���

12.�������̺�������Ҫ���^�m�M�е�6��������Ŀ�����Ñ�h���@Щ�ļ��r���������ք����@Щ�ļ���

13. ע����d"C:\WINDOWS\System32\mn_mon.dll"�ɹ�������������ǰ�M�̵ę����e��"SeDebugPrivilege"�����������̺������@ȡϵ�yĿ�·����������"CreateProcessW"�M�В��^��̎����ÿ���{��ԓ�����r�͕���v�΄չ��������ڵĴ�����Ϣ���ҵ��Ժ�@ȡָ�����ڵ��M��ID̖��"CreateRemoteThread"��API�������M�о���ע�롣ע���Ŀ�����[���Եļ��d"C:\WINDOWS\System32\ mn_hp.dll"�ļ���

14. ע����d"C:\WINDOWS\System32\mn_hp.dll"�ɹ��@ȡ%SystemRoot%\System32\hplist.txt�ļ�·�������ļ�������YԴ���d���R�r�ļ��AĿ������[���M�̵ķ�ʽ�\��֮����������"ZwQuerySystemInformation"�M�В��^��̎�����\���ꮅ��h��������

���������ļ���

%SystemRoot%\System32\mn.dll

%SystemRoot%\System32\deleteinstaller.txt

%SystemRoot%\System32\hplist.txt

%SystemRoot%\System32\mn_cfg.ini

%SystemRoot%\System32\mn_hp.dll

%SystemRoot%\System32\mn_mon.dll

%SystemRoot%\System32\CJ042402.css

%SystemRoot%\System32\tj1.css

%SystemRoot%\System32\hf.css

%SystemRoot%\System32\tool.css

%SystemRoot%\System32\feng.css

��������ע�Ա���

HKEY_CURRENT_USER\Software\feelgood

�����L���W�j:

http://121.****.169.****:15**/Count.asp

http://121.****.169.****:15**/download/CJ042402.css

http://121.****.169.****:15**/download/tj1.css

http://121.****.169.****:15**/download/hf.css

http://121.****.169.****:15**/download/tool.css

http://121.****.169.****:15**/download/feng.css