���d��

Trojan-Downloader.Win32.Small.afut

���@�r�g

2011-05-19

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“24,676”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������dľ�R�����C�\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������dľ�R�����C�\�С�

�����Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡�ϵ�y��Ҫ�Y�ρGʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

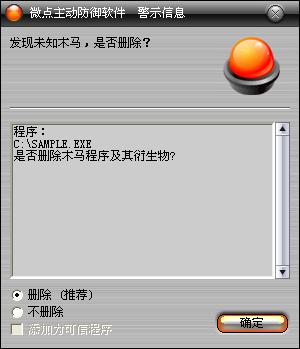

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

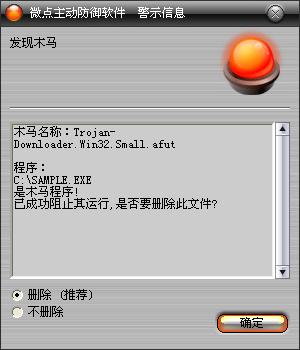

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Small.afut”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�h�������ļ���ע�Ա�헣�

%Temp%\svchost\svchost.exe

%SystemRoot%\temp\svchost.exe

%Documents and Settings%\All Users\���_ʼ���ˆ�\����\����\svch0st.exe

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

���Q��"svch0st"

������"%Temp%\svchost\svchost.exe"

2.��ձ��C�R�r�ļ��A���M��ȫ�P����

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\�к@ȡ���C����ϵ�y�İ汾���z��ļ�"C:\WINDOWS\SysTEM32\sysedit.exe"�Ƿ���ڣ������ڄt�˳���

2.�@ȡ���C�R�rĿ䛣���������Ƶ�"%Temp%\svchost"Ŀ��£���������"svchost.exe"��

3.�@ȡ�����ļ�·�����Д������ļ�·���Ƿ��"%Temp%\svchost\svchost.exe"�������DŽt�\��"%Temp%\svchost\svchost.exe"��

4.�������\������"afc9fe2f418b00a0.bat"����̎���ļ����h������Դ�ļ���

5."%Temp%\svchost\svchost.exe"�\�к�������"HackFuck"�Ļ����w����ֹ�����؏��\�С�

6.�@ȡ�����M�̿��ƾ�����������M�̃��ȼ���ߵ�"HIGH_PRIORITY_CLASS"��

7.�����M�̿��գ���������"KSafeTray.exe"��"avp.exe"��"360tray.exe"�����ҵ��t�Lԇͨ�^�\������ķ�ʽ�Y���M�̡�

8.��������ע�Ա�헣��_�������ļ����_�C���ӣ�

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

���Q��"svch0st"

������"%Temp%\svchost\svchost.exe"

9.�������ļ����Ƶ�"%SystemRoot%\temp"�ļ��A�£��������M����ൽ"SeDebugPrivilege"���ޡ�

10.�������ļ��Ƅӵ��_�C�����ļ��A"C:\Documents andSettings\All Users\���_ʼ���ˆ�\����\����\svch0st.exe"��

11.�@ȡ���C�ľW����ַ���M�̿����Լ�����ϵ�y�汾��ͨ�^"���ſ��g"�ķ�ʽ�l�ͽo�ڿͣ������M�и�Ⱦ�yӋ��

12.���_�����ļ����������ļ����xȡ�������d��ַ���IJ������d��ַ���d�������d�б�������"C:\"����������"boot"��

13.���_�������d�б����@ȡ�������d��ַ�����d�������C�R�r�ļ��A�£����\�С�

14.���h���������d�б��ļ�"C:\boot"��

���������ļ���

%Temp%\svchost\svchost.exe

%SystemRoot%\temp\svchost.exe

%Documents and Settings%\All Users\���_ʼ���ˆ�\����\����\svch0st.exe

�����h���ļ���

%SystemDriver%\boot

������ע�Ա���

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

���Q��"svch0st"

������"%Temp%\svchost\svchost.exe"

�����L���W�j��

http://www.s***8.com:2***/***xt

http://***23***.100.t***.i***/Co***.asp