����ľ�R�c����

Trojan-Clicker.Win32.Agent.dca

���@�r�g

2011-06-12

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����Ĵ���ľ�R�c����ľ�R�����c���ӷ���ܛ���ԄӲ��@������UPX�Ӛ����L�Ȟ�“195,584�ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ���ϵ�y�Ğg�[���L���ڿ�ָ���ľWվ�����g���Ե��c�����еďV�桡���Ñ��ж������FӋ��C���W�j�\�о�����

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ���ϵ�y�Ğg�[���L���ڿ�ָ���ľWվ�����g���Ե��c�����еďV�桡���Ñ��ж������FӋ��C���W�j�\�о�����

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

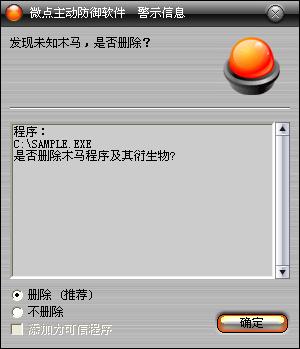

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

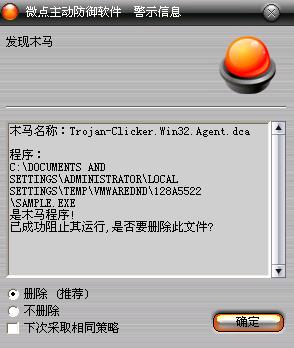

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Clicker.Win32.Agent.dca”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%Documents and Settings%\ADMINI~1\LOCALS~1\Temp\Cookies\index.dat

%SystemRoot%\dxplore.exe"

2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run -> "Document explorer" = "C:\WINDOWS\dxplore.exe?lC:\WINDOWS\dxplore.exe

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run -> NULL = NULL

׃������

%SystemDriver%��������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.����socket朽Ӷ˿�1605��

2.���_%SystemRoot%\WindowsShell.Manifest�ļ�������ľ�R�����M�̵ıOҕ�M�̣�

3.����%Documents and Settings%\Administrator\Local Settings�µ�History;Temporary;�Լ�IE5.0�Č����M��һϵ�в�����

4.�����ļ� %Documents and Settings%\ADMINI~1\LOCALS~1\Temp\Cookies\index.dat��

5�����ļ�%SystemRoot%\dxplore.exe"Ȼ���ÿ�ؐ��Q�ķ�ʽ�vľ�R������ؐ��deplore.exe��

7.����ע�Ա톢���HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run -> "Document explorer" = "C:\WINDOWS\dxplore.exe?lC:\WINDOWS\dxplore.exe"��HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run -> NULL = NULL��

8.�B���h�̾W·norcox.com����"http://norcox.com/meet/rss.php?source=ag&just=px���d%SystemRoot%\dxsplor.tst�����ز��O�Ì��Ԟ��[���\��ͬ�r��dxsplor.tst�cdxplore.exe�M����Q��

9.�L��193.218.156.30:80���d�ļ���%Documents and Settings%\ADMINI~1\LOCALS~1\Temp\TemporaryInternet Files\Content.IE5\CVG181MX\rss[1].php�ٳ֞g�[�����چ��ӵĕr����d�Լ���

���������ļ���

%Documents and Settings%\ADMINI~1\LOCALS~1\Temp\Cookies\index.dat

%SystemRoot%\dxplore.exe"

��������ע�Ա���

����

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run -> "Document explorer" = "C:\WINDOWS\dxplore.exe?lC:\WINDOWS\dxplore.exe

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run -> NULL = NULL