“ħ�F����”�I̖ľ�R

Trojan-PSW.Win32.OnLineGames.eore

���@�r�g

2011-06-29

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“vc ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“38,136 �ֹ�”���D�˞�“ ”�������Uչ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ����������Ŀ�ıIȡ�W��“ħ�F����”����~̖�ܴa���Ñ��ж����Α�o���˳����l�Fδ֪�M�̣��Α�̖���I�ȬF��

”�������Uչ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ����������Ŀ�ıIȡ�W��“ħ�F����”����~̖�ܴa���Ñ��ж����Α�o���˳����l�Fδ֪�M�̣��Α�̖���I�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

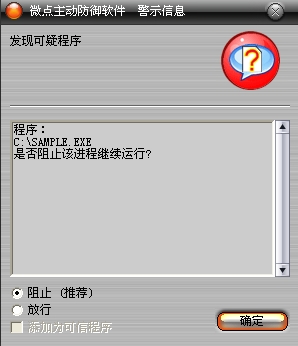

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���ɳ���”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

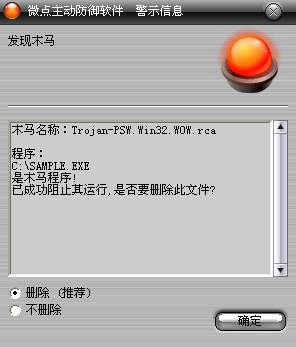

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.WOW.rca”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

%Temp%\wsasystem.gif

ħ�F���簲�bĿ�\msdfjsadfjd.dat

2.�ք��ޏͻ����°��bħ�F�͑���

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.���������w��ֹ�����؏��\�С�

2.���_ע�Ա�HKEY_LOCAL_MACHINE\SOFTWARE\Blizzard Entertainment\World of Warcraft��ö�e���Iֵ헣��������Q��“InstallPath”���Iֵ헣��@�����Iֵ����ħ�F���簲�bĿ䛣���

3.����ҵ�ħ�F���簲�bĿ䛄tጷŲ�������ħ�F���簲�bĿ�\msdfjsadfjd.dat�����O�����[�،���,��tጷŲ�������%Temp%\msdfjsadfjd.dat��

4.�����M�̿��գ���v�����Ƿ���ħ�F�����M��wow.exe�Ͱ�ȫܛ���M��avp.exe��,����Єtѭ�h�Д��M���Ƿ���ڣ�ֱ�������M�̲����ڕr�^�m��һ��������

5.�Дಡ�������Ƿ���%Temp%\wsasystem.gif,������DŽt��ؐ����������ļ������д��ļ����˳������\�С�

6.��ħ�F���������ļ�divxdecoder.dll,ͨ�^����PE�Y��ʹ���ڲ��Ɖ�ԭ�г����ܵĻ��A������ľ�R���ߵĐ�����a��

7.��msdfjsadfjd.dat�����ļ�ӳ�䌦��ӳ�䵽ħ�F�������P����ĵĵ�ַ���g�У����^���P��������ȫ���I�P�^�ӣ��Iȡ����~̖�ܴa��

���������ļ���

%Temp%\wsasystem.gif

ħ�F���簲�bĿ�\msdfjsadfjd.dat

�������ļ�

ħ�F���簲�bĿ�\divxdecoder.dll